5نکته اساسی در بهینه سازی سایت برای مبتدیان

اگر به تازگی سایت خود را راه اندازی کرده و خواهان کسب ترافیک و مخاطب هستید باید به فکر دو مساله مهم باشید : تجربه کاربری و موتورهای جستجو.

مورد اول مربوط به طراحی , تولید محتوا و سرویس های است که از سوی شما برای کاربران در نظر گرفته و باعث جذب آنها می شود. اما در شماره ۲ اوضاع فرق می کند باید نکاتی را رعایت کنید تا علاوه بر داشتن ویژگی های گروه اول باعث خشنود شدن موتورهای جستجوی نظیر گوگل هم بشود. در این مقاله به ۵ نکته اساسی برای بهینه سازی سایت جهت موتورهای جستجو اشاره می کنم.

عنوان مقالات

گوگل تنها تعداد ۷۰ کاراکتر از عنوان مقالات را در صفحه نتایج خود نشان می دهد.سعی کنید عنوانی منحصربفرد و گویا که مشخص کننده محتوای مقاله باشد انتخاب کنید. وجود کلمات کلیدی , اعداد و کلمات جذاب در عنوان یک مقاله از راهکار خوب جلب توجه است.

شرح مختصر مقاله ( meta description)

با ارایه یک شرح مفید و مختصر از موضوع مقاله خود علاوه بر جذب کاربران به موتورهای جست وجو نیز کمک می کنید تا یک توصیف کلی از محتوای پست داشته باشند. باید یادآور شوم فقط ۱۶۰ کاراکتر از meta description در صفحه نتایج نمایش داده می شود. وجود کلمات کلیدی در این چند خط یک ایده خوب است. ;]

پرهیز از meta keywords

کلمات کلیدی متا نتنها دیگر ارزش زیادی در موتورهای جستجو ندارند بلکه ممکن است باعث ضرر نیز بشوند. اما اگر عاشق آنها هستید پیشنهاد میکنم بیشتر از ۵ کلید واژه استفاده نکنید.

قرار دادن تگ H1

تگ h1 از مهمترین قسمت ها در جلب توجه کاربران و همچنین موتورهای جستجو است. شما باید تنها برای یک مرتبه از این تگ در صفحه سایت خود بهره ببرید اگر بیش از چند تگ h1 در یک صفحه بکار برده شود ممکن باعث سردرگمی ربات جستجوگر شده و در نتیجه تنبیه شوید.

تثبیت موضوع سایت

مطمنا در ابتدای راه اندازی وب سایت تان تصمیم گرفته اید که در چه زمینه ای شروع به فعالیت کنید. شما باید همواره در همین راه قدم بردارید و از پرداختن به موضوعات بی ربط پرهیز کنید. وجود این گونه مقالات و گزارش ها ارزش کلمه کلیدی شما را کاهش می دهد.

در مقاله قبلی با عنوان بهینه سازی اصولی وب سایت توضیح مختصری در رابطه با بحث سئو ارایه شد. این مقاله نیز برای سطح مبتدی نگارش شده است که در اینده به بررسی تخصصی تر هر موضوع خواهیم پرداخت.متشکرم.

برچسبها: 5نکته اساسی در بهینه سازی سایت برای مبتدیان,

گوگل: اندروید از آیفون امنتر است!

مدیرعامل گوگل در پی انتشار اخبار مرتبط با ناامنی آندروید، معتقد است که این سیستمعامل امنیت بیشتری نسبت به iOS اپل دارد.

به گزارش اخبار خارجی موبنا، در حالی که آندروید یکی از محبوبترین سیستمعاملهای موبایلی است بدافزارهای زیادی نیز برای آن نوشته شده، اما مدیرعامل گوگل معتقد است که با وجود همه تهدیدات، گوشیهای مبتنی بر آندروید از آیفون اپل امنیت بیشتری دارند.

برچسبها: وگل: اندروید از آیفون امنتر است!,

نگاهی به وضعیت آسیب پذیری وب سایت ها در برابر حملات سایبری

این چند وقت خبرهای متعددی داشتیم از هک شدن وب سایت های مختلف، حتی وب سایت های شرکت های امنیتی؛ امروز هم که از حمله هکرها به وب سایت های ضد ویروس های ESET و Bitdefender مطلع شدید.

قبلاً گفته بودیم که امسال سالی است که هک خواهید شد، اما واقعاً مشکل چیست و این مشکلات از کجا آب می خورند؟

طبق آمار شرکت DOSarrest، یکی از شرکت های فعال در زمینه امنیت اینترنت، ۹۰ درصد از ۵۰ وب سایت هایی که بررسی شده اند حداقل یک نقطه ضعف داشته اند؛ از این بین، مشکل ۹۵ درصد آنها، استفاده از نرم افزارها و ماژول های قدیمی و منسوخ بوده است.

به جز بحث به روز نبودن نرم افزارها، جعل درخواست میان وب سایتی (CSRF) و حملات تزریق کد (XSS) هم از موارد مهمی هستند که روند کنونی نشانی از مقابله موثر با آنها ندارد.

سی سرف (CSRF) نوعی حمله است که کاربری که در یک نرم افزار ثبت ورود (Login) کرده را مجبور به فرستادن یک درخواست به آن نرم افزار تحت وب می کند تا عمل مورد نظر را انجام دهد. همچنین در حمله تزریق کد، مهاجم، کدهای آلوده را در حفره های امنیتی وب سایت مورد هجوم تزریق می کند.

مدیر عملیاتی امنیتی شرکت DOSarrest می گوید: «مسئله مهم آسیب پذیری ۹۰ درصدی وب سایت های مورد بررسی نیست، خطر اصلی حفاظت اطلاعات و مدیریت حملاتی است که انجام می شوند. سطح استاندارد ما بالا است و فقط یک یا دو وب سایت بودند که موردی برای رفع عیب در آنها نیافتیم. در بیش از ۹۰ درصد وب سایت های بررسی شده نقص های مهمی وجود داشت که می توانند باعث به سرقت رفتن اطلاعات حساس داخل وب سایت ها شوند»

به علاوه، تزریق SQL -شامل وارد کردن کوئری SQL به منظور دست یابی به پایگاه داده- هم به وفور اتفاق می افتد. شرکت DOSarrest می گوید حدود ۲۲ درصد از وب سایت های مورد بررسی در برابر تزریق SQL آسیب پذیر بودند، حتی بعضی از آنها در چندین زمینه دیگر هم ضعف های مختلفی داشتند.

در اردیبهشت ۱۳۹۱ شرکت امنیتی WhiteHat Security گزارش داد که میانگین نقاط ضعف در هر وب سایت در حال کاهش است و از ۷۹ مورد در سال ۱۳۹۰ به ۵۶ تا در سال ۱۳۹۱ تقلیل یافته؛ از سوی دیگر طی بررسی های این شرکت مشخص شد که در سال ۱۳۹۱ روزانه ۸۶ درصد از وب سایت های مورد آزمایش حداقل یک نقطه آسیب پذیر در برابر حملات سایبری داشته اند.

امنیت وب سایت ها به سان یک هدف در حال حرکت است و سازمان ها و مدیران وب سایت ها باید به درک بهتری از آن برسند. مشکل این است که معمولاً تا فاجعه ای رخ ندهد اقدامات لازم صورت نمی گیرد و کسی به فکر اصلاح نقاط حساس و آسیب پذیر نمی افتد.

علاج واقعه قبل از وقوع باید کرد و گرنه پشیمانی به بار می آید. اگر صاحب یک وب سایت هستید و اطلاعات کافی برای حفظ امنیت آن را ندارید توصیه می کنیم طی یک برنامه مستمر، امنیت وب سایت خود را به شرکت های متخصص در این زمینه واگذار کنید حتی اگر نیاز دیدید نسبت به استخدام یک متخصص امنیت اطلاعات اقدام نمایید تا از رفع نواقص وب سایت خود مطمئن شوید.

اگر تجربه مدیریت یک وب سایت را داشته اید از مشکلات حفظ امنیت آن بنویسید؟ پیش آمد که وب سایت تان مورد حمله قرار گیرد؟ واکنش شما چه بود؟

برچسبها: نگاهی به وضعیت آسیب پذیری وب سایت ها در برابر حملات سایبری,

دوست دارید بدانید چه کسی در اینترنت جاسوسی شما را می کند؟ مرورگر فایرفاکس راه حلی دارد

شرکت موزیلا، سازنده مرورگر فایرفاکس، به تازگی افزونه ای به نام Lightbeam for Firefox را معرفی کرده که تاریخچه وب گردی شما را به تصویر می کشد و نشان می دهد کدام وب سایت ها و اپلیکیشن ها در حال ردیابی یا رصد شما هستند و اینکه چطور با هم ارتباط دارند.

این شرکت چندی پیش یک افزونه آزمایشی به اسم Collusion را عرضه کرده بود تا کاربران به درک بهتری از مفهوم ردیابی شدن برسند. افزونه جدید در ادامه همین مسیر و در فاز دوم توسعه آن ایجاد شده و به کاربران امکان می دهد ببینند دقیقاً چه کسی و چگونه به اطلاعات شان دسترسی دارد.

به علاوه با این افزونه به هر گونه ابزار ثانویه ای که به ردیابی، جمع آوری اطلاعات و به اشتراک گذاری آنها بپردازد دسترسی دارید و می توانید ببینید گشت و گذار شما در وب چطور روی این آنها تأثیر می گذارد.

برای استفاده از آن کافی است افزونه را روی مرورگر فایرفاکس خود نصب کنید تا خودش شروع به تجزیه-تحلیل وب سایت هایی که دیدن می کنید بپردازد و نتیجه را به صورت گرافیکی به شما نشان دهد. بعد حق انتخاب دارید نتایج را با پایگاه داده لایت بیم به اشتراک بگذارید تا در نهایت تحلیلی وسیع تر از عوامل موثر و مرتبط با ردیابی کاربران به دست آید.

موزیلا می گوید که این پروژه هنوز در اول راه است و با گذشت زمان از دقت عمل بیشتری برخوردار خواهد شد. در ضمن همه کدهای لایت بیم فایرفاکس در Github هم قرار داده شده تا کسانی که نیاز به ایجاد تغییر در آن دارند دسترسی کامل به منابع کدها داشته باشند.

برچسبها: دوست دارید بدانید چه کسی در اینترنت جاسوسی شما را می کند؟ مرورگر فایرفاکس راه حلی دارد,

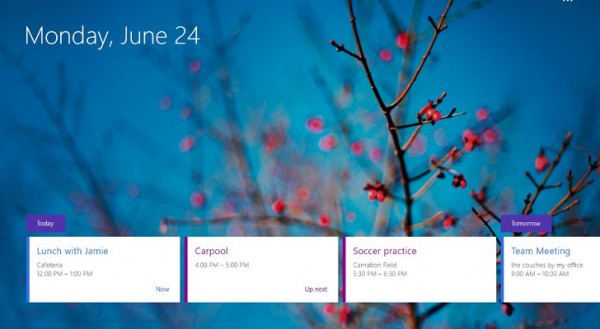

دلیل برای آنکه به سوی ویندوز ۸٫۱، کوچ کنید!

ویندوز ۸٫۱ (موسوم به ویندوز بلو) را میتوان اولین بهروزرسانی عمده برای نسخه قبلی سیستم عامل ویندوز عنوان کرد. این بهروزرسانی در ۱۴ مه سال ۲۰۱۳ توسط مایکروسافت، رسما معرفی شد. برخلاف سایر نسخههای سیستم عامل ویندوز، ویندوز ۸٫۱ یک بهروزرسانی رایگان برای سیستم عامل ویندوز به شمار میآید. در این مطلب، خواهیم دید که این نسخه جادویی چه ویژگیهایی را در خود گنجانده است و چرا باید به آن، نقل مکان کنید!

۱- جستجوی هوشمند

بهطور پیشفرض، جستجوی هوشمند جدید سیستم عامل ویندوز ۸٫۱، نتایج ارتباط یافتهای را از موتور جستجوی “بینگ”، اطلاعات نقش بسته برروی هارد درایو شما و اسکایدرایو به نمایش، در میآورد. البته اگر نمیخواهید از چنین ابزار سودمند و کارآیی استفاده کنید، گزینهای برای غیر فعال کردن آن وجود دارد.

به طور مثال اگر برای آهنگی در این جستجوگر هوشمند اطلاعاتی بخواهید، جستجوی هوشمند ویندوز ۸٫۱ به شما اطلاعاتی از گروه سازنده ، سال تولید و … آهنگ مورد نظرتان را نشان میدهد.

۲- برنامههای جدید و بهبود یافته

برنامههای پیشفرض مایکروسافت مانند ایمیل و تصاویر در این نسخه، بهبود چشمگیری داشتهاند. برنامه داک نیز بهتر شده است و شما میتوانید به آسانی از برنامهها و صفحه شروع در کنار یکدیگر، استفاده کنید. حتی اگر صفحه نمایش مانیتور شما بزرگ باشد، سه تا چهار برنامه در حال اجرا را نیز میتوانید در کنار یکدیگر استفاده نمایید.

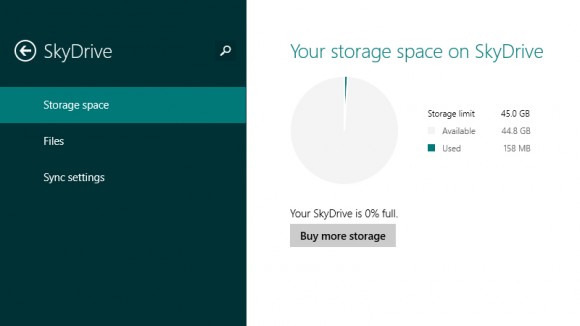

۳- قابلیتهای ابری بهتر

برنامه اسکای درایو را میتوان یکی از دوست داشتنیترین اپلیکیشنهای ویندوز ۸ دانست. مایکروسافت در نسخه ۸٫۱ سیستم عامل ویندوز خود، قابلیتهای این نرم افزار را بهبود داده و آن را با سیستم عامل ویندوز هماهنگتر ساخته است. اسکایدرایو در این نسخه، گزینههایی را برای همگام سازی و پشتیبان گیری در اختیار کاربران قرار خواهد داد و حتی اشتراک گذاری نیز، ساده تر شده است.

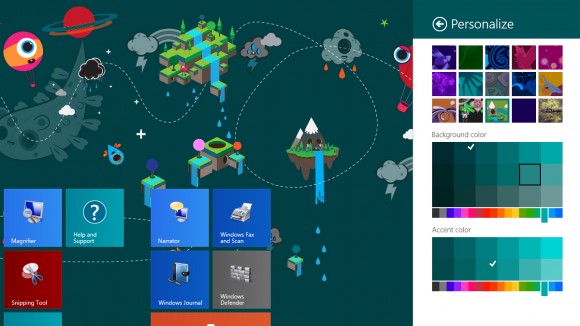

۴- شخصی سازی بیشتر

در ویندوز ۸٫۱ شما میتوانید بر بسیاری از مواردی که بر زیبایی رابط استارت اسکرین تاثیر میگذارند، سلطه کامل داشته باشید. رنگها و پسزمینههای بیشتری برای انتخاب وجود دارند حتی میتوانید گزینهای را پیدا کنید که از اسلاید تصاویر به جای یک تصویر ساده، در پس زمینه استفاده میکند. شما حتی میتوانید صفحه استارت اسکرین را با صفحه نرم افزارها، جایگزین نمایید.

مایکروسافت در این نسخه، گزینهای را گنجانده که میتواند شما را مستقیما به صفحه “دسکتاپ” هدایت نماید. دکمه “استارت” نیز به صفحه دستکاپ بازگشته اگرچه کارآیی خود را از دست داده است!

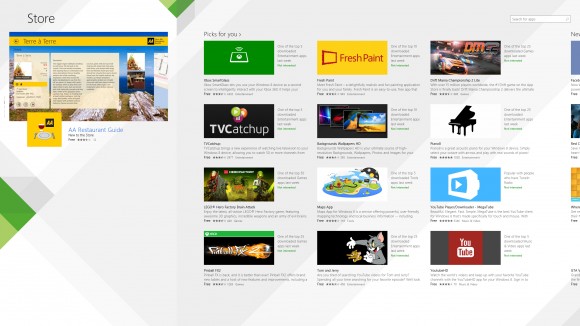

۵- فروشگاهی جذابتر و متفاوت

هنگامی که فروشگاه مایکروسافت برای اولین بار معرفی شد، احساس بدی را از آن به دست آوردم! این برنامه در ویندوز ۸٫۱ نیز وجود دارد و به نظر میرسد که خیلی بهتر شده است. اپلیکیشن “استور” در ویندوز ۸٫۱، رابط کاربری جدید و متنوعی را تجربه میکند. گزینههایی درباره توصیف یک برنامه خاص در فروشگاه مایکروسافت، اضافه شده است و حتی میتوانید به برنامه دلخواه خود، رای دهید.

برچسبها: دلیل برای آنکه به سوی ویندوز ۸٫۱، کوچ کنید!,

نزدیک به ۲ میلیون رمز از رمزهای عبور لو رفته حساب های کاربری ادوبی از این قرار بوده: ۱۲۳۴۵۶

حتماً پیش از این خبر لو رفتن شناسه کاربری و رمز عبور ۳۸ میلیون حساب کاربری ادوبی (Adobe) را شنیده اید. حال یک متخصص امنیت رمز عبور، از گروه مشاوره استریکچر، ۱۰۰ مورد از پر استفاده ترین رمزهای عبور کاربران ادوبی را منتشر کرده. در عین ناباوری مشخص شد که حدود ۲ میلیون از تن از کاربران ادوبی، رمز ۱۲۳۴۵۶ را برای خود انتخاب کرده بودند.

در رده دوم رمزهای پرکاربرد، ۱۲۳۴۵۶۷۸۹ قرار داشت، به طوری که ۵۰۰۰۰۰ کاربر این رمز را برای حساب کاربری شان گذاشته بودند. رمز های password و adobe123 هم به ترتیب با ۳۵۰۰۰۰ و ۲۰۰۰۰۰ کاربر در رده های بعدی قرار دارند.

اطلاعاتی که گروه استریکچر به طور علنی آشکار کرده، نشان از این دارد که کاربران هنوز بحث انتخاب رمز عبور مناسب را جدی نگرفته اند. از طرف دیگر رویکرد ادوبی نیز به شدت مورد انتقاد متخصصان امنیت قرار گرفته. سیستم این شرکت اساساً نباید اجازه استفاده از چنین رمزهای عبوری را به کاربران می داد.

با این وجود، این گروه امنیتی اعلام کرده که هیچ راهی برای تائید این اطلاعات وجود ندارد، در عین حال ذکر کرده اند که تا حد زیادی از صحت اطلاعات موجود در لیست منتشر شده خود اطمینان دارند.

همیشه این مسئله مطرح می شود که کاربران بدون آگاهی از روش انتخاب رمز عبور مناسب، آسان ترین و دم دستی ترین رمز را برای خود انتخاب می کنند، اما این کاربران یک نکته اساسی را در این میان از یاد می برند، رمزی که به آسانی به ذهن سپرده شود، به آسانی هم کِرَک می شود.

برچسبها: نزدیک به ۲ میلیون رمز از رمزهای عبور لو رفته حساب های کاربری ادوبی از این قرار بوده: ۱۲۳۴۵۶,

3روش تنظیم مرورگر برای حساب کاربری میهمان در ویندوز

اخیرا مقاله ای مبنی بر اجازه دسترسی کاربران به رایانه بدون اجازه دسترسی آنان به اطلاعات خاص شما در نت فارسی منتشر شده است. اما واقعا راجع به آنچه در وب سرچ می کنند و دیدن اطلاعات شاید خاص شما که آن ها را در آن دخیره کرده اید چطور؟

به گزارش دنیای فناوری اطلاعات ؛ پیشنهاد می کنیم نگاهی هر چند کوچک به مراحل پائین بیندازید، اما نکته ای که همیشه در میان است، اینست که یک چیز هر چقدر هم امن باشد باز هم امکان نا امن سازی آن وجود دارد و هر کسی می تواند حالت مرورگر میهمان را به نوع معمولی اش بازنشانی کرده و فایل های شخصی موجود در رایانه تان را مشاهده کند.

۱- یک کاربر کروم جداگانه بسازید

کروم همواره به شما اجازه ساخت پروفایل های جداگانه را با اضافه کردن کاربران جداگانه می دهد. هر کاربر تاریخچه، ورودی سایت ها، بوکمارک ها و به طور کلی تنظیمات خاص خود را دارد.

به یاد داشته باشید که هیچ گونه محافظتی در سوئیچ بین کاربران وجود ندارد، و این امکان دسترسی میهمان به صورت کاملا آزاد بدون درخواست اطلاعات و نیاز به وارد کردن اطلاعات به پروفایل اصلی را می دهد. گوگل این اخطار را به کاربرانش می دهد که این امکانی مناسب برای حفاظت از اطلاعات شخصی نیست و یک راحتی برای افرادی که می خواهند به صورت یکسان از یک مرورگر استفاده کنند. برای ساخت کاربر جدید در مرورگر کروم، صفحه تنظیمات را از منوی کروم باز کنید و در کمی پائین تر بر روی “Add new User” کلیک کنید.

اکنون برای وارد کردن نام و آیکون اختصاصی از شما درخواست می شود. اگر می خواهید حساب کاربری برای تمامی میهمانان خود تدارک ببینید بی آزردگی خاطر نام “Guest” را وارد کنید.

اکنون که حساب کاربری با موفقیت ساخته شده است امکان سوئیچ کردن بین کاربران درون کروم یا استفاده از میانبر جداگانه موجود بر دسکتاپ امکان دسترسی به حساب های کاربری جداگانه را خواهید داشت.

۲- ایجاد حساب جدید فایرفاکس

این امکان تنها مختص کروم نیست و می توناید حساب کاربری جداگانه ای را در فایرفاکس نیز ایجاد کنید ضمنا این ویژگی در این ساختار برای دسترسی شانس کمتری را داراست و امنیت را کمی بیشتر تضمین می کند.

برای دسترسی به آن، تمامی پنجره های فایرفاکس را ببندید، دکمه ویندوز (ردیف پائینی کیبورد، دومین کلید از سمت چپ) را به همراه R بفشارید و اجازه دهید تا Run اجرا شود. سپس دستور زیر را مطابق شکل با کپی پیست یا تایپ در آن وارد کنید.

از درون مدیریت پروفایل های فایرفاکس، امکان دارید تا با کلیک بر روی دکمه “Create Profile” کاربری جدید ایجاد کنید. اگر تمایل دارید تا پس از هر بار باز شدن فایرفاکس نام کاربری خاصی را انتخاب کنید، تیک باکس “Don’t ask at startup” را بردارید. اکنون با وارد کردن اطلاعات کاربری جداگانه، بوکمارک، تاریخچه، کوکی و تنظیمات داده ای کاربر جداگانه ای خود را دارید که شخص دیگر اجازه ورود به آن را نخواهد داشت.

۳- استفاده از حالت Kiosk مرورگر کروم

کروم همچنین مد کیوسک را نیز شامل می شود که صفحه بکر و دست نخورده شما را شامل می شود. این قابلیت برای ترمینال های مرور وب در نظر گرفته شده اما می تواند برای ارائه یک مرورگر تمام صفحه به افراد به نحوی که امکان بازگشت به پنجره را با فشردن F11 نخواهند داشت، مورد استفاده قرار گیرد.

برای استفاده از این خصیصه نیز، تنها یک شورتکات از کروم ایجاد کنید (یا از میانبر کنونی استفاده کنید)، بر روی آن راست کلیک کنید، Properties را کلیک کرده و عبارت –Kiosk را به انتهای باکس نهایی اضافه کنید.

اکنون تمامی پنجره های باز کروم را ببنید و میانبر خود را اجرا کنید. مشاهده می کنید که کروم در حالت کیوسک (دکه) اجرا می شود و تمامی صفحه را اشغال و از داده های مروری کنونی کروم استفاده می کند، پس به راحتی می توانید این ویژگی را در یک پروفایل کاربری دیگر از کروم ادغام کنید و به طور کامل محیط ایزوله شده ای را بوجود آورید.

برای خروج Alt+F4 و برای سوئیچ و جا به جایی به برنامه های در حال اجرای دیگر Alt+Tab را بفشارید، پس باز هم برای بسیاری از سناریو ها این راه حل کاری از پیش نمی برد…

ضمن این که فایرفاکس هم با اد اون های شخص ثالث امکان ایجاد قابلیت کیوسک را برایتان فراهم می کند.

چرا مرورگر دیگری را در اختیارشان نگذاریم؟

خوب اگر دارید که دیگر چه کاری است این همه سختی را متحمل شوید؟! این بهترین راه حل است [چرا به ذهن خودم نرسید؟! :-/] البته در صورتی که چند مرورگر را به صورت نصب شده در اختیار داشته باشید…

هر چند اگر هیچ مرورگر دیگری هم دم دست نداشته باشید همیشه گردن Internet Explorer بیچاره برای اینجور کار ها از مو هم باریک تر است! بگو خب!

صرفا جهت اطلاع !!

همانطور که می دانید یا شاید هم نه که به ما چه، هر مرورگر بوکمارک، کوکی و اطلاعات ورودی سایت خاص خودش را دارد، پس آن ها محیط بروز وب خود را دارند؛ البته این به شرطی است که از آن ها نخواهید اطلاعات را از مرورگری وارد کنند.

استفاده از مد ناشناس یا مرور خصوصی

از تمامی این موارد که بگذریم، امکان استفاده میهمان از حالت شخصی یا ناشناس هم هست. در این قابلیت، مرورگر از کوکی های جدگانه ای برای مهمانان استفاده می کند که امکان ورود به هیچ کدام از حساب های کاربری را نخواهند داشت اما توجه داشته باشید که باز هم اگر بخواهند می توانند به بوکمارک ها، تاریخچه سرچ و آدرس های خود پر شونده آدرس بار دسترسی داشته باشند، پس این هم خصوصی ترین گزینه نیست [حتی اگر چنین قصدی هم نداشته باشند به راحتی با تایپ کردن حرف یا کلمه در آدرس بار ممکن است بعضی سایت ها به صورت خودکار لیست شوند].

پس از اتمام فعالیت هم با بستن پنجره ها، تمامی اطلاعات جستجو پاک، از تمامی اکانت های وارد شده خارج شده و هیچ اثری از جستجو های وی باقی نخواهد ماند.

برچسبها: 3روش تنظیم مرورگر برای حساب کاربری میهمان در ویندوز,

چرا ما بارکدهای مربع شکل (کدهای QR) را همه جا می بینیم ؟؟

کدهای QR در مکان ها و نقاط مختلفی مانند تبلیغات،آگهی ها،اعلانات تجاری و از همه مهمتر جدیدا روی همه محصولات قرار می گیرند. آنها در مارکت ها و بازارهای مشهور به وفور دیده می شوند .اگر چه به ندرت دیده می شود کسی را ببینیم که با وسیله ای در حالت اسکن آنها باشد.

به گزارش دنیای فناوری اطلاعات ؛ این بارکدها می توانند توسط دوربین گوشی های هوشمند شما ضبط شده و مورد تجزیه تحلیل قرار گیرند.به عنوان مثال یک کد QR ممکن است حاوی آدرس یک سایت باشد که مشتریان را به آن هدایت می کند.اما اجازه دهید ببینیم این کدهای QR واقعا چی هستند.با ما همراه باشید.

حروف QR یا کدهای QR خلاصه شده عبارت “Quick Response code” به معنای لغوی کد واکنش سریع است.این کدهای QR که از قطعات مربع شکل تشکیل شده اند در ابتدا در کشور ژاپن توسعه یافتند.برخلاف بارکدهای UPC سنتی که از تعدادی خطی افقی پشت سر هم تشکیل شده بودند یک کد QR علاوه بر سرعت بیشتر می تواند اطلاعات بیشتری را نیز نسبت به بارکدهای سنتی به مشتریان ارائه دهد.

کدهای QR برچسب هایی هستند که تنها توسط دستگاه ها قابل خواندن هستند.درک این مفاهیم برای کامپیوترها فوق العاده راحت است. به طوری که می توان گفت سختی یا پردازشی که کامیپوترها برای فهمیدن متنهای ساده انجام می دهند بسیار بیشتر از پردازش مورد نیاز برای درک کدهای QR است.از کدهای QR برای اهداف مختلفی استفاده می شود از به دست آوردن اطلاعات کالاها گرفته تا شناسایی دقیق هر آیتم یا کالا.

یک نقطه چیست؟

بر خلاف فناوری NFC کدهای QR شامل هیچ قطعه الکترونیکی یا اینکه نیاز به تکنولوژی خاصی داشته باشند نیستند.این کدها تنها یک شبکه از بخش های سیاه و سفید چاپی روی یک تکه از کاغذ هستند که می توانند توسط هر دوربینی ضبط شده و مورد تجزیه تحلیل قرار گیرند.که البته فرایند تجزیه تحلیل توسط یک گوشی یا کامپیوتر صورت گرفته و بسیار ساده و سریع این کار انجام می شود.

معمولا کدهای QR توسط یک برنامه اسکنر که روی یک گوشی هوشمند نصب شده ,مورد اسکن قرار می گیرد.این برنامه به شما اجازه می دهد تا از بارکد عکس گرفته ، سپس برنامه به صورت خودکار بارکد را پیدا کرده و مورد تجزیه تحلیل قرار می دهد در نهایت هم اطلاعات را به شکلی که برای شما قابل فهم باشد درآورده و نمایش می دهد.

موارد استفاده دیگر :

از کدهای QR به غیر از موارد استفاده ای که ذکر شد به منظور اهداف دیگری نیز مورد استفاده قرار می گیرد. برای مثال زمانی که شما قصد دارید سیستم تصدیق هویت دو مرحله ای گوگل را برقرار کنید, گوگل روی صفحه ماینتور شما یک کد QR نمایان می کند.بعد این کد می تواند توسط برنامه Google Authenticator روی گوشی هوشمند شما مورد اسکن قرار گیرد و در نتیجه گوشی هوشمند شما به صورت خودکار اطلاعات هویتی را پر می کند. با این روش بسیار راحت دیگر نگرانی بابت وارد کردن درست اطلاعات هویتیتان نخواهید داشت.

یک نوع کاربرد دیگر از کدهای QR این است که به گوشی هوشمند و کامپیوتر اجازه می دهد تا با یکدیگر بدون ایجاد هیچ نوع شبکه ای ارتباط برقرار کنند.روش کار به این صورت است که گوشی فقط مجبور است صفحه کامیپوتر را ضبط کرده و مورد تجزیه تحلیل آنی قرار دهد.

از کدهای QR می توان برای ورود به وبسایت ها نیز استفاده کرد. برنامه AirDroid به شما اجازه می دهد تا با اسکن یک کد QR که روی صفحه نمایش نشان داده شده است به وبسایت مورد نظر خود وارد شوید.با این روش دیگر نیازی به وارد کردن رمز عبور نخواهد بود.

آیا واقعا این کدها مفید هستند؟

کدهای QR کاربردهای خاص خودشان را دارند.آنها تکنولوژی بسیار پایین و راه حلی ساده هستند که روی هر دستگاهی که از دوربین برخوردار باشد کار می کنند.از آن طرف تکنولوژی NFC به سادگی و راحتی این کدها نیستند.کاربران با این کدهای QR بسیار راحت می توانند در وبسایت های مورد علاقشان فعالیت داشته باشند.همانطور که گفته شد از مهمترین برتری های این کدهای QR نسبت به بارکدهای قدیمی با خطهای افقی می توان به سرعت بیشتر و توانایی نگه داشتن داده های بیشتر اشاره کرد.

چگونه از کدهای QR استفاده کنیم ؟

اگر شما قصد استفاده از کدهای QR را دارید تمام چیزی که شما لازم دارید یک برنامه بارکدخوان روی گوشی هوشمندتان است.

در پلتفرم اندروید یک برنامه بارکدخوان به صورت پیشفرض روی سیستم عاملتان نصب شده است اگر کار کردن با این برنامه را دوست ندارید می توانید از لینک Barcode Scanner بارکدخوانی دیگر را دانلود کنید. در پلتفرم آیفون نیز چند برنامه بارکدخوان وجود دارد که از مشهورترین آنها می توان به Redlaser اشاره کرد که از طریق لینک RedLaser قابل دانلود است.

بعد از دانلود برنامه مورد نظر کافی است آنرا نصب کرده اجرا کنید و در حالت اسکن قرار دهید تا کد QR روی صفحه نمایش شما را پیدا کند.بعد برنامه نوع فعالیت را بنا به بارکد تشخیص داده و به انجام آن فعالیت می پردازد.

البته ناگفته نماند برنامه هایی مانند Google Authenticator که از کدهای QR استفاده می کنند از اسکنرهای داخلی خاص خود برخوردارند بنابراین لازم به استفاده از برنامه ای جداگانه برای این کار نیست.

برچسبها: چرا ما بارکدهای مربع شکل (کدهای QR) را همه جا می بینیم ؟؟,

مقایسه ویندوز۸ با ویندوز۷

ویندوز ۸ برای مایکروسافت یک اجبار است. مایکروسافت برای بقا در بازاری که مشتریانش روزبهروز از دستگاههای حجیم و غیرقابل حمل PC به سمت تجهیزات قابلحمل یورش میبرند، مجبور بود به سیستمعامل جدیدی روی بیاورد که روی تمام دستگاهها تجربه یکسانی را برای کاربر بههمراه داشته باشد.

از سوی دیگر، بخش عظیمی از مشتریان مایکروسافت شرکتها و کسبوکارهایی هستند که ویژگی اصلیشان مقاومت در برابر تغییر است و نمیتوانند یا نمیخواهند با سیستم دسکتاپ سنتی خداحافظی کنند.

بههمین دلیل، مایکروسافت با طراحی و عرضه ویندوز ۸ درواقع سیستمعامل «دورانگذار» را معرفی میکند. سیستمعاملی که رابط لمسی جدید و کاشیهای رنگارنگ جذاب، پوسته بیرونی آن را تشکیل میدهند و در عین حال هنوز نتوانسته (یا نخواسته) است که پیوندهایش را با ریشههای دسکتاپی که بیش از بیست سال قدمت دارند، بگسلد. اما بهنظر میرسد که این آخرین باری است که کاربران میتوانند تجربه اصیل رابط کاربری کامپیوترهای شخصی را در کنار سیستم لمسی و رنگارنگ جدید یک جا ببینند. آنچه در ادامه از نظرتان میگذرد، ترکیبی است از بررسی و تحلیلهایی که در نشریات معتبر خارجی درباره ویندوز ۸ آورده شده به همراه تجربیاتی که ما از کار کردن چندین هفتهای با این نسخه جدید ویندوز داشتهایم.

مقایسه با ۷

به جز کاهش سرعت بوت که بهواسطه سبکتر شدن سیستمعامل به دست آمده است، تفاوت چندانی میان کارایی دو نسخه اخیر ویندوز مشاهده نمیشود. آزمایشها و مقایسههایی که روی نسخه ۷ و ۸ ویندوز انجام شده است، تشابهات فراوانی را میان این دو نسخه نشان میدهد که البته چندان هم دور از ذهن نیست. به هرحال بیشتر اجزا و عناصر ویندوز۸ در واقع بر مبنای اجزای متناظرشان در ویندوز ۷ (البته به همراه اندکی بهینهسازی) پیادهسازی شدهاند و در نتیجه کارایی مشابهی را فراهم میکنند. در سیستمی که ما ویندوز ۸ را روی آن آزمایش کردیم، حتی امتیازهایی که ویندوز ۸ به اجزای مختلف سیستمعامل میدهد، دقیقاً شبیه ویندوز ۷ است. البته تفاوتهای معنیداری در برخی تستهای خاص نظیر PCMark 7 دیده میشود که بهنظر میرسد بهواسطه استفاده ویندوز ۸ از Windows Media Foundation باشد که در این نسخه جایگزین Direct Show شده است. البته در همین موارد هم تفاوت کارایی میان این دو نسخه از ۱۰ درصد کمتر است.

ویندوز ۷

ویندوز ۸

نسخهها و قیمتها

مایکروسافت برای سادهکردن مدل تجاری خود، ویندوز ۸ را تنها در ۴ نسخه عرضه خواهد کرد. این نسخهها به ترتیب امکانات و کارایی ۸ Pro، ۸ ،RT و ۸ Enterprise هستند. در رقابت با اپلی که نسخههای اخیر سیستمعامل خود را با قیمتهایی ناچیز عرضه میکند، مایکروسافت اعلام کرده است که ارتقا از ویندوزهای XP، Vista و ۷ به نسخه ۸ Pro تا ۳۱ ژانویه ۲۰۱۳ با تخفیف ویژه و با قیمت ۳۹ دلار ممکن خواهد بود. البته این قیمت مخصوص نسخه آنلاین (فقط قابل دانلود) است و نسخه خرده فروشی با قیمت ۶۹ دلار عرضه خواهد شد. از ۳۱ ژانویه به بعد، قیمت این نسخه به ۱۹۹ دلار افزایش خواهد یافت. این درست همانند قیمت ۱۱۹ دلاری نسخه Professional ویندوز ۷ است که اکنون نیز در بازار به فروش میرسد. قیمت نسخه استاندارد هنوز مشخص نشده است. این بازی با قیمت، میتواند باعث جذب طیف بیشتری از مخاطبان بهسوی این سیستمعامل جدید شود. کاربرانی که در حال حاضر بهواسطه انتقادهایی که به محیط مترو وارد میشود، درباره ارتقا به نسخه هشتم ویندوز دو دل شدهاند شاید به این وسیله، به مهاجرت به این نسخه راغب شوند. ویندوز RT نسخهای است که مخصوص تبلتها یا دقیقتر بگوییم برای کار روی پردازندههای ARM عرضه میشود و تنها بهصورت از پیش نصبشده روی تجهیزات سختافزاری عرضه خواهد شد. ویندوز RT بهصورت پیشفرض با نسخهای از برنامه جدید آفیس ۲۰۱۳ عرضه خواهد شد اما فاقد محیط دسکتاپ است و تنها میتواند برنامههای سبک مترو را اجرا کند.

نسخه ۸، نسخه ابتدایی و سادهشده ویندوز ۸ است که بازار کاربران خانگی را هدف گرفته و بههمین دلیل فاقد ویژگیهایی نظیر رمزنگاری دادهها، پلتفرم مجازیسازی Windows To Go ، Hyper-V (محیط لایو بوت ویندوز ۸) و موارد مشابه است. نسخه ۸ Pro در واقع مشابه نسخههای Professional و Ultimate ویندوز ۷ کار خواهد کرد و بهاحتمال پرمصرفترین نسخه ویندوز خواهد بود. تنها قابلیت هایی از این نسخه حذف شدهاند که بیشتر در محیطهای سازمانی کاربرد داشتهاند. ویژگیهایی نظیر AppLocker، DirectAccess از این جمله هستند. درنهایت، کاملترین نسخه ویندوز ، نسخه Enterprise است که به همراه قابلیتها و ویژگیهایی عرضه میشود که کار مدیران IT سازمانها را در نگهداری و کنترل زیرساخت و مجموعه تحت نظرشان ساده میسازد. تنها محدودیت نسخه Enterprise که در آگوست امسال برای اعضای MSDN و مشتریان Software Assurance مایکروسافت منتشر شد، این است که نمیتواند افزونه یا برنامه Media Center مایکروسافت را اجرا کند.

مهاجرت کنیم یا نه؟

درنهایت بهنظر میرسد ویندوز ۸ ارزش هزینهای را که برای آن پرداخت میکنید، دارد. حتی اگر از محیط مترو استفاده نکنید و به تجهیزات لمسی هم دسترسی نداشته باشید، بهبودهای ایجاد شده روی بخش کلاسیک سیستمعامل ویندوز، ارزش تمام دردسرها را دارد. البته این مهاجرت الزامی نیست، اما اگر تصمیم به این کار گرفتید، انتظار همان حسی را داشته باشید که هنگام مهاجرت از ویندوز XP به ویندوز ۷ تجربه کردید. البته بیشتر آنچه تاکنون گفتیم، به ظاهر و پوسته ویندوز مربوط بود و تنها در نگاه نخست بهچشم میآمد. به همه خوبیها و بدیهای ویندوز ۸ امکان مانت کردن فایلهای ایمیج ISO و امکان افزودن ساده فضاهای ذخیرهسازی درقالب Storage Pool و موارد مشابه را نیز بیافزایید. پس به ویندوز ۸ مهاجرت کنید و از بوت سریع، یکپارچهسازی با سرویسها و خدمات ابری و سایر قابلیتهای این سیستمعامل تازه لذت ببرید. چون به هر حال، دیر یا زود مجبور خواهید بود با دسکتاپ محبوبتان خداحافظی کنید. نظر ما این است که از ویندوز ۸ نترسید، اگر بنا بر ترسیدن باشد، باید از ویندوز ۹ بترسید. زمانی که ممکن است مایکروسافت به دلخواه یا به اجبار تمام رشتههای متصل به دسکتاپ سنتی را پاره کند و شما مجبور شوید بهکلی با عادت سالها استفاده از سیستمهای دسکتاپ خداحافظی کنید

برچسبها: مقایسه ویندوز۸ با ویندوز۷,

معرفی ۵ مشکل بسیار متداول در ویندوز ۷ و چگونگی رفع آنها

ویندوز ۷ سیستم عامل نسبتا خوب و جالبیست، اما مانند اکثر سیستم عامل های معروف دیگر هیچ گاه کامل و بی عیب نبوده و نیست. بعضی از مشکلات ویندوز ۷ ناشی از اشکالات نرم افزاری یا باگ هستند و بعضی دیگر هم مربوط به عدم تنظیمات مناسب در ویژگی ها و تنظیمات ویندوز می شود. در هر صورت، بروز خطا و پیام های هشدار دهنده آزار دهنده هستند و آنچه در این مقاله قصد پرداختن و شرحش را داریم مربوط به راهنمای رفع سریع همین مشکلات در ویندوز ۷ است.

برخی از شایع ترین مشکلات گزارش شده از سوی کاربران ویندوز ۷ مربوط به مشکلات عدم سازگاری ویندوز جدید با برنامه های قدیمی تر، سرعت پایین ویندوز در سخت افزارهای قدیمی یا ضعیف، و مشکل با تم Aero و ویژگی ها و امکانات آن است. در این مقاله، من به شما نشان می دهم چگونه این رنجش ها را حل کنید. برای کسانی که ترجیح می دهند از برنامه تعمیر خودکار مشکلات استفاده کنند، هم در انتهای این مقاله چندتایی نرم افزار به عنوان یک راه حل مفید وکاربردی پیشنهاد شده است.

۱- به نظر می رسد ویندوز ۷ رایانه من کند شده است.

ویندوز ۷ برای استفاده از منابع سیستمی گرسنه است و عطش زیادی دارد. این ویندوز جلوه های گرافیکی و بصری زیادی در رابط کاربری زیبای خود دارد که متاسفانه بار پردازشی سنگینی بر روی کارت گرافیک و حافظه سیستم شما تحمیل می کند. (البته نسبت به ویستا بسیار سریعتر است!) اگر سیستم شما در استفاده از ویندوز ۷ بیش از حد قابل تحمل کند و آهسته می باشد، سریع ترین راه حل برای رفع مشکل خاموش کردن اثرات و انیمشن های اضافی رابط کاربری ویندوز می باشد.

برای این کار روی گوی Start ویندوز کلیک کرده و عبارت performance (عملکرد) را در کادر جستجو تایپ کنید تا ویندوز مواردی را برایتان لیست کند. گزینه ای به نام Adjust the appearance and performance of Windows (تنظیم ظاهر و عملکرد ویندوز ) را انتخاب کنید. پنجره گزینه های عملکردی باز خواهد شد. در زبانه جلوه های بصری (Visual Effects) گزینه Adjust for best performance (تنظیم برای بهترین عملکرد) را انتخاب کنید. اگر هم خواستید بعضی از جلوه های زیبای رابط کاربری را حفظ کنید گزینه Custom را انتخاب ، و کنار گزینه Use visual styles on windows and buttons (استفاده از جلوه های بصری روی ویندوز و دکمه ها) تیک بزنید.

۲- تم Aero ویندوز کار نمی کند.

به تازگی مقاله ای نوشتم با عنوان: چگونگی فعال سازی و رفع مشکلات افکت Aero در ویندوز ۷.

علاوه بر خواندن این مقاله، باید مطمئن شوید که کارت گرافیک شما از حالت Aero پشتیبانی می کند و درایور کارت گرافیک را با جدیدترین نسخه ارائه شده از سوی سازنده سخت افزارتان به روز کرده باشید. با این حال، اگر کامپیوتر خود را همراه با ویندوز ۷ خریداری کرده اید این مسئله نباید وجود داشته باشد.

در نهایت ، Aero را می توان در رجیستری غیر فعال کرد. قبل از آنکه بخواهم توضیح دهم که چگونه می توان به رجیستری وارد شد و آن را ویرایش نمود، باید به شما هشدار دهم! زیرا ویرایش رجیستری می تواند منجر به صدمه دائمی به فایلهای نصب ویندوز شما شود. لطفا ابتدا قبل از هرگونه دستکاری در رجیستری یک پشتیبان از آن تهیه کنید و از هر گونه اقدام خود در ریجیستری به اندازه کافی اطلاعات از پیش داشته باشید.

برای این منظور به منوی استارت ویندوز رفته و عبارت regedit را تایپ کرده اولین گزینه لیست (regedit) را انتخاب کنید. در پنجره ای که باز می شود به ترتیب به این آدرس بروید:

KEY_CURRENT_USERSoftwareMicrosoftWindowsDWM

آنگاه مقدار عبارت EnableAeroPeek از ۱ به صفر باید تغییر کند و پنجره ها را تایید کرده و ببندید. تم Aero غیر فعال شد. همین!

۳- برنامه های قدیمی تر با ویندوز سازگار نبوده و اجرا نمی شود.

قبل از ارتقا به ویندوز ۷، بهتر است بررسی کنید که ویندوز ۷ باکدام یک از برنامه های ضروری یا دلخواه شما سازگار است. برنامه مشاور ارتقا به ویندوز ۷ (Windows 7 Upgrade Advisor) رایج ترین برنامه های رایانه ای را چک کرده و از سازگاری آنها با ویندوز ۷ شما را مطلع خواهد ساخت. با این حال ، همانطور که در مقاله پیشین خود با عنوان : نحوه استفاده از مشاور ارتقا به ویندوز ۷ برای بررسی سازگاری با کامپیوتر ذکر کرده ام، ممکن است مجبور شوید به شکل دستی و در «مرکز سازگاری ویندوز ۷» (Windows 7 Compatibility Center) سازگاری یا عدم سازگاری ویندوز ۷ را با بسیاری از برنامه های موردنیاز دیگر بررسی کنید. حال، اگر ابتدا ویندوز را به ۷ ارتقا داده اید و سپس معلوم شده که یکی از برنامه های بسیار عزیز شما با این ویندوز سازگار نیست ، راهی برای حل مشکل وجود دارد: «حالت سازگاری ویژه ویندوز ۷ »(Windows 7 Compatibility Mode).

برای نصب یک برنامه در حالت سازگاری، روی فایل نصب آن برنامه راست کلیک کرده و Properties را انتخاب کنید. در پنجره Properties به زبانه Compatibility رفته گزینه Run this program in compatibility mode for را تیک زده و از منوی کرکره ای زیر آن آخرین نسخه از ویندوز که مطمئن هستید برنامه شما روی آن اجرا می شود را انتخاب کنید.

ممکن است نیاز به تکرار مرحله فوق با فایل اجرایی برنامه زمانی که نصبش به اتمام رسید داشته باشید. به این شکل که روی آیکون برنامه راست کلیک کرده، Properties را انتخاب کنید، به زبانه Compatibility رفته، گزینه Run this program in compatibility mode for را تیک زده و گزینه سیستم عامل ویندوز مربوطه را انتخاب کنید.

علاوه بر این، شما می توانید تنظیمات (به تصویر زیر دقت کنید) را برای برنامه مربوطه تغییر دهید و باید بسته به اینکه مشکل خاص شما چه باشد باید با آزمون و خطا سعی کنید برنامه را اجرا کنید.

در نهایت ، اگر شما از ویندوز ۷ نسخه حرفه ای (Professional) یا بالاتر استفاده می کنید، می توانید از قابلیت «اجرا در حالت ایکس پی ویندوز ۷ »( XP Mode) استفاده کنید. این قابلیت ویندوز ایکس پی را روی رایانه شما به عنوان یک ماشین مجازی اجرا می کند و می توانید تمام برنامه هایی که پیش از این روی ویندوز ایکس پی نصب و اجرا می شد در این محیط مجازی نیز نصب و اجراکنید. سایت Ars Technica نیز در همین زمینه یک مقاله بسیار مناسب و معقول در مورد حالت ایکس پی در ویندوز ۷ دارد.

۴-درایو دی وی دی یافت نشد

آیا ویندوز ۷ موفق به شناسایی درایو نوری شما نشده است؟ این هم مشکل دیگری است که نیاز به ویرایش رجیستری دارد. هشدار مورد ۲ هنوز به قوت خود باقیست: قبل از هر کاری از رجیستری پشتیبان بگیرید!

به ترتیب این کارها را انجام دهید: رفتن به منوی استارت و تایپ عبارت regedit ، اجرای برنامه’regedit’ و راه اندازی آن را از لیست نتایج. رفتن به نشانی HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlClass . در پانل سمت راست گزینه UpperFilters و LowerFilters را حذف کرده، ویندوز را ری استارت کرده و ببینید مشکل حل شده یا خیر.

اگر مشکل حل نشده بود، باز روی استارت کلیک کنید، Disk Management را تایپ کرده و Create and format hard disk partitions را از لیست نتایج انتخاب کنید. در پنجره مدیریت دیسک روی آیکون درایو اپتیکال راست کلیک کرده و گزینه Change Drive Letter and Paths را انتخاب کنید. در پنجره تغییر مسیر درایو روی دکمه Change کلیک کنید و نامی جدید برای درایو انتخاب کنید. ویندوز را مجدد راه اندازی کرده و امیدوار باشید که این مشکل حل شود.

۵-تم های جدید سبب تغییر آیکون های سفارشی می شوند.

آیا زیاد تم ویندوز را تغییر داده و حس می کنید که گاهی برخی از آیکون هایی که آیکونش را به آیکون دلخواه خود عوض کرده اید دستخوش تغییر می شوند؟ این مسئله خیلی آزار دهنده است ، اما جلوگیری از آن آسان است. کافیست روی دسکتاپ راست کلیک کرده و Personalize را انتخاب نمایید، در پنجره کنترل پنلی که باز می شود گزینه Change Desktop Icons را انتخاب و در پنجره تنظیمات آیکون های دسکتاپ گزینه Allow themes to change desktop icons یا ‘اجازه به تم برای تغییر آیکون دسکتاپ’. را از حالت تیک دار خارج کنید.

مشکل رایج مهم دیگر، که به نظر می رسد فقط در لپ تاپ های قدیمی تر رخ می دهد، این است که ویندوز ۷ به دروغ گزارش می دهد باتری خالی شده و سپس لپ تاپ را خاموش می کند. برای این مشکل، ITExpertVoice راه حلی ارائه می کند که باعث جلوگیری از خاموش کردن لپ تاپ توسط ویندوز ۷ زمانی که فکر می کند باتری خالی است می شود. متاسفانه، این راه حل ممکن است شما را با خاموشی ناگهانی لپ تاپ زمانی که باتری لپ تاپ واقعا تمام شده اند رو به رو کند.

در نهایت ، بسیاری از مشکلات ویندوز ۷ را می توان در یک لحظه با استفاده از ابزار مفید برطرف نمود. سایت MakeUseOf در سلسله مقالاتی به بررسی این ابزارها پرداخته از جمله در مقاله: چگونگی حل مشکلات متداول ویندوز به صورت فوری و به سرعت به بررسی FixWin پرداخته. گزینه مفید دیگر QuickFix است، که حاوی ابزارهایی برای رفع عیب ۲۱ مشکل متداول ویندوز ۷ می باشد. از آنجا که برنامه ای قابل حمل است، یک روز خواهد توانست به شما در برابر حمله ویروس ها کمک کند یا اگر تنظیمات ویندوز را به هم ریخت باشید، سبب بازگرداندن رفتار پیش فرض ویندوز ۷ شود.

در پایان از شما سوال می کنیم با کدام یک از دیگر مشکلات در هنگام استفاده از ویندوز ۷ رو به رو شده اید و چگونه آنها را رفع و رجوع کرده اید؟

روش رفع خطای Bootmgr is missing در ویندوز ۷

برچسبها: روش رفع خطای Bootmgr is missing در ویندوز ۷,

آغاز شمارش معکوس تا عرضه پیش نمایش ویندوز ۸.۱

همانطور که می دانید مایکروسافت رسما ویندوز ۸.۱ را تایید کرده است و قرار شده تا روز ۲۶ ژوئن امسال، یعنی حدود هشت روز دیگر، نسخه پیش نمایش آن در کنفرانس توسعه دهندگان مایکروسافت که با نام BUILD شناخته می شود، عرضه شود. اکنون همه نگاه ها روی این موضوع متمرکز است که ویندوز ۸.۱ چه تغییرات و بهبودهایی خواهد داشت. ما نیز در مطلبی به قابلیت ها و بهبودهای ویندوز ۸.۱ اشاره کردیم که از لینک پایان مطلب می توانید آن را مطالعه کنید.

مایکروسافت می گوید که ویندوز ۸.۱ کاربرپسندتر شده است و علاوه بر همه بهبودهایی که داشته، دکمه ویندوز قدیمی نیز به جای خود بازگشته است. البته شاید خبر خوبی برای دوست داران منوی استارت نباشد. چون مایکروسافت سفت و سخت بر صفحه استارت اسکرین خود پافشاری می کند. بنابراین این دکمه منوی استارت را نشان نخواهد داد و شما را به یک صفحه جدید خواهد برد.

علاوه بر این ها، استارت اسکرین نیز کاربرپسندتر شده است و به کاربران گزینه های شخصی سازی بیشتری را خواهد داد. مثل رنگ ها و پس زمینه های بیشتر و همچنین امکان استفاده از والپیپرهای دسکتاپ به عنوان تصاویر پس زمینه استارت اسکرین.

یکی دیگر از قابلیت هایی که قرار است در اختیار کاربران قرار گیرد، رد کردن رابط کاربری مترو است. به شکلی که کاربران می توانند پس از بوت کردن سیستم، به صورت مستقیم به محیط دسکتاپ بروند. این قابلیت یکی از مواردی بود که موجب ارسال درخواست های زیاد کاربران به مایکروسافت شده بود.

اما آخرین تغییر مهمی که در ویندوز ۸.۱ بوجود آمده است مربوط به فروشگاه ویندوز یا همان Windows Store می شود. در نسخه ۸.۱ بهبودهای خوبی در فروشگاه ویندوز حاصل شده است.

برخی برنامه های جدید نیز وجود خواهند داشت. برنامه هایی مثل Movie Moment و یک ابزار هشدار دهنده که به صورت پیشفرض با ویندوز ۸.۱ نصب خواهند شد.

نسخه پیش نمایش ویندوز ۸.۱ در ۲۶ ژوئن عرضه خواهد شد اما نسخه نهایی آن قرار است که در اواخر سال جاری در اختیار کاربران قرار بگیرد. نسخه نهایی به احتمال فراوان در ماه های آگوست یا سپتامبر عرضه می شود.

همچنین برنامه ریزی شده است تا این بروزرسانی در سایر دستگاه های مبتنی بر ویندوز ۸ نیز اعمال شود. بنابراین انتظار می رود که تبلت ها، لپ تاپ ها، کامپیوترهای دسکتاپ و دستگاه های هیبریدی در آینده این بروزرسانی را دریافت کنند.

برچسبها: آغاز شمارش معکوس تا عرضه پیش نمایش ویندوز ۸, ۱,

پاسخ به ۵ سوال ساده در مورد ویندوز ۸٫۱

مایکروسافت اخیرا جدیدترین نسخه ویندوز خود را جهت استفاده عموم روانه بازار کرده است. ویندوز ۸٫۱ با قابلیتهایی جدید ارایه شده که استفاده از آنها لذت خاص خود را دارد. ویژگیهایی که به راحتی قابل دانلود شدن هستند.

بسیاری از کاربران میتوانند ویندوز خود را بدون مشکل خاصی آپدیت کنند. اما افرادی که استفاده تجاری از ویندوز خود دارند، باید قبل از این کار به موارد خاصی توجه کنند.

اگر شما کاربری هستید که نیاز به ارتقاء ویندوز خود به نسخه ۸٫۱ دارید، با ما همراه باشید.

۱- برای آپدیت ویندوز خود به کجا بروم؟

بعد از ارایه رسمی آپدیت جدید، افرادی که از سیستمهای خود استفاده کاری و تجاری میکنند، از دو را ه میتوانند برای آپگرید ویندوز خود اقدام نمایند. یا به قسمت مربوط به IT مرکز و موسسه خود مراجعه کرده و کار را به آنها بسپارند و یا اینکه با کمک یک کارشناس IT اقدام به تغییر آن کنند.

اگر مرکز شما دارای چند سیستم است که هم اکنون از ویندوز ۸ بر روی آنها استفاده میشود، پس شما بدون مشکل خاصی میتوانید آن را آپدیت کنید. اما گر شما در مرکز خود دارای سیستم مهم و حیاتی همانند سرور و یا تعداد زیادی سیستم هستید، بهتر است به کمک یک کارشناس IT این کار را انجام دهید.

البته دقت کنید که اگر میخواهید سیستمهای خود را از ویندوز Xp و یا ۷، به ویندوز ۸٫۱ آپدیت کنید، به دلیل مشکلاتی که ممکن است برای سیستمهای شما پیش بیاید، به هیچ وجه شخصا این کار را انجام نداده و کار را به مدیر قسمت IT خود بسپارید.

۲- آیا سیستم من برای آپدیت مناسب است؟

قبل از شروع به روز رسانی، شما باید از اینکه سیستم شما قابلیت نصب ویندوز ۸٫۱ را بر روی خود دارد، اطمینان حاصل کنید.

پس ابتدا نگاهی به حداقل نیاز سیستم از اینجا بیندازید و مطمئن شوید که سیستم شما این امکانات حداقلی را دارد.

اگر کامپیوتر شما، حداقل در ۴ سال اخیر تهیه شده است، پس میتوان از آن برای نصب ویندوز ۸٫۱ استفاده کرد. البته باید به این موضوع نیز توجه کرد که اگر شما دارای حداقل نیازهای سیستمی برای نصب ویندوز ۸٫۱ هستید، ممکن است اجرای این ویندوز دارای مشکلاتی نیز باشد، مشکلاتی نظیر سرعت پایین راهاندازی نرمافزارها، و یا مشکلاتی از این قبیل.

۳- آیا سختافزار و نرمافزار شما با یکدیگر سازگار هستند؟

خب، شانس بزرگ این است که سختافزار سیستم شما نیز برای ساپورت این آپدیت سازگار باشد، به همین دلیل باید از این موضوع اطمینان حاصل کنید. پس برای این کار حتما به اینجا سر بزنید: Windows Compatibility Center.

بعد از اطمینان از این موضوع، برای پیدا کردن نرمافزارهایی که با این سیستمعامل سازگار هستند، باید کمی به جست و جو بپردازید. باکمی گشت و گذار به راحتی میتوانید لیست بزرگی از نرمافزارهایی که توسط این سیستمعامل ساپورت میشوند را پیدا کنید. اگر دنبال نرمافزار خاصی برای کار خود میگردید و حس میکنید که ممکن است با این ویندوز ناسازگار باشد، پس بهتر است که با شرکت مورد نظر خود تماس گرفته و این موضوع را از آنان پیگیری کنید.

۴- آیا همه چیز به روز است؟

وقتی که جدیدترین ورژن یک سیستمعامل، آپدیت شده و ارایه میگردد، کمپانیهایی که نرمافزارهای مخصوص را تولید میکنند نیز سعی میکنند تا محصولات خود را جهت سازگاری با سیستمعامل جدید بهینه ساخته و سریعتر روانه بازار نمایند. پس با به روز رسانی سریع سیستمهای خود، آپدیت سایر قسمتها و نرمافزارها نیز کار سادهای خواهد بود.

۵- آیا به گرفتن پشتیبان نیازی هست؟

در سیستمهای کاری، گرفتن نسخههای پشتیبان از اطلاعات مهم و حیاتی، همیشه ضروری است. پس اگر تا به الان، بکآپی از اطلاعات خود تهیه نکردهاید، به سرعت این کار را انجام دهید. چون اگر خدایی نکرده، در روند آپدیت سیستم خود به مشکلی برخوردید، ممکن است تمام اطلاعات شما از بین برود. پس داشتن پشتیبان از اطلاعات خود امری ضروری است. البته پیشنهاد میگردد که نسخههای پشتیبان خود را ترجیحا در سیستمی که در حال به روز رسانی آن هستید، نگهداری نکنید.

itresan

برچسبها: پاسخ به ۵ سوال ساده در مورد ویندوز ۸٫۱,

مسریاب جدید ۸۰۲٫۱۱ac شرکت دی – لینک

دیلینک به معرفی روتر جدیدی پرداخت که سازگار با استاندارد بیسیم ۸۰۲٫۱۱ac ساخته شدهاست و میتواند دادهها را با نرخ ۱٫۵ گیگابیت بر ثانیه منتقل کند.

این روتر DIR-868L Wireless AC نام دارد و به علت پشتیبانی از فناوری باند دوگانه میتواند همزمان در هر دو باند بیسیم ۲٫۴ گیگاهرتز و ۵ گیگاهرتز کار کند. همچنین برخورداری از قابلیت ویژهای موسوم به AC SmartBeam به این دستگاه اجازه میدهد تا بر حسب نوع فعالیت کاربر در اینترنت، بین دو باند موجود سوئیچ کند تا در هر زمان بیشترین سرعت را برای کاربر اولویت خود قرار دهد. از دیگر امکانات این روتر چهار درگاه شبکه اترنت گیگابیتی است. علاوه بر این، طراحی و تنظیمات آن برای استفاده روی دامنهها و شبکههای IPv6 نیز آماده شدهاست. یکی از قابلیتهای نرمافزاری دستگاه نیز یک مود تنظیم سریع است که اجازه میدهد با استفاده از یک برنامه ویژه از روی اسمارتفونهای آندروئیدی و iOS اپل نیز روتر را تنظیم کنید. قیمت این مسریاب ۱۳۲ پاوند اعلام شدهاست.

برچسبها: مسریاب جدید ۸۰۲٫۱۱ac شرکت دی – لینک,

رشد ۵۰ درصدی درآمد بازار جهانی اینترنت بیسیم تا ۲۰۱۷

درآمد بازار جهانی سیستمهای بیسیم Wireless LAN تا سال ۲۰۱۷ میلادی به بیش از ۱۲ میلیارد دلار خواهد رسید که این رقم ۵۰ درصد بیشتر از درآمد بازار یاد شده در سال ۲۰۱۲ خواهد بود.

به گزارش دنیای فناوری اطلاعات ؛ بر اساس گزارش گروه تحقیقاتی Dell’Oro Group، درآمد بازار جهانی سیستمهای بیسیم Wireless LAN تا سال ۲۰۱۷ میلادی به بیش از ۱۲ میلیارد دلار خواهد رسید که این رقم ۵۰ درصد بیشتر از درآمد بازار یاد شده در سال ۲۰۱۲ خواهد بود.

از مهمترین دلایلی که باعث خواهند شد بازار سیستمهای اینترنتی بیسیم طی چهار سال آینده پیشرفت قابل ملاحظه داشته باشد میتوان به گسترش فعالیت مراکز ارایه دهنده خدمات Wi-Fi، بهروزرسانی چرخه ۸۰۲٫۱۱ac و همچنین مدیریت سیستمهای WLAN مبتنی بر فضای پردازش ابری اشاره کرد که البته در کنار موارد یاد شده نکاتی مانند انتشار تصاویر ویدیویی توسط کاربران مبتنی بر شبکه Wi-Fi و همچنین استفاده از دستگاههای الکترونیکی شخصی در محل کار(BYOD) اثرگذار خواهند بود.

“کریس دپوی”( Chris DePuy) مدیر مرکز Dell’Oro Group در این خصوص توضیح داد: «در حال حاضر سازمانها شبکههای بیسیم LAN را به عنوان یک سیستم دسترسی حیاتی برای ادامه فعالیتهای خود تلقی میکنند و از پیشتر نیز سیستمهای بیسیم را به گونهای در شبکه داخلی خود به کار میگرفتند که از شبکههای اترنت(Ethernet ) مجزا بود».

او در ادامه خاطرنشان کرد: «در چرخه جدید شبکههای اینترنتی سیستمهای بیسیم ۸۰۲٫۱۱ac در سازمانها نصب و راهاندازی میشوند. ما پیشبینی میکنیم که در آینده نزدیک تعداد بیشتری از سازمانها برای مجزا کردن شبکههای اینترنت و دستگاههای اینترنتی بیسیم اقدام کنند. این امر باعث میشود فرصت استفاده از هر دو بخش را داشته باشند».

برچسبها: رشد ۵۰ درصدی درآمد بازار جهانی اینترنت بیسیم تا ۲۰۱۷,

آموزش ایمن سازی شبکه خانگی

در این آموزش تکنیک های ایمن سازی شبکه بی سیم خانگی ۸۰۲٫۱۱ b/g/n آموزش داده می شود. ایمن سازی شبکه خیلی مهم است؛ چه تجاری که ممکن است اسرار کاری لو برود و چه خانگی که امکان دارد همسایگان تان بدون اطلاع شما خیلی شیک و مجلسی در اینترنت شما سهیم شوند!

به گزارش دنیای فناوری اطلاعات ؛ از آن بدتر امکان هک شدن شبکه و سوء استفاده از آن است که امکان دارد به صورت ناآگاهانه توسط پلیس دستگیر شوید و نتوانید بی گناهی خود را اثبات کنید (البته این مورد آخر یک مقدار تراژدی است و کم اتفاق می افتد!

۱- پیدا کردن آی پی Gateway و اتصال به آن

نحوه پیدا کردن آی پی گیت وی و اتصال به آن (ویندوز)

برای یافتن آدرس آی پی در گیت وی به ویندوز متصل شوید.

- Start>Run>Cmd>Enter

- هنگامی که پنجره فرمان های سریع (cmd) بااز شد، “ipconfig/all” را تایپ کرده و Enter را بزنید.

- نوشته ای مانند Gateway را پیدا کرده و شماره جلوی آن را یادداشت برداری کنید؛ ارقامی شبیه ‘۱۹۲٫۱۶۸٫۱٫۱’ باید آن جا وجود داشته باشند.

- اینترنت اکسپلورر یا هر مرورگری که مایل هستید را باز کنید.

- آی پی به دست آمده (کد مورد نظر) را در آدرس بار کپی کرده و Enter را بزنید.

نحوه پیدا کردن آی پی گیت وی و اتصال به آن (مک)

- یابنده (Finder) رایانه را باز کرده و ‘Terminal’ را از Applications> Utilities اجرا کنید.

- هناگمی که ترمینال باز شد، ‘ipconfig -a’ را تایپ کرده و دکمه Enter را فشار دهید.

- در این جا نیز شماره آی پی که در جلوی GateWay به دست می آید را یادداشت کنید؛ آن هم شبیه “۱۹۲٫۱۶۸٫۱٫۱″ است.

- مرورگر سافاری یا مرورگر دیگری را باز کنید.

- آی پی گیت وی را درون آدرس بار کپی کرده و کلید Enter را بفشارید.

۲- فعال سازی Encryption (کد گزاری) بر روی Access Point (نقطه دسترسی)

استفاده از انکریپشن ۱۲۸ بیتی یا بالاتر باعث ایمن سازی هر چه بیشتر شبکه وایرلس می شود. WEP و WPA دو روش کد گزاری متفاوت از هم هستند. WEP در عدم داشتن امنیت اثبات شده است؛ به طوری که با چند برنامه رایگان که از اینترنت قابل دانلود هستند در عرض چند دقیقه قابل شکستن است. پس بنابراین برای حداقل، استفاده از WPA به طور جدی پیشنهاد می شود چرا که امنیت قابل توجهی دارد که در واقع راه اندازی آن کمی از WEP مشکل تر است و ۱۰۰٪ هم ایمن نیست! و از آن ایمن تر WEP2 است. اگر دستگاه شما WPA2 را ساپورت نمی کند به شما توصیه می کنیم نسبت به تهیه یک مودم جدید تر اقدام کنید؛ اگر که به امنیت خود اهمیت می دهید.

۳- یک گذرواژه برای دسترسی به روتر برگزینید

هر کسی که به تنظیمات روتر دست پیدا می کند، به راحتی تمامی تمهیدات و عملیاتی که برای امنیت خود چیده اید را می تواند دستکاری کند. اگر رمز دستگاه خود را فراموش کرده باشید اکثر روتر ها یک سخت افزار برای بازگرداندن تمامی تنظیمات به پیشفرض دارا هستند که این مشکل را آن وقت برایتان حل خواهد کرد.

بهترین گزینه استفاده از یک پسورد با کاراکتر های بالا و گوناگون است که می توانید از جنریتور ها کمک بگیرید، لازم به ذکر است، شما تنها یک بار نیاز به وارد کردن آن هستید پس مشکل بزرگی در سر راه نخواهید داشت و همچنین اگر با کابل لن به آن متصل شوید حتی می توانید آن را کپی پیست کنید که دیگر هیچ گاه حتی یکبار هم نیاز به تایپ آن نخواهید داشت!

از یک پسورد ایمن استفاده کنید.

هیچ گاه برای گذرواِژه روتر یا تنظیمات WPA2 از رمز های ساده و آسان تحلیل مانند “admin” یا “ABC123” که روی همه دستگاه های در ایران موجود است استفاده نکنید و پس از تحویل مودم آن ها را سریعا تعویض کنید. رمز قوی آن است که از حروف و ارقام به تعداد کافی در آن وجود داشته باشد و حتی الامکان برای قطعی کردن عدم امکان هک کردن از یک اسپیس هم در آن استفاده کنید. به خاطر سپردن پسورد های قوی ممکن است سخت باشد اما به همان اندازه غیر قابل نفوذند!

به یاد داشته باشید اگر پسوردتان ضعیف باشد از هر کدگزاری هم که استفاده کنید به واسطه استفاده از جدول ها و دیکشنری های از پیش تعبیه شده در کمتر از یک روز هک می شوید.

۴- شناساگر ست سرویس (SSID) را از نمونه پیشفرض به یک چیز خاص تغییر دهید

داشتن یک نام شبکه یا اس اس آی دی پیشفرض به هکر ها مبتدی بودن سازنده نتورک را نشان می دهد و همچنین به آن ها دست نخورده بودن پسورد را یادآوری می کند که ممکن است خطر بیشتری شما را تهدید کند.

۵- فیلترینگ مک آدرس را روس اکسس پوینت یا روتر خودفعال نمایید .

یک مک آدرس یک کد ویژه برای هر شبکه وایرلس است. مک آدرس فیلترینگ قابلیتی است که مک آدرس را به سخت افزار می شناساند و تنها به دستگاه هایی که مک آدرس آن ها شناخته شده باشد امکان دسترسی می دهد. در هر صورت، هکر ها تنها امکان شبیه سازی و ورود به شبکه را دارند که عدم وجود این فیلترینگ در کدگزاری WPA2 هم بروز از این قبیل مشکلات است.

۶- هیچ گاه ویژگی“SSID BroadCast” اکسس پوینت یا روتر تان را غیرفعال نکنید.

بله کمی آزار دهنده سهت اما انجام این کار ایده مناسبی نیست. اگر چه این کار مسبب پنهان کردن شبکه از دیده همسایگان تان است اما اس اس آیدی شما همچنان برای هکر های مصمم قابل مشاهده بوده و به نوعی جعل هویت شما و دسترسی به اطلاعات شما را برایشان آسان تر می کند.

۷- لاگین از راه دور را غیرفعال کنید. اولین راه دسترسی آسان و بدون مشکل همین است.

اکثر یوزر های پیش فرض به Admin ست شده است و هنگامی که یوزر شناخته شده باشد برای یک ویروس/کرم پیدا کردن پسورد کار سختی نیست.

۸- ادمینستریتینگ وایرلس را غیرفعال کنید.

قدم پایانی اینست که دسترسی به تنظیمات به صورت وایرلس را غیرفعال کنید؛ این بدین معنی است که تنها با کابل لن امکان دسترسی به تنظیمات را خواهید داشت. این باعث قطع شدن ۹۸٪ امکان هک به پرتال روتر را میسر می سازد.

نکات

1 - بهتر است هر از گاهی فرم ویر (نرم افزار تنظیمات مودم) خود را بروز کنید.

۲- نیاز است تنظیمات WPA2 بر روی رایانه و روتر یکسان باشند.

۳- اسناد و راهنمای نقطه دسترسی (اکسس پوینت) یا روتر های خود و چگونگی فعال کردن ویژگی های امنیتی را مطالعه کنید.

اخطارها

۱- یک کاربر با داشتن یک آنتن C به راحتی می تواند از یک مسافت طولانی به شبکه شما نفوذ کند، بنابراین هنگامی که مثلا نوت بوکتان از ایوان نمی تواند امواج را دریافت کند بدین معنی نیست که شخصی از یک مایل آن طرف تر نتواند شبکه شما را پیدا کند و اگر کسی شبکه شما را هک کرد، الزاما از محله شما نیست.

۲- بر روی رایانه های قابل جا به جایی شیرینگ چاپگر ها و فایل ها (File and Printer Sharing) را از تنظیمات کانکشن (Connection Properties) غیرفعال کنید و تنها از Client for Microsoft Networks استفاده کنید.

۳- اگر از مک فیلترینگ استفاده می کنید، فراموش نکنید تمامی رایانه ها، لپ تاپ ها، تبلت ها و … را به آن ها بشناسانید و دقت داشته باشید که مک آدرس ها همگی به درستی چیده شده باشند.

برچسبها: آموزش ایمن سازی شبکه خانگی,

استاندارد G.fast؛ یک گیگابیت در ثانیه روی کابلهای مسی تلفن!

اتحادیه ارتباطات بینالملل یا International Telecommunication Union اولین مرحله تأیید یک استاندارد باندپهن جدید بهنام G.fast برای انتقال دادههای سنگین همچون فیلمهای Ultra-HDTV را بهانجام رساند.

یکی از مزیتهای استاندارد جدید این است که برای استفاده از آن لازم نیست بین مبدأ توزیع محتوا و خانه کاربران شبکه فیبرنوری احداث و نصب شود. متخصصانی که توسعه G.fast را بهعهده دارند وعده دادهاند که این استاندارد میتواند دادهها را بر روی همین کابلهای مسی معمولی تلفن با سرعت یک گیگابیت بر ثانیه منتقل کنند. این استاندارد طوری طراحی شده که بتواند محتوا را با سرعت بسیار بالا در فاصلهای حدوداً ۲۵۰ متری از مبدأ توزیع، دانلود کند. گفته شدهاست که اگر همهچیز طبق برنامه پیش برود، مراحل تأیید استاندارد G.fast در اوایل سال ۲۰۱۴ کامل خواهدشد. برای اطلاعات بیشتر درباره این استاندارد میتوانید به این آدرس مراجعه کنید.

برچسبها: استاندارد G, fast؛ یک گیگابیت در ثانیه روی کابلهای مسی تلفن!,

یک روش راحت برای شبکه کردن رایانه های خانگی

تا حالا خواستید که دو کامپیوتر را در خانه به هم وصل کنید و از اشتراک گذاری فایل ها لذت ببرید؟ شما می توانید در اینجا آموزش این کار را بخوانید. شما این مطلب را می توانید فایل آموزش ساده و سریع شبکه کردن دو رایانه در ویندوز ۷ و ۸ به صورت کامل همراه توضیح و عکس را در ادامه مطلب دریافت کنید.

برچسبها: شبکه رایانه خانگی,

اتصال دو کامیپوتر تحت شبکه Lan با استفاده از کابل Ethernet

گاهی اوقات پیش میاد که شما قصد انتقال اطلاعات و اسناد مهم از یک کامیپوتر به کامیپوتر دیگر را دارید یا شاید شما قصد انجام یک بازی تحت شبکه به صورت دو نفره را دارید ما در این مقاله قصد معرفی چندین روش برای رسیدن به این منظور را داریم.

به گزارش ورد آی تی ؛ اگر داده های کمی داشته باشید شما میتوانید از رسانه انتقالی مانند فلش دیسک برای انتقال اطلاعات استفاده کنید اما اگر داده ها زیاد باشند و شما بخواهید دائما اطلاعات را بین کامپیوتر ها انتقال دهید این روش کاربرد چندانی به علت سرعت پایین آن ندارد. این روش در مقایسه با روش کابلی بسیار کندتر عمل میکند.روش دیگری نیز برای اتصال دو کامیپیوتر وجود دارد که آن ایجاد یک شبکه خانگی بدون سیم است که این روش هم مزایا و معایب خاص خودش را دارد.پس فعلا بهترین پیشنهاد اتصال دو کامپیوتر از طریق کابل اترنت است که به روشی مطمئن و سریع بین کاربران رواج یافته است.کابل اترنت چیزی بیش از یک کابل ساده که سر و ته آن با کانکتورهای Rj45 بسته شده است نیست.اما دو نوع کابل اترنت وجود دارد که شما میتوانید از آن ها با توجه به نیاز خود استفاده کنید.اولین مورد به کابل Straight معروف است و دومین کابل نیز Crossover نام دارد. شما در شکل زیر میتوانید نمودار پیکربندی هر یک از کابل ها را مشاهده کنید.

نکته اینجاست که شما با کابل کراس(crossover) تنها میتوانید به انتقال اطلاعات بپردازید اما کابل استرایت(straight) چندین کاربرد مختلف دارد.

در این مقاله ما قصد نحوه اتصال دو کامپیوتر تحت شبکه LAN با استفاده از کابل کراس برای انتقال اطلاعاتی از قبیل فایل ها ویدوئوها و تصاویر را داریم. مواردی که شما نیاز دارید.

۱- یک کابل کراس یا استرایت که در اینجا من از کابل کراس استفاده میکنم

۲- کارت های شبکه از پیش نصب شده روی هر دو کامیپوتر

۳- در ضمن هر دو کامپیوتر نیز باید درایور مناسب کارت شبکه خود را در حالت نصب داشته باشند که معمولا به طور پیشفرض نصب شده اند.

خب اجازه بدید بریم سراغ پیکربندی کامپیوترها :

در زیر گام های لازم به منظور پیکربندی کامیپوترها توضیح داده شده است.

۱-برای شروع باید برای هر کامیپیوتر آدرس آیپی مختلفی تنظیم شود برای تنظیم آدرس های آیپی هر یک از کامپیوترها مراحل زیر را طی کنید.

وارد کنترل پنل خود شوید و روی گزینه Network and Sharing Centerکلیک کنید و در صفحه نمایان شده مطابق شکل زیر روی گزینه Change adapter settings کلیک کنید.

در صفحه ظاهر شده یعنی Network Connections مطابق زیر روی گزینه مورد نظر راست کلیک کرده و Properties را انتخاب کنید.

بعد از این کار کادر محاوره ای Local Area Connection Properties مطابق شکل زیر باز میشود.

در زبانه شبکه (Network) روی گزینه Internet Protocol Version 4 کلیک کرده و روی دکمه Properties کلیک کنید.حال آدرس هر یک از کامیپوتر ها(در این جا دو کامپیوتر با ویندوز۷) را مطابق زیر تعیین کنید.

کامپیوتر اول :

آدرس آیپی(IP address): 192.168.0.1

سابنت مسک(Subnet mask): 255.255.255.0

کامپیوتر دوم :

آدرس آیپی(IP address): 192.168.0.2

سابنت مسک(Subnet mask): 255.255.255.0

حال کار پیکربندی نرم افزاری به پایان رسیده است و نوبت به پیکربندی سخت افزاری رسیده است.برای این منظور ابتدا یک سر کابل را به یکی کامپیوتر و سر دیگر آنرا نیز به کامپیوتر دیگر وصل کنید و بعد تنظیم زیر را نیز انجام دهید.

روی آیکون Computer درمنوی استارت مطابق شکل زیر راست کلیک کرده و گزینه properties را انتخاب کنید.

حال روی گزینه Change settings که در تصویر بالا مشخص شده است کلیک کرده و در صفحه ظاهر شده مطابق شکل زیر و در قسمت Member of گزینه Workgroup را انتخاب کرده و یک نام دلخواه انتخاب کنید .دقت داشته باشید که این نام در هر دوکامپیوتر باید یکسان باشد در غیر این صورت سیستم ها قادر به شناسایی یکدیگر نیستند.

بعد از انجام تنظیمات سیستم ها را دوباره راه اندازی (Restart) کنید مهم نیست که کدام اول ریست میشوند.خب بعد از بالا آمدن ویندوز هر دو سیستم, روی آیکون Computer در دستکتاپ خود دابل کلیک کنید و در سمت چپ روی گزینه ای با نام Network کلیک کنید.اگر مراحل قبل را به درستی انجام داده باشید آیکون کامیپیوتر مقابل را باید در این صفحه ببینید.(و البته بالعکس)

اگر آیکون های کامپیوتر مقابل در یکی از سیستم ها ظاهر نشد(فرقی نمیکند کدوم کامپیوتر باشد)شما با گزینه ای با نام Network Discovery and file Sharing روبرو خواهید شد در این مورد شما باید دوباره کامپیوتر را ریست کنید.بعد از اینکه شما آیکون کامپیوتر مقابل را در سیستم خود(همان پنجره شبکه) دیدید کافی است روی آن دابل کلیک کنید در صورت درخواست نام کاربری و رمز ,شما باید نام و رمز کاربری را نیز وارد کنید تا بتوانید به فایل های اشتراکی کامپیوتر مقابل دسترسی پیدا کنید اگر دوست داشتید که کل درایو کامپیوتر خود را به اشتراک بگذارید ابتدا روی درایو مورد نظر طبق تصویر زیر راست کلیک کرده و از منوی باز شده گزینهàHome Group Share With را انتخاب کنید.

اگر در حین کار به مشکلی برخورد کردید میتوانید با ما در میان بگذارید .تا در اسرع وقت به آن رسیدگی شود

برچسبها: اتصال دو کلمپیوتر تحت شبکه LAN,

HDLC (High Level Data Link Control

HDLC پروتکلی برای انتقال اطلاعات که توسط ایزو پذیرفته شده است

HDLC , encapsulation پیش فرض اینترفیس های سریال یک روتر سیسکو است

بخاطر داشته باشید که همگاه کردن اینترفیس های سریال احتیاج به یک وسیله clocking خارجی از قبیل CSU/DSU برای همزمان کردن فرستادن و دریافت اطلاعات دارد

HDLC پروتکل همزمان و بیتگرایی برای لایه دوم ارتباط کامپیوترها و ریز کامپیوترهاست پیامها در واحدهایی که قاب نامیده میشود انتقال می یابد.مقدار داده های مختلفی را میتوان در قابها ذخیره نمود اما سازماندهی تمام آنها باید یکسان باشد

بدلیل اینکه HDLC روش پیش فرض , encapsulation برای synchronous(همگاه ) اینترفیس های سریال بر روی روتر سیسکو است واضح است که هیچ احتیاجی به پیکربندی ندارد

برای مشاهده نوع encapsulation جاری بر روی اینترفیس سریال روتر از فرمان show interface استفاده می کنیم

بطور مثال hdlc encapsulation بر روی اینترفیس s0 را با فرمان زیر مشاهده می کنیم

RouterA#sh int s0

اگر روش encapsulation بر روی یک اینترفیس سریال عوض شده بود شما می توانید با صادر کردن فرمان encapsulation hdlc از طریق مد interface configuration آن را مجدد به hdlc برگردانید

RouterA#config t

RouterA(config)#int s0

Router(config-if)#encapsulation hdlc

Point To Point Protocol(PPP)

یک پروتکل Data Link متداول برای انتقال بسته های TCP/IP از طریق اتصالات شماره گیری در بین یک کامپیوتر و اینترنت است. pppکه ازتخصیص پویای نشانی های IPپشتیبانی میکند محافظت بهتری برای جامعیت داده ها و امنیت فراهم مینماید و استفاده از آن آسانتر از SLIP آسانتر است

ppp بر اساس ,LCP( Link Control Protocol) که مسئولیت آماده سازی ارتباط بین کامپیوترها از طریق خطوط تلفن را بر عهده دارد و ,NCP (Network Control Protocol) که مسولیت وظایف جزیئات لایه سوم را در ارتباط با انتقال بر عهده دارد بنا شده است

این پروتکل در سال 1991 توسط Internet Engineering Task Force طراحی شده است

SLIP(Serial Line Internet Protocol)

پروتکلی که امکان انتقال بسته های داده ای TCP/IP را از طریق اتصالات شماره گیری فراهم می نماید و از این رو به یک کامپیوتر یا یک شبکه محلی (LAN) امکان می دهد که به اینترنت یا یک شبکه دیگر متصل شود.این پروتکل از پروتکل PPP قدیمی تر و امنیت آن نیز کمتر است و از تخصیص پویای نشانی های IP پشتیبانی نمی کند

شکل جدیدتری از SLIP , تحت عنوان CSLIP(Compressed SLIP ) , انتقالات سندهای بزرگ را از طریق فشرده سازی اطلاعات بهینه می کند

پیکربندی PPP

پیکربندی PP بر روی روترهای سیسکو مشکل نیست .بطور مثال پیکربندی PPP را بر هر اینترفیس سریالی روتر که میخواهد از ppp encapsulation استفاده کند تعیین می کنیم

RouterA#config t

RouterA(config)#int s0

RouterA(config-if)#encap ppp

پس از پیکربندی interface s0 بر روی روتر A با استفاده از ppp, به خروجی فرمان show int s0 توجه کنید

RouterA(config)#show int s0

serial 0 is up,line protocol is down

در حالیکه encapsulation بر ppp قرار داده شده است پورت سریال 0 up اما line protocol,down است.این بدین دلیل است که لینک دیگر شبمه ما هنوز از پیکربندی hdlc encapsulation استفاده می کند

بعد از تغییر نوع encapsulation در سر دیگر از لینک ppp خروجی زیر را مشاهد می کنیم

RouterA(config)#show int s0

serial 0 is up,line protocol is up

PPP Authentication )تائید اعتبار(

برچسبها: HDLC (High Level Data Link Control,

WAN Wide Area Network تجهیزات تکنولوژی ها اتصالات

WAN -Wide Area Network

شبکه ای که در نقاط جغرافیایی مختلف پراکنده است و برای مرتبط کردن سگمنتهای مختلف به قابلیت های ارتباطی متکی است هر wan میتواند یک شبکه بزرگ باشد و یا از تعدادی LAN مرتبط به هم تشکیل یابد

lan و wan ها معمولا بوسیله مالکیت شبکه فرق گذاشته می شوند.در یک lan شرکت ها همه شیوه های وصل شدن تجهیزات مثل روترها , سویئچها , سیم کشی ها و از این قبیل را مالکیت و اداره می کنند

این عمل معمولا در یک WAN صورت نمی گیرد , جایی که یک تامین کننده سرویسها ( از قبیل یک حامل ارتباط از دور محلی ) معمولا صاحب های لینک های شبکه و تجهیزات راه گزینی هستند

تکنولوژی های wan و مدل مرجع OSI

تکنولوژی های wan در سه لایه های پایین از مدل OSI (network,Data link,physical layer) وجود و عمل می کند

در حالی که تمام تکنولژی های wan عنصرهایی که در لایه شبکه عمل می کنند مثل ISDN و X.25 را ندارند

شکل زیر چگونگی نگاشت تکنولژی های WAN و مدل OSI را نشان می دهد

اتصالات WAN

قبل از اتصال فیزیکی به یک فراهم کننده سرویس شبکه (Service Provider network) یک شرکت احتیاج به تعیین کردن نوع سرویس WAN یا اتصال که آنها احتیاج دارند می باشد.بطور مثال ممکن است یک مشتری یک لینک dial-up بین دو منطقه بایک اتصال دائم همیشه برخط را بخواهد.سه نوع اصلی تکنولژی های اتصال WAN وجود دارد هر کدام با مزیت ها و اشکالات در خصوص سرعت , اجرا و هزینه وابسته هستند این ها شامل بهم پیوستن point to point(leased lines) , cicuit switched و packet switched هستند

point to point links(leased lines

خط اختصاصی یک کانال ارتباطی کهه دو محل را به طور دائم با یکدیگر متصل می کند.عموما محدوده سرعت ها از 64 kbps تا سقف 2 mbps است

leased lin ها معمولا گرانتر از دیگر اتصالات WAN هستند.عموما leased line یا از پروتکل point to point(PPP) یا High Level Data Link Control(HDLC) برای encapsulate و فرستادن اطلاعات بین محل ها استفاده می کنند

Circuit Switching

سوئیچینگ مدار روشی برای باز کردن خطوط ارتباطی , از طریق سیستم تلفن , به وسیله ایجاد یک پیوند فیزیکی بین طرف آغاز کننده و طرف دریافت کننده.در این روش برقراری ارتباط در یک مرکز سوئیچینگ انجام می شود.در این فرآیند , یک ارتباط فیزیکی بین طرفین برقرار می شود و تا وقتی که لازم باشد یک خط باز بین آنها حفظ می شود.این روش عموما در شبکه های تلفنی که اتصال از طریق شماره گیری انجام می شود مورد استفاده قرار میگیرد , و در شبکه های ارتباطی خصوصی با مقیاس کوچکتر نیز به کار برده می شود.برخلاف دیگر روش های انتقال همچون سوئیچینگ بسته ها , عمل باید پیش از تثبیت ارتباط صورت گیرد

مثال هایی که برای تکنولوزی های WAN,Switched شامل می شود عبارتند از Dial up آنالوگ و ISDN

Packet Switching

پیام رسانی روشی برای تحویل پیام ها که در آن واحد های اطلاعاتی کوچک (بسته ها ) با استفاده از ایستگاه های موجود در شبکه کامپیوتری از طریق بهترین مسیر قابل دسترسی در بین مبدا و مقصد ارسال می شوند

شبکه های packet switching اطلاعات را در واحد های کوچک مدیرین می کنند , یعنی پیام را پیش از ارسال به چندین بسته تجزیه می کنند.اگر چه بسته ها ممکن است مسیر های مختلفی را طی کنند و به طور متوال یا همزمان نرسند اما کامپیوتر دریافت کننده می تواند آنها را مجددا به همان پیام اولیه تبدیل نماید.این گونه شبکه ها سریع و کارآمد می باشند.این شبکه ها برای مدیریت ترافیک و تجزیه بازگرداندن بسته ها به حالت اول به کامپیوتر ها و نرم افزارهایی با هوشمندی لازم جهت کنترل تحویل پیام ها نیاز دارند.اینترنت یک نمونه از این شبکه هااست.مثال های عمومی برای تکنولوزی wan,packet switching شامل Frame Relay ,x.25 و ATM می شود

تجهیزات WAN

شما باید بخاطر داشته باشید که تجهیزات DTE معمولا مبدا یا مقصد از یک لایه ارتباطاتی شبکه مثل یک روتر , کامیپوتر یا ترمینال است

تجهیزات DCE احتیاج به تجهیزات عمومی از قبیل موارد زیر را دارند

Modems

Terminal Adapters

CSU/DSU

Modems

مودم مخفف عبارت modulator/Demodulator است. وسیله ارتباطاتی که عمل تبدیل را در بین داده های دیجیتال یک کامپیوتر یا ترمینال و سیگنال های صوتی آنالوگ قابل عبور از طریق خط تلفن استاندارد انجام می دهد.چون سیستم تلفن برای مدیریت صدا و دیگر سیگنال های صوتی طراحی شده است و کامپیوتر ها سیگنال ها را به صورت واحد های گسسته ای از اطلاعات دیجیتال پردازش می کنند.وجود یک مودم در هر دو سوی خط تلفن برای تبادل دادها در بین کامپیوتر ها ضروری است.در سویی که انتقال آغاز می شود مودم عمل تبدیل را از دیجیتال به آنالوگ تبدیل می کند , در سویی که دریافت انجام می شود مودم دیگری صدای آنالوگ را دوباره به شکل دیجیتال اولیه تبدیل می کند.مودم ها برای انتقال حجم بالایی از داده ها از روش های پیچیده ای برای بارگذاری اطلاعات به حامل صوتی استفاده می کنند

از نگاه دیگر هر وسیله ارتباطی که به عنوان یک رابط در بین یک کامپیوتر یا ترمینال و یک کانال ارتباطی عمل کند را گوییم.اگرچه این گونه وسایل ممکن است واقعا سیگنال ها را مدوله یا دمدوله نکنند , اما باز هم به عنوان یک مودم توصیف می شوند چرا که مودم از نظر بسیاری از کاربران جعبه سیاهی است که یک کامپیوتر را به یک خط ارتباطی متصل می کند

Terminal Adapters

آداپتور پایانه نام صحیح یک مودم ISDN که یک کامپیوتر شخصی را به یک خط ISDN متصل می کند , اما برخلاف مودم های معمولی , عمل مدولاسیون (و برعکس ) را انجام نمی دهد

Chanel Service Unit/Data Service Unit

وسیله هایی شبیه مودم هستند که به عنوان یک میانجی بین تجهیزات DTE (به عنوان مثال یک روتر ) و مدار دیجیتال service provider ها عمل می کند

CSU/DSU فرستادن و دریافت اطلاعات را حول مدار service provider ها به خوبی عملیات clocking را بکار می برند

برچسبها: تجهیزات تکنولوژی ها اتصالات,

Switching سوئیچینگ و سوئیچ سیسکو

سوئیچ به وسیله گفته میشود که میتواند بسته ها را مستقیما به پورت های مرتبط با نشانی های خاص شبکه هدایت کند

دو نوع سوئیچ عبارتند از:

1.Manageable Switch

اینگونه از سوئیچها را می توان بوسیله پورت کنسول پیکربندی کرد

2.Non manageable Switch

اینگونه از سوئیچها را نمی توان بوسیله پورت کنسول پیکربندی کرد

سوئیچینگ (Switching )

سویچینگ (هدایت ) پیامها و بسته به دو طرف امکان میدهد تا به تبادل اطلاعات بپردازند.در هر دو حالت پیامها از طریق ایستگاههای میانجی هدایت می شوند که ارتباط فرستنده و گیرنده را یرقرار میکنند.

سه روش سوئیچینگ Switching)

Cut Through Switch

Fragment Free Switch

Store and Forward Switch

Cut Through Switch

سوئیچی در شبکه ها که بسته ها را فورا به پورت مرتبط با گیرنده بسته ها هدایت میکند مدت زمان لازم برای اینکه یک سیگنال از نقطه ای از یک شبکه به نقطه ای دیگری از آن انتقال یابد خیلی کم میباشد ,خطای ردیابی ندارد ,دارای تصادم است

Fragment Free Switch

منتظر میماند تا 64 بایت از داده ها را جمع کند به محض اینکه اطلاعات را جمع آوری کرد داده ها را به مقصد میفرستد مدت زمان لازم برای اینکه یک سیگنال از نقطه ای از یک شبکه به نقطه دیگری از آن انتقال یابد بیشتر است

Store and Forward Switch

روشی برای تحویل پیامها که در آن پیامها پیش از ارسال به مقصد توسط یک منبع میانجی به طور موقت نگهداری میشوند

مدت زمان لازم برای اینکه یک سیگنال از نقطه ای از یک شبکه به نقطه دیگری از آن انتقال یابد خیلی بالا میباشد ,دارای خطای ردیابی میباشد ,دارای تصادم نمی باشد

برچسبها: Switching سوئیچینگ و سوئیچ سیسکو,

NAT-Network Address Translation انواع

فرآیند تبدیل ip address های مورد استفاده در یک شبکه خصوصی و یا private به ip address های اینترنت و یا public و بالعکس را NAT-Network Address Translation گویند

انواع NAT عبارتند از

Static

Dynamic

برچسبها: NAT,

Standard ACL,Standard ACL,(Access Control List) لیست های دسترسی

ACL(Access Control List)

ACL یک لیست از قوانین است که بر روی روتر برای ورود و یا خروج ترافیک قرار داده میشود

برای هر interface میتوانیم دو ACL را پیوست کنیم

in bound

out boubd

In bound

ورود Packet را به دستگاه inbound گوییم

Out bound

خروج packet را از دستگاه out bound گوییم

دو نوع عمده ACL به قرار زیر میباشد

Standard access lists

Extended access lists

Standard ACL

در standard ACL ما میتوانیم تنها به آدرس Source رجوع کنیم و نمیتوانیم به آدرس مقصد و سرویسها رجوع کنیم

اگر packet به روتر وارد شود آن source میشود

Standard ACL ID

Range از 99-1 میباشد که برای Standard ACL استفاده میشود

Syntax

RA(config)#access-lis access-id action(permit or deny) source-address wild card mask

بطور مثال میخواهیم سناریوی زیر را در روتر A اجرا کنیم

ip 192.168.20.2 را Permit میدهیم و ip 192.168.20.3 را deny میکنیم

RA(config)#access-list 10 permit 192.168.20.2 0.0.0.0

RA(config)#access-list 10 deny 192.168.20.3 0.0.0.0

RA(config)#int s0

RA(config-if)#ip access-group 10 in

توجه داشته باشید in همان inbound میباشد

حال سناریوی زیر را برای Router B اجرا میکنیم

به تمامی سیستم های روتر A permit میدهیم و تمامی سیستمهای روتر C را deny میکنیم

RB(config)#access-list 11 permit 192.168.10.0 0.0.0.255

RB(config)#int s0

RB(config-if)#ip access-group 11 in

RB(config)#access-list 12 deny 192.168.30.0 0.0.0.255

RA(config)#int s1

RA(config-if)#ip access-group 12 in

Extended ACL

در extended Acl میتوانیم به آدرس source و به آدرس مقصد و سرویسها رجوع کنیم

Ectended ACL ID

range از 199-100 میباشد که برای Extended استفاده میشود

Syntax

RA(config)#access-lis access-id action(permit or deny) protocol source-address wild-card-mask Destination-address Destination-wild-card

برچسبها: ASL,

يکي از پيامد هاي اصلي با distance vector protocols اين است که آنها مستعد به routing loops (حلقه مسیریابی ) هستند که نتيجه مستقيم از زمان همگرايي آهسته است . يک routing loops در دنياي distance vector از راه تعويض اطلاعات ميتواند رخ دهد

قبل از اینکه به loop ها بپردازم بهتر است به اصطلاحی بنام Hop Count بپردازیم

Hop Count(Metric)

hop count فاصله بین منبع و مقصد را که مبتنی بر تعداد روترهای در طول مسیر است را محاسبه میکند

بیشترین hop count در پروتکل RIP پانزده است

hop count در پروتکل IGRP-EIGRP بطور پیشفرض 100و بیشترین 255 است

Routing Loops

شبکه هایی که از پروتکل distance vector استفاده میکنند بخاطر زمانهای همگرایی آهسته برای routing loop مستعد هستند

routing loop به دلیل اینکه هر روتر بطور همزمان update نشده رخ میدهد

پروتکلهای distance vector از تکنیکهای زیر برای اجتناب از routing loop ها استفاده میکنند

1.Maximum Hop Count

2.Split Horizon

3.Route Poisoning

4.Hold Downs

Maximum Hop Count

مسئله routing loop را میتوان به شمارش تا بینهایت توصیف کرد

این بوسیله broadcast ها موجب شده بطور نامحدود و بیکران هر بار که packet حول router عبور داده میشود hop count افزایش می یاد

یک راه حل این مسئله این است که یک maximum hop count تعریف کنیم

maximum hop count بدین صورت عمل میکند,هر زمان که packet از یک روترعبور میکند hop count یک عدد افزایش می یابد بنابراین هر زمان loop ها رخ میدهند برای هر loop یک hop count اضافه خواهد شد

هنگامی که hop count به maximum میرسند packet ها کاهش خواهند یافت

همانطور که گفته شد بیشترین hop count برای پروتکل RIP پانزده میباشد

Split Horizon

راه حل دیگر routing loop ها split horizon میباشد.هر router د packet را به روتر بعدی میفرستد تا به مقصد برسد.packet ها نباید برگشت داده شوند به منبع تا زمانی که به مقصد برسنند

Route Poisonning

اگر روتر packet را به روتر بعدی بفرستد تا به مقصد برسد اگر آن روتر packet را به مبدا مشابه بفرستد بعد از آن روتر یکی از hop cout کم میکند. این روند تا زمانی ادامه پیدا میکند که روتر به بیشترین مقدار hop count برسد و بعد از آن loop پایان میپذیرد

HOLD DOWN

hold down تکنیکی است که برای update سازی اطلاعات یک مسیر بی ثبات استفاده میشود,بوسیله hold down از ثبت مسیرهایی که وضعیت آنها با سرعت زیاد تغییر میکند پیشگیری بعمل می آید و به آنها فرصتی خواهد داده شد تا وضعیت پایداری پیدا کنند بوسیله این تکنیک از ثبت مسیرهای بی ثبات در سایر جداول روتینگ پیشگیری خواهد شد

برچسبها: حلقه مسیربابی سیسکو Hop Count(Metric) Routing Loops,

مسیریابی Dynamic Routing,RIP,IGRP,EIGRP,OSPF,Distance Vector,Link State,Hybrid Balanced, پروتكل پیکربندی

در Dynamic Routing از پروتوکلها به منظور یافتن مسیر و update کردن routing table استفاده میشود و برای شبکه های بزرگ مناسب میباشد

یک پروتکل مجموعه ای از قوانین به منظور ارتباط یک روتر با روترهای همسایه( neighbor Router) را انجام میدهد

Administrative Distances(AD)

یک عدد بین 0 تا 255 است که بیان کننده یک سطح از ارزش و اطمینان به اطلاعات روتینگ مبدا میباشد

عدد صفر نشاندهنده اعتماد بالا و عدد 255 نشاندهنده عدم وجود ترافیک بر روی مسیر میباشد

اگر روتری دو لیست بهنگام سازی را از یک شبکه راه دور مشابه دریافت کند اولین چیزی که روتر چک میکند AD میباشد

اگر یکی از مسیرهای پیشنهادی دارای AD کمتر باشد,سپس مسیری در routing table جایگزین میشود که دارای AD پایین تری باشد.اگر هر دو مسیر پیشنهادی در یک شبکه و AD یکسان باشد سپس پروتکل روتینگ استفاده خواهد کرد بهترین مسیر را بوسیله Load Balance یک شبکه راه دور

اگر یک شبکه مستقیما به روتر متصل شده باشد,روتر همیشه از interface متصل شده به شبکه استفاده خواهد کرد

اگر یک administrator یک مسیر static را پیکربندی کند,روتر باور خواهد داشت این مسیر را

administartor شبکه میتواند مقدار AD مسیرهای static را تغییر دهد اما بصورت پیشفرض یک در نظر گرفته میشود

جدول زیر default Administrative Destances میباشد که روتر سیسکو از آن منظور انتخاب مسیر به یک شبکه راه دور استفاده میکند

| Route Source |

Default AD |

| connected interface |

0 |

| Static Route | 1 |

| EIGRP | 90 |

| IGRP | 100 |

| OSPF | 110 |

| RIP | 120 |

| External EIGRP |

170 |

پیکربندی Dynamic Route

برای پیکربندی باید یکی از پروتوکلهای زیر را استفاده کنیم

1.RIP(Routing Information Protocol)

2.IGRP(Interior Gateway Routing Protocol)

3.EIGRP(Enhanced Interior Gateway Routing Protocol)

4.OSPF(Open Shortest Path First)

توجه داشته باشید برای هر روتر آدرسهایی را که مستقیم به روترما وصل شده اند مسیریابی میکنیم

سه کلاس routing protocol وجود میباشد

1.Distance Vector

2.Link State

3.Hybrid Balanced

Distance Vector

این روترها بهترین مسیر را از طریق اطلاعات ارسال شده توسط سایر روترهای مجاور محاسبه میکند

پروتکل های distance vector بهترین راه پیدا کردن یک مسیر شبکه بوسیله تشخیص فاصله میباشد

هر بار که یک packet حول یک روتر عبور کند یک hop نامیده میشود

یک Route با کمترین تعداد hop ها,شبکه ,بهترین Route میباشد

vectore مسیر را به شبکه مشخص میکند

RIP و IGRP هر دو پروتوکلهای distance vector هستند

این دو routing table را بطور مستقیم به روترهای همسایه متصل میفرستد

مزیت distant vector به روز شدن سریع اطلاعات است

اشکال distant vector ترافیک زیاد است

Link State

این نوع روترها هر یک دارای یک نسخه ای از نقشه شبکه بوده و بهترین مسیر را با استفاده از آن محاسبه میکند

در پروتکل های link state روترها هر کدام سه جدول جداگانه ایجاد میکند یکی از این جدولها نگهداری میکند مسیری که مستقیما ضمیمه شده به روترهای همسایه و یکی دیگر از آنها معین میکند روش اتصال تمام عناصر شبکه را و دیگری استفاده میشود به عنوان routing table

روترهای link state آگاهی بیشتری درباره internetwork نسبت به پروتوکلهای distance vector دارند

OSPF که یک پروتکل IP Routing است کاملا Link State میباشد

پروتوکلهای link state, update هایی که شامل عبارت لینکهای مربوط به خودشان به تمامی روترهای دیگر را روی شبکه میفرستند

اشکال link state گرفتن زمان زیاد برای به روز شدن میباشد

مزیت link state ترافیک کم آن است

Hybrid Balanced

hybrid balanced ادغامی از distant vector و link state میباشد

ٍEIGRP در hybrid balanced کار میکند

پیکربندی RIP

RIP در پروتکل Distant vector میباشد و برای شبکه های کوچک پیکربندی میشود و برای شبکه هایی که بصورت مستقیم به روتر وصل باشد پیکربندی میشود

هر مسیرگردان در یک شبکه جدول مسیریابی خود را هر 30 ثانیه یک بار از طریق RIP به نزدیکترین همسایگی خود ارسال میکند.مسیریابی تحت RIP از طریق تعداد گامهای بین مبداو مقصد تعیین میشود.RIP پروتکلی برای پل های ارتباطی داخلی است چون RIP موثرترین پروتکل مسیریابی نیست به تدریج توسط پروتکل OSPF جایگزین میشود

دو version در RIP موجود میباشد, RIPV1 , RIPV2

RIPV1 RIPV2

classful classless

no authentication authentication

no encription encription

classful به معنی استفاده از default subnet mask میباشد

classless به معنی استفاده از customize subnet mask میباشد

RA>en

RA#config t

RA(config)#int e0

RA(config-if)#ip address 192.168.10.1 255.255.255.0

RA(config-if)#no shut

RA(config-if)#^z

RA(config)#wr

RA#config t

RA(config)#int s0

RA(config-if)#ip address 120.120.120.1 255.0.0.0

RA(config-if)#clock rate 64000

RA(config-if)#no shut

RA(config-if)#^z

RA(config)#wr

RA(config)#router rip

RA(config-router)#network 192.168.10.0

RA(config-router)#network 120.0.0.0

RB>en

RB#config t

RB(config)#int e0

RB(config-if)#ip address 192.168.20.1 255.255.255.0

RB(config-if)#no shut

RB(config-if)#^z

RB(config)#wr

RB#config t

RB(config)#int s1

RB(config-if)#ip address 120.120.120.2 255.0.0.0

RB(config-if)#clock rate 64000

RB(config-if)#no shut

RB(config-if)#^z

RB(config)#wr

RB#config t

RB(config)#int s0

RB(config-if)#ip address 150.150.150.1 255.255.0.0

RB(config-if)#clock rate 64000

RB(config-if)#no shut

RB(config-if)#^z

RB(config)#wr

RB(config)#router rip

RB(config-router)#network 192.168.20.0

RB(config-router)#network 120.0.0.0

RB(config-router)#network 150.150.0.0.0

RC>en

RC#config t

RC(config)#int e0

RC(config-if)#ip add 192.168.30.1 255.255.255.0

RC(config-if)#no shut

Rc(config-if)#^z

RC(config)#wr

RC#config t

RC(config)#int s0

RC(config-if)#ip add 150.150.150.2 255.255.0.0

RC(config-if)#clock rate 64000

RC(config-if)#no shut

RC(config-if)#^z

RC(config)#wr

RC(config)#router rip

RC(config-router)#network 192.168.30.0

RC(config-router)#network 150.150.0.0

پیکربندی IGRP

IGRP پروتکلی است که توسط سیسکو سیستم ارائه شده ومسیریابی چندین پل ارتباطی(Gateway) را هماهنگ میکند.اهداف IGRP عبارتند از مسیریابی پایدار در شبکه های بزرگ, پاسخگویی سریع به تغییرات هم بندی شبکه و سربارکم

IGRP پروتکل اختصاصی سیسکو میباشد که در distant vector کار میکند

اگر از IGRP در شبکه استفاده کنیم بقیه روترهای شبکه نیز باید روترهای سیسکو باشند

IGRP از Classless Routing استفاده میکند

IGRP را برای روترهایی که بصورت مستقیم به روتر وصل باشد تعیین میکنیم

Autonomous System(AS)

ّیک مجموعه از روترها میباشد که بوسیله یک administrator اداره میشود

برای AS از اعدادی بین 65535-1 باید استفاده کنیم

syntax IGRP به قرار زیر میباشد

RA(config)#router igrp <AS number>

RA(config-router)#network network address

RA(config)#router igrp 100

RA(config-router)#network 192.168.10.0

RA(config-router)#network 120.120.120.0

RB(config)#router igrp 100

RB(config-router)#network 192.168.20.0

RB(config-router)#network 120.120.120.0

RB(config-router)#network 150.150.150.0

RC(config)#router igrp 100

RC(config-router)#network 192.168.30.0

RC(config-router)#network 150.150.150.0

پیکربندی EIGRP

EIGRP پروتکل اختصاصی سیسکو میباشد که در Hybrid Balanced کار میکند

ٍEIGRP از Classless Routing استفاده میکند و برای روترهایی که مستقیما متصل هستند تعیین میشود

RA(config)#router eigrp <AS number>

RA(config-router)#network network address

RA(config)#router eigrp 100

RA(config-router)#network 192.168.10.0

RA(config-router)#network 120.120.120.0

RB(config)#router eigrp 100

RB(config-router)#network 192.168.20.0

RB(config-router)#network 120.120.120.0

RB(config-router)#network 150.150.150.0

RC(config)#router eigrp 100

RC(config-router)#network 192.168.30.0

RC(config-router)#network 150.150.150.0

پیکریندی OSPF

یک پروتکل مسیریابی برای شبکه های IP ی چون اینترنت است که به یک مسیریاب امکان میدهد تا کوتاهترین مسیر منتهی به هر گره را برای پیام های ارسالی محاسبه نماید.مسیریاب برای انجام محاسبات خود اطلاعاتی را درباره گره های متصل به خود به مسیریاب های دیگر شبکه ارسال میکند تا اطلاعاتی درباره وضعیت ارتباط ها گرد آوری کند

OSPF میتواند با هر نوع روتری ارتباط داشته باشد

این پروتکل برای شبکه های سازمانی (Enterprise Network) میتواند استفاده شود

OSPF عمل میکند در SPF Technologes

Area

Area یک مجموعه از روترها است کد بوسیله single administrator اداره و نگهداری میشود

ASBR(Autonomous System Border Router)

روتر ناحیه مرزی که جایگزین شده بین یک autonomous system ospf و یک شبکه بدون OSPF که عمل میکند هر دو, OSPF و روتر پروتکل اضافه شده مانند RIP

ASBR ها باید قرار داده شوند در یک ناحیه non-stub OSPF

Backbone

بخش مبنایی یک شبکه که فراهم میکند مسیر اولیه برای ترافیک فرستاده شده و راه انداخته شده از بقیه شبکه ها

Process ID

یک عدد است که برای اجرای مراحل مختلف OSPF در یک روتر صادر میشود

WildCard

یک عدد است که تعیین میکند چه مقدار IP address در OSPF استفاده میشود

Range از subnet ها را تعیین میکند

wildcar برای تطبیق IP استفاده میشود

بطور مثال ip و wildcard زیر نشان میدهد range صفر تا 255 را

192.168.10.0 0.0.0.255

در wildcard آن octet که صفر است چک نمیشود و آن octet که 255 است بدین معنی است که range یک تا 255 را چک کند

OSPF Syntax

RA(config)#router ospf process-id

RA(config-router)#network wildcard-mask area area-id

RA(config)#router ospf 100

RA(config-router)#network 192.168.10.0 0.0.0.255 area0

RA(config-router)#network 120.120.120.0 0.0.0.3 area0

RB(config)#router ospf 101

RB(config-router)#network 192.168.20.0 0.0.0.255 area0

RB(config-router)#network 120.120.120.0 0.0.0.3 area0

RB(config-router)#network 150.150.150.0 0.0.0.3 area0

RC(config)#router ospf 102

RC(config-router)#network 192.168.30.0 0.0.0.255 area0

RC(config-router)#network 150.150.150.0 0.0.0.3 area0

برچسبها: مسیریابی و پیکربندی پروتکل,

Static Routing مسیریابی و پیکربندی

Static بوسیله administrator بصورت دستی برای مقصد مشخص در شبکه پیکربندی میشود

Static Routing برای شبکه های کوچک مناسب میباشد

ُstatic routing برای شبکه های بزرگ مناسب نمیباشد زیرا نگهداری و update نگه داشتن آن مستلزم صرف زمان زیادی است

پیکربندی Static Route

از syntax زیر برای مسیریابی استفاده میکنیم

RA(config)#ip route (Destination n/w address) (subnet mask) (Default Gatway)

توجه داشته باشید static را برای روترهایی که مستقیم به روتر ما وصل نیستند مسیریابی میکنیم

حال تنظیمات را برای سناریوی زیر انجام میدهیم

RA>en