آنتی ویروسهای زیر بهترین گزینهها برای استفاده در ویندوز ۸ هستند و میتوانند امنیت رایانه شما را در بالاترین سطح تامین کنند.

آنتیویروس BullGuard

آنتیویروس BullGuard که به همراه بسته امنیتی اینترنت است، ۳ ماه استفاده رایگان به صورت تریال به همراه ۵ گیگابایت فضا برای ایجاد پرونده پشتیبان را در اختیار کاربر قرار میدهد.

این محصول یک بسته کامل امنیتی میباشد که شامل دیوار آتش، محافظت از پست الکترونیک، بهینهساز رایانه، جلوگیری از هرزنامهها و ابزارهای متعدد دیگر است.

یکی دیگر از برندهای صاحب نام در زمینههای امنیتی F-Secure میباشد که به طور کامل از رایانه شما محافظت میکند و توانایی ایجاد پرونده پشتیبان آنلاین را به همراه پشتیبانی کامل از ویندوز ۸ دارد.

گزینه دیگر امنیتی Kaspersky Lab است که دارای Kaspersky Internet Security 13 نیز میباشد و برای کاربرانی طراحی شده است که از ویندوز ۸ بهره میگیرند. این محصول شامل تمامی موارد امنیتی مثل دیوار آتش، محافظت از ایمیل و ضد اسپم میباشد.

شرکت McAfee نیز نسخهای آزمایشی از آنتیویروس خود را برای ویندوز ۸ اعلام کرده است. این محصول گزینه بسیار مناسبی برای رایانههای شخصی و کاربران خانگی است که قصد حفاظت از سیستم خود را در مقابل بدافزارهای اینترنتی دارند.

آنتیویروس ابری (Cloud) – آنتیویروس ابری (Cloud) شرکت پاندا یکی از پر سرعتترین آنتیویروسهای کنونی و گزینهای عالی برای کاربران وب میباشد. این آنتیویروس مبتنی بر فضای ابری میباشد و در وقت کاربران صرفهجویی میکند.

Norton همیشه یکی از محبوبترین آنتیویروسها در میان کاربران بوده است و به کمک لایههای قدرتمند حفاظتی خود میتواند بدافزارهای اینترنتی را قبل از این که دستگاه شما را آلوده کنند، از کار بیندازد. این آنتیویروس گزینه مناسبی برای کنترل و حفاظت از شبکه شما میباشد.

Trend Micro یک آنتیویروس All in One است که تمامی امکانات امنیتی لازم را در یک بسته فراهم کرده است و در آخرین نسخه آزمایشی خود پشتیبانی از ویندوز ۸ را نیز دارد. این آنتیویروس دارای دیوار آتش قدرتمندی است که علاوه بر آن میتواند به سرعت سیستم شما را اسکن کند.

برچسبها: بهترین آنتی ویروس ها برای ویندوز ۸ با امنیت بالا,

مدیرعامل اپراتور سلامت الکترونیک اعلام کرد که اپراتور سلامت الکترونیک که سال گذشته مجوز فعالیت گرفته بود، اکنون با راهاندازی مرکز مشاوره سلامت رایگان با شماره ۰۲۱۸۹۹۹ آغاز بهکار کرده و ۱۴۰ پزشک به تماسها پاسخ میدهند. براساس اظهارات وی هماکنون پرونده سلامت الکترونیک ۳۵ میلیون نفر در اطلاعات این اپراتور وارد شده است.

مدیرعامل اپراتور سلامت الکترونیک اعلام کرد که اپراتور سلامت الکترونیک که سال گذشته مجوز فعالیت گرفته بود، اکنون با راهاندازی مرکز مشاوره سلامت رایگان با شماره ۰۲۱۸۹۹۹ آغاز بهکار کرده و ۱۴۰ پزشک به تماسها پاسخ میدهند. براساس اظهارات وی هماکنون پرونده سلامت الکترونیک ۳۵ میلیون نفر در اطلاعات این اپراتور وارد شده است.

جواد مروجی در این خصوص گفت: این افراد از جمعیت ساکن در شهرهای بزرگ نیستند و متعلق به شهرهای کمتر از ۱۰ هزار نفر جمعیت هستند.مروجی با اشاره به اینکه بستر سلامت همراه و تجهیزات سلامت همراه در سه شهر مستقر شده گفت: قرار است ۶۰ هزارسیمکارت سلامت در این سه منطقه توزیع شود که این سیمکارتها حاوی اطلاعات سلامت فردی است

مدیرعامل اپراتور سلامت الکترونیک برتر با اشاره به استقرار تجهیزات سلامت همراه در سه شهر گفت: کد ملی بیمار و کد ملی پزشک، شناسه اطلاعات اخذ شده از این دستگاهها است.

برچسبها: اپراتور سلامت مجازی آغاز به کار کرد,

شرکت Jolla رابط کاربری ویژهای برای سیستمعامل Sailfish عرضه کرده که امکان نصب آن را به عنوان یک ابزار آندرویدی فراهم میکند و این ابزار میتواند Sailfish را روی دستگاههای آندرویدی شبیهسازی کند.

شرکت Jolla رابط کاربری ویژهای برای سیستمعامل Sailfish عرضه کرده که امکان نصب آن را به عنوان یک ابزار آندرویدی فراهم میکند و این ابزار میتواند Sailfish را روی دستگاههای آندرویدی شبیهسازی کند.

شرکت فنلاندی Jolla که به تولید گوشی هوشمند و توسعه سیستمعامل Sailfish مشغول است، اعلام کرد که این سیستمعامل موبایلی هماکنون در قالب یک نرمافزار قابل بارگذاری برای گوشیهای آندرویدی آماده است.

انجمن Sailfish هماکنون این سیستمعامل را روی انواع گوشیهای هوشمند از جمله مدلهای مختلف Galaxy سامسونگ، Nexus گوگل و Xperia سونی امتحان کرده است.

همچنین گفته شده که آزمایشهای لازم برای سیستمعامل موبایلی Sailfish روی گوشی هوشمند Xiaomi در دست انجام است. شرکت Jolla به همین منظور رابط کاربری ویژهای را برای سیستمعامل Sailfish عرضه کرده است که امکان نصب آن را به عنوان یک ابزار آندرویدی فراهم میکند که این ابزار میتواند سیستمعامل Sailfish را بهطور کامل روی دستگاههای مبتنی بر سیستمعامل آندروید شبیهسازی کند.

برچسبها: سیستمعامل موبایلی Sailfish برای آندرویدیها,

داشتن تلفن همراه در عصر حاضر مزیت بزرگی به حساب میآید. شاید با یادآوری یک دهه گذشته به خاطر بیاوریم زمانی را که بسیاری از افراد به خاطر اینکه از وضعیت یکی از اعضای خانواده به دلیل دوری، سفر و یا هر چیز دیگر بیاطلاع بودند نگرانیهای فراوانی داشتند.

یا زمانی که چند نفر برای یک قرار دور هم جمع میشدند، تا هنگام حضور همه، هیچ راه ارتباطی برای اطلاع از یکدیگر نداشتند. در کنار این مزایا، شاید این در دسترس بودن همیشه هم خوب نباشد. مثلا وقتی که فرد نامناسبی دنبال شماست و یا علاقه ندارید با یک فرد خاص در ارتباط باشید و او با تماسش شما را آزرده میکند. برای کسانی که کاربر گوشیهای هوشمند هستند راههای گوناگونی برای فرار از چنین موقعیتهایی وجود دارد.

یا زمانی که چند نفر برای یک قرار دور هم جمع میشدند، تا هنگام حضور همه، هیچ راه ارتباطی برای اطلاع از یکدیگر نداشتند. در کنار این مزایا، شاید این در دسترس بودن همیشه هم خوب نباشد. مثلا وقتی که فرد نامناسبی دنبال شماست و یا علاقه ندارید با یک فرد خاص در ارتباط باشید و او با تماسش شما را آزرده میکند. برای کسانی که کاربر گوشیهای هوشمند هستند راههای گوناگونی برای فرار از چنین موقعیتهایی وجود دارد.

قصد داریم تا در این مقاله شیوه مسدود کردن تماس در گوشیهای هوشمند، با سیستمعاملهای اندروید، نسخه ۷ iOS و ویندوز موبایل را آموزش بدهیم.

مسدودسازی در iOS

در نسخه ۷ این سیستم عامل، به لطف برنامهریزی قوی، مسدودسازی تماس، کاری بسیار ساده است که به صورت پیشفرض در دسترس قرار گرفته. برای این کار کافی است به فهرست تماس خود (contact) مراجعه کرده و شماره مورد نظر را انتخاب کنید، details یا جزئیات آن شماره را انتخاب کرده و با اسکرال کردن در انتهای فهرست به عبارت “Block this Caller”برسید. اگر این شماره در فهرست شمارههای ذخیره شده گوشی شما نیست، کافی است در فهرست تماسهای اخیر یا همان “recent calls list” روی آیکون “i” کلیک کنید و با اسکرال کردن در پایین فهرست “Block this Caller” را انتخاب کنید. دقت کنید با این کار نه تنها تماسها، بلکه پیامکهایی که از شماره انتخاب شده به شما ارسال میشود نیز مسدود میگردد؛ حتی تماسهای FaceTime هم مسدود میشوند. با این حال تماسهای مسدود شده در قسمت گزارش تماسها یا همان log با نام شخص مسدود شده با رنگ قرمز مشخص میشوند.

مسدودسازی تماسها در اندروید

مسدودسازی تماس در اندروید از دو راه گوناگون ممکن شده است. اولین راه استفاده از نرمافزار داخلی گوشی است و راه دوم، کمک گرفتن از نرمافزارهایی که برای این منظور طراحی شدهاند. باید اشاره کرد که تمامی دستگاههای اندرویدی قابلیت مسدودسازی تماس را به صورت پیشفرض و به عنوان بخشی از سیستم عامل داخلی، دارا نیستند. تنها برخی از شرکتها مانند سامسونگ، الجی و یا اچتیسی این قابلیت را به سیستم عامل گوشیهای خود افزودهاند و در مورد محصولات دیگر شرکتها باید از نرمافزار جانبی استفاده کنند.

برای مثال اگر گوشی هوشمند شما سامسونگ است، دفترچه تلفن را بازکنید و با فشردن دکمه منو، تنظیمات تماس را انتخاب کنید. اولین گزینه در فهرست همان چیزی است که مورد نیاز شماست، “Call rejection” یا رد تماس. این گزینه را باز کنید و شمارههایی که مد نظرتان است به آن فهرست اضافه کنید. این فرایند در گوشیهای الجی نیز بسیار شبیه به توضیحی است که در بالا اشاره شد. اما در گوشیهای HTC با رابط کاربری Sense نسخه ۵ و بالاتر، باید دفترچه تلفن را باز کرده و دکمه منو را بفشارید. سپس گزینه “Blocked contacts” را انتخاب کرده و شمارههای مورد نظرتان را به آن بیفزایید.

اما برای آن دسته از کاربران اندرویدی که گوشی آنها از برندهای ذکر شده نیست، در فروشگاه گوگل، نرمافزارهای فراوانی برای مسدودسازی تماس و یا پیامک وجود دارد که هر کدام از آنها با الگوریتم خاصی این کار را انجام میدهند. نرمافزار Mr. Number یکی از پرطرفدارترین برنامهها در این زمینه است. با این نرمافزار، توانایی مسدود کردن شمارههای مورد نظرتان را دارید. همچنین امکان مسدود کردن شمارههای پنهان نیز وجود دارد. ضمنا میتوانید با گزارش پیامکهای تبلیغاتی و مزاحم به این شرکت، مانع از فرستاده شدن آنها به دیگر کاربران این نرمافزار شوید. این نرمافزار به صورت رایگان در فروشگاه گوگل پلی برای دانلود قرار داده شده است.

مسدودسازی تماس در ویندز موبایل

برای مسدودسازی تماس در ویندوز موبایل ۸، شما نیاز به نرمافزارGDR2 و راهاندازی آن دارید. علاوه بر آن باید نرمافزار جانبی دیگری را نیز نصب نمایید. مثلا نرمافزارNokia’s call+SMS filter که توسط شرکت نوکیا ساخته شده است. این نرمافزار در فروشگاه ویندوز موبایل در دسترس کاربران قرار داده شده. پس از نصب نرمافزار در دفترچه تلفن گوشی، امکان مسدودسازی تماس اضافه میگردد. کافی است انگشت خود را روی شماره مورد نظر نگه دارید تا منوی کشویی باز شود. گزینه مسدودسازی در فهرست باز شده، مشاهده میشود. یا از طریق منوی تنظیمات میتواند به کلیه امکانات این نرمافزار دسترسی داشته باشید. این نرمافزار هم همانند نمونه اندرویدی رایگان است.

آیا شما راههای دیگری برای این کار سراغ دارید؟ یا نرمافزار بهتری میشناسید؟

برچسبها: شیوه مسدود کردن تماس در گوشیهای هوشمند در انواع سیستم عامل ها,

این اقدام بنابر ضرورت مهندسی مجدد نشانیهای عددی اینترنتی در کشور و اجرای تکالیف بند الف ماده ۴۶ قانون برنامه پنجم توسعه در خصوص دسترسی به شبکه ملی اطلاعات و اینترنت و توسعه کاربردهای جدید مبتنی بر آن، انجام میشود.

از این رو تمامی اشخاص حقیقی و حقوقی که با تابعیت ایرانی در قالب ثبتکننده محلی اینترنت، تامینکننده نشانیهای عددی اینترنتی، تامینکننده خدمات، واگذارکننده، دریافتکننده و اشخاص مستقل از تامینکننده یا مصرفکننده که دارای نشانی IP هستند، موظفند حداکثر تا تاریخ ۵/۱۲/۹۲ با مراجعه به سامانه مدیریت آدرسهای IP به نشانی ripe.matma.ir نسبت به ثبت آدرسهای IP خود در این سامانه اقدام کنند.

طبق اعلام مدیریت سامانه مدیریت آدرسهای IP، پس از پایان این مهلت، از مسیریابی و مسیردهی نشانیهای عددی اینترنتی ثبت نشده در سامانه ممانعت به عمل آمده و برابر مصوبه مذکور نسبت به اعمال مقررات و اخذ جریمه اقدام خواهد شد.

پایان خوش یک دعوای چند ساله

همین یکی دو ماه پیش بود که اختلاف نظر مخابرات و زیرساخت آن قدر بالا گرفته بود که روزی نبود که خبری از آن نشنویم اما گویا بالاخره این بدهی که رقم آن تا ۷۴۰ میلیارد هم تخمین زده میشد، پرداخت شد. رئیس هیات مدیره مخابرات ایران در این زمینه به خبرگزاری تسنیم گفت: “بدهی مخابرات به زیرساخت و رگولاتوری کاملا تسویه شد و دیناری به این دو نهاد زیرمجموعه وزارت ارتباطات بدهکار نیستیم”. سید مصطفی سید هاشمی با اشاره به این که تمامی مباحث پیرامون اختلاف حسابهای مالی با سازمانهای زیرمجموعه وزارت ارتباطات و فناوری اطلاعات به اتمام رسید، اظهار کرد: “خوشبختانه با شرکت ارتباطات زیرساخت و سازمان تنظیم مقررات و ارتباطات رادیویی کاملا تسویه حساب کردیم و دیناری به این دو شرکت و سازمان زیرمجموعه وزارت ارتباطات بدهکار نیستیم”. سید هاشمی با تاکید بر این که با زیرساخت و رگولاتوری به تفاهم نهایی رسیدیم و بدهی خاصی برای این دو واحد نداریم، درباره ارقام بدهی پرداخت شده، گفت: “بدهی ما با زیرساخت ۱۷۰ و با سازمان تنظیم مقررات و ارتباطات رادیویی ۵۷۰ میلیارد تومان بود”.

۳۸۰ سال مکالمه خارجی در هر ماه

شرکت ارتباطات زیرساخت اعلام کرد ماهانه در حدود ۸۰ میلیون دقیقه ترافیک تلفنی از ایران به خارج ارسال و در حدود ۱۲۰ میلیون دقیقه ترافیک از خارج ایران وارد کشور میشود. به گزارش سرویس فناوری اطلاعات و ارتباطات خبرگزاری تسنیم به نقل از روابط عمومی شرکت ارتباطات زیرساخت، حسین معدنی پور مدیرکل کنترل و هماهنگی مدیریت شبکه و مهندسی عملیات سوئیچ این شرکت با اعلام این خبر افزود: “ارتباط بینالملل ایران با تمامی کشورهای دنیا به غیر از رژیم اشغالگر قدس شامل ۲۳۳ مقصد بینالمللی و با استفاده از پیش شماره دو صفر برقرار میشود. همچنین ماهانه در حدود ۸۰ میلیون دقیقه (معادل ۱۵۲ سال) ترافیک تلفنی از ایران به خارج ارسال، در حدود ۱۲۰ میلیون دقیقه (معادل ۲۲۸ سال) ترافیک نیز از خارج ایران وارد کشور و مجموعا به طور متوسط ۲۰۰ میلیون دقیقه ترافیک بینالملل در ماه از مسیرهای مجاز کشور که همان درگاههای بینالملل شرکت ارتباطات زیرساخت است، مبادله میشود”.

مدیر کل کنترل و هماهنگی مدیریت شبکه زیرساخت تصریح کرد: “پر ترافیکترین کشورها در تبادل ارتباطات تلفنی با کشور، کشورهای همسایه شامل افغانستان، عراق، امارات، ارمنستان، پاکستان، عربستان، ترکیه و آذربایجان است و در خارج از منطقه نیز کشورهای آمریکا، کانادا، انگلیس و آلمان دارای بیشترین ترافیک با کشورمان هستند”.

نامی جدید برای سیمکارت دائمی

این سیمکارت با شعار “خطی نو در ارتباط” ورود خود را اطلاعرسانی و تبلیغ کرد و همزمان با آغاز عرضه، اعلام کرد که متعلق به یکی از اپراتورهای فعلی تلفنهمراه کشور است. سیمکارت جدید با پیش شماره ۰۹۰۲ و با همان قیمت سابق ۱۲۰ هزار تومان عرضه شده و متقاضی میتواند حداکثر ۱۰ و حداقل ۷ رقم از شماره خود را انتخاب کند.

وعده خطی نو در ارتباط، یک سیمکارت دائمی با تمام ویژگیهای سیمکارت دائمی شرکت مادر خود است.

صورتحسابگیری، مرکز تماس اختصاصی، گستردهترین شبکه رومینگ و روشهای متنوع پرداخت صورتحساب، تمام ویژگیهای مشترک این سیمکارت دائمی جدید با سیمکارتهای دائمی فعلی شرکت ایرانسل است. البته سیمکارت جدید تفاوتهایی با مدل قدیمی آن دارد. برای مثال در حالی که قیمت پایه هر دقیقه مکالمه با سیمکارتهای دائمی این اپراتور در تمام ساعت شبانهروز ۴۹۹ ریال است، مکالمه با سیمکارت جدید از ساعت ۲۱ تا ۸ صبح هر دقیقه ۱۴ تومان کمتر محاسبه میشود. همچنین هر دقیقه تماس با تلفنثابت نیز در تمام ساعات شبانه روز ۱۲ تومان ارزانتر شده است. البته بدیهی است که ایرانسل اگر میخواست میتوانست این ویژگی را به سیمکارتهای دائمی قبلی خود بدهد ولی برای ترغیب مخاطبان تصمیم گرفت از یک شیوه تبلیغاتی قدیمی استفاده کند و نامی جدید را وارد بازار کرد.

برچسبها: IPهای ایرانیتان را ثبت کنید,

مدیر عامل شرکت زیرساخت گفت: همکاری جدیدی بین دولت و بخش خصوصی شکل گرفته که در آن سایتهای پر محتوا و پربازدید مانند آپارات که قبلا ترافیک آنها به خارج کشور میرفت، اکنون در ایران میزبانی میشود.

مدیر عامل شرکت زیرساخت گفت: همکاری جدیدی بین دولت و بخش خصوصی شکل گرفته که در آن سایتهای پر محتوا و پربازدید مانند آپارات که قبلا ترافیک آنها به خارج کشور میرفت، اکنون در ایران میزبانی میشود.

محمود خسروی اظهار داشت: در حال حاضر با همکاری بخش خصوصی بخشی از ترافیک هایی که از ایران به سمت خارج کشور می رود را در داخل هاست (میزبانی) میکنیم.

مدیر عامل شرک ارتباطات زیرساخت ادامه داد: پس از آن ترافیک را از طریق IXP (مراکز تبادل ترافیک داخلی) به سایر مصرف کنندگان واگذار می کنیم.

وی توضیح داد: برای مثال سایت آپارات در ایران هاست شده و سپس ترافیک آن در سطح شبکه توزیع شده است.

خسروی تصریح کرد: این روش سبب کاهش قیمت اینترنت می شود؛ هم اکنون از این روش ۲۵ گیگ پهنای باند داخلی از مجموع ترافیکی که دو شرکت خصوصی آسیاتک و شاتل در سرورهای داخلی هاست کرده اند، ایجاد شده است.

خسروی خاطر نشان کرد: چارچوب های مالی این همکاری دولت با بخش خصوصی در حال تهیه است؛ اما فعلا این ترافیک داخلی با یک چهارم قیمت اینترنت به این شرکت ها فروخته میشود

برچسبها: روش جدید کاهش قیمت اینترنت,

دوشنبه این هفته فیسبوک سرویس ایمیل این شرکت را تعطیل کرد و از تاخت و تاز در این بازار دست کشید، جالب این بود که این امر در حالی صورت گرفت که حتی کاربران این شبکه اجتماعی بزرگ حتی از وجود سرویس ایمیل فیسبوک خبر نداشتند! این خبر در طی ارسال ایمیلی مبنی بر اینکه سرویس ایمیل این شرکت بسته شده است به کاربران اطلاع داده شد.

در این خبر مطرح شده است که هدف فیسبوک از ایجاد این سرویس گرد هم آوردن تمام ایمیلها در یک مکان بوده است و از آنجایی که کاربران از این سرویس استقبال نکردهاند، ایمیل فیسبوک تعطیل شده است. فیسبوک در گذشته از سرویس ایمیل خود به عنوان قاتل جیمیل یاد کرده بود. جمع آوری ایمیلها، پیغامهای چت و مطالب به اشتراک گذاشته فیسبوک در یک مکان را میتوان دلیل و ایده اصلی ساخت سرویس ایمیل فیسبوک دانست. بدون استفاده از این سرویس کاربران باید تمام ارتباطات خود را در قسمت پیام رسان (Messenger) پیگیری کنند.

در این خبر مطرح شده است که هدف فیسبوک از ایجاد این سرویس گرد هم آوردن تمام ایمیلها در یک مکان بوده است و از آنجایی که کاربران از این سرویس استقبال نکردهاند، ایمیل فیسبوک تعطیل شده است. فیسبوک در گذشته از سرویس ایمیل خود به عنوان قاتل جیمیل یاد کرده بود. جمع آوری ایمیلها، پیغامهای چت و مطالب به اشتراک گذاشته فیسبوک در یک مکان را میتوان دلیل و ایده اصلی ساخت سرویس ایمیل فیسبوک دانست. بدون استفاده از این سرویس کاربران باید تمام ارتباطات خود را در قسمت پیام رسان (Messenger) پیگیری کنند.

پارسال فیسبوک در تلاشی برای بقای سرویس ایمیل خود آدرس پیش فرض کاربران را به دامنه ایمیل Facebook.com تغییر داد. اما ظاهرا این اقدامات نیز چاره ساز نبوده و این شرکت بزرگ چارهای جز اعتراف به شکست خود نداشته است و تمامی ایمیلهای کاربرانی را که از سرویس ایمیل فیسبوک استفاده میکردند را به آدرس پیشفرض ایمیل که در پروفایل کاربران تعریف شده است هدایت خواهد کرد.

برچسبها: ایمیل فیسبوک تعطیل شد!,

شرکت سامسونگ اعلام کرد که پلتفورم Knox مخصوص استفاده از دستگاههای الکترونیکی شخصی در محل کار (BYOD) شامل راهکارهای پردازش ابری مایکروسافت از Workplace Join گرفته تا Active Directory و Windows Intune را پشتیبانی میکند.

و به نقل از وب سایت cellular-news، پلتفورم Knox سامسونگ نخستین سیستم مبتنی بر اندروید محسوب میشود که از Workplace Join و Active Directory پشتیبانی میکند.

شرکت مایکروسافت این راهکارها را مبتنی بر سیستمعامل Windows Server ۲۰۱۲ R۲ عرضه کرده است.

سیستم Workplace Join که روی دستگاههای موبایلی جدید سامسونگ عرضه میشود، طی چند ماه آینده روی تمام دستگاههای این شرکت مبتنی بر پلتفورم Knox عرضه خواهد شد.

سیستم Workplace Join به کاربران امکان میدهد تا با ثبت دستگاه و شرکت خود، به تمامی منابع سازمانی دسترسی داشته باشند.

مدیران فناوری اطلاعات در سازمانها با دسترسی به منابع شرکتها میتوانند خطرات سازمانی را مدیریت کنند و در عین حال کارایی کارمندان را نیز افزایش دهند.

سازمانهای IT با دسترسی به منابع حساب میتوانند با قدرت بیشتر حاضر شوند. با ادغام Workplace Join مایکروسافت و سیستم Knox سامسونگ، مدیران IT در سازمانها قادر خواهند بود از ایمنی دستگاههای الکترونیکی شخصی سامسونگ در محیط کار اطمینان حاصل کنند و امکان دسترسی به منابع سازمانی را برای کارمندان فراهم آورند.

برچسبها: سامسونگ در محیطهای کاری از مایکروسافت پشتیبانی میکند,

کلیک دزدی یا «Click jacking» روش هوشمندانهای است که هکرها برای ترغیب کاربران به کلیک کردن روی آیکن و یا فایلی ویروسی به کار میگیرند.

پلیس فضای تولید و تبادل فرماندهی انتظامی هرمزگان در اطلاعیهای ضمن هشدار در مورد کلیک دزدی اعلام کرد: کلیک دزدی یا «Click jacking» روش هوشمندانهای است که هکرها برای ترغیب کاربران به کلیک کردن روی آیکن و یا فایلی ویروسی به کار میگیرند.

در این روش کاربر بدون این که بداند ممکن است با یک کلیک کردن ساده چه اتفاقات ناگواری برای سیستمش رخ بدهد، در دام هکرها میافتد.

این تکنیک به شکلهای مختلفی ظاهر میشود؛ به عنوان مثال آگهیهای تبلیغاتی و یا جملاتی مانند «هرگز روی این فایل کلیک نکنید» که میتواند هر کاربری از مبتدی گرفته تا پیشرفته را دچار وسوسه برای کلیک کردن کند.

برای خنثی کردن این ترفند امنیتی این توصیههای را جدی بگیرید:

۱- از کلیک روی لینکهای مشکوک پرهیز کنید، این گونه صفحات مخرب اغلب کاربر را به کلیک روی لینکهایی ترغیب میکند که توضیحاتی جذاب دارد.

۲- این فایل مخرب اینترنتی ممکن است در قالب یک ایمیل معمولی ارسال شود که لینکی را در خود دارد که به فایل ویدئویی حاوی خبری مهم و یا جالب میرسد؛ اما شما تنها با کلیک روی دکمه اجرای فایل تصویری به صفحه مورد نظر هکر منتقل میشوید.

۳- اگر از مرورگر فایرفاکس استفاده میکنید ،پیشنهاد میکنیم حتما افزونه No Script را که برای وبگردی امن در فایرفاکس در نظر گرفته شده است، نصب کنید؛ زیرا این افزونه در مواردی که از اسکریپتهای مخرب برای کلیک دزدی استفاده شده باشد، از حملات ممکن جلوگیری میکند.

۴- پیش از کلیک کردن روی لینکی در هر صفحه به بخش «URL» یا همان آدرس اینترنتی آن که با نگه داشتن ماوس روی لینک پدیدار میشود، دقت کنید؛ این آدرس یا باید با آدرس اصلی وبسایت که در نوار آدرس مرورگر است، همخوانی داشته باشد و یا با توضیحاتی که برای لینک مورد نظر نوشته شده است. توصیه ما این است که حتی اگر درصد کمی هم به آدرس لینک شک داشتید، از کلیک روی آن پرهیز کنید.

برچسبها: "کلیک دزدی" چیست؟,

گروهی از پژوهشگران دانشگاه لیورپول با شبیهسازی حمله به شبکههای وایفای لندن و بلفاست توانستند ثابت کنند که این شبکهها نیز ممکن است ویروسی شود.

این تیم تحقیقاتی در راستای بررسیهای خود، ویروسی به نام «آفتابپرست» تولید کرده که عملکرد آن، مشابه همان شیوهای است که ویروس های واگیرداری همچون سرماخوردگی و آنفولانزا برای بیمار کردن انسانها در پیش میگیرند.

به نظر میرسد «آفتابپرست» از قابلیتهای متعدد و بعضاً شگفتآوری برخوردار است.

به عنوان مثال این ویروس علاوه بر این که میتواند شبکههای وایفای خانگی و شرکتی را هک کند، قادر است خود را از دید نرمافزارهای ضدویروس مخفی نگاه دارد.

پژوهشگران در شبیهسازی خود دریافتند که بدافزار مزبور میتواند همانند ویروسهای بیولوژیک که از طریق هوا منتقل میشود، بین شبکههای وایفای و نقاط دسترسی (Access Point) که کاربران خانگی و تجاری را به وایفای ارتباط میدهد، نقل مکان کند.

در این فرایند ویروس به دنبال ضعیفترین شبکه میگردد تا همان را هک کند!

ضمناً «آفتابپرست» در نقاط پرتراکم اینترنتی که قاعدتاً از اکسسپوینتهای فراوانتری برخوردار است، فعالیت بیشتری از خود نشان میدهد.

به گزارش رایورز به نقل از اسکای نیوز، آلن مارشال (Alan Marshall) پروفسور امنیت شبکه، با اشاره به این که ویروس مزبور فقط بر روی شبکههای وایفای منتشر میشود، گفت دلیل موفقیت «آفتابپرست» در مخفی ماندن از چشم برنامههای امنیتی آن است که نرمافزارهای ضدویروس عمدتاً بر ویروسهای رایانهای و اینترنتی تمرکز دارند.

تا پیش از این، گمان میشد توسعه و ساخت ویروسهایی برای حمله به شبکههای وایفای امکانپذیر نیست.

برچسبها: وایفای هم ویروسی شد,

شرکت سندیسک SanDisk از کارت حافظه اولترا میکرو اس. دی ۱۲۸ گیگابایتی خود در کنگره جهانی موبایل بارسلون رونمایی کرد.

این کارت حافظه که از امروز برای فروش عرضه میشود یک کارت حافظه microSDXC است که قادر به استفاده از آن در گوشیهای هوشمند و تبلتها خواهید بود و به عنوان دارنده بیشترین حجم در میان کارتهای حافظه جانبی موجود در بازار حد و مروز موجود را دو برابر خواهد کرد.

دو برابر کردن اندازه رایج کارتهای حافظه موجود در بازار کار راحتی نیست و سندیسک در واقع به یک شاهکار مهندسی در طراحی این کارتهای حافظه دست پیدا کرده است تا نهایتا کاربران بتوانند تجربه لذتبخشتری در ذخیره تصاویر و فیلمهای خود داشته باشند که روز به روز بر حجم و اندازه آنها افزوده میشود. تصور کنید که با این میزان حافظه میتوانید ۲۴ ساعت کامل فیلم ویدئویی HD را در کارت حافظه خود ذخیره کنید.

برچسبها: SanDisk اولین کارت حافظه ۱۲۸ گیگابایتی microSD را معرفی کرد,

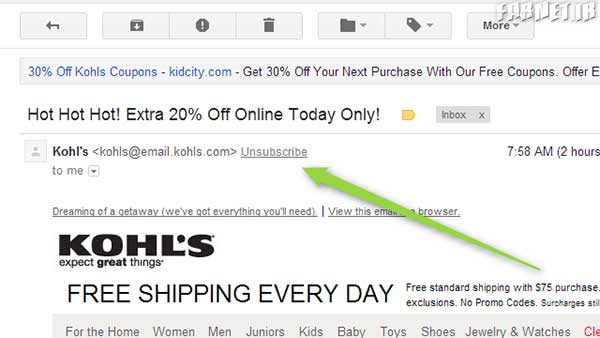

فارنت: شرکت گوگل با لحاظ کردن تمهیداتی و با اضافه کردن دکمه “Unsubscribe” به جیمیل که به طور خودکار در سربرگ نامه مشاهده خواهد شد، رهایی از هرزنامههای ورودی به صندوق پستی شما را راحتتر کرد. این گزینه به نامههایی که گوگل احتمال میدهد از سوی بازاریابها و یا به صورت انبوه به کاربران ارسال شدهاند، افزوده میشود.

گوگل این قابلیت را هفته پیش و در یک رویداد معرفی کرد اما هماکنون این گزینه قابل استفاده است. لازم به ذکر است که کلیک کردن بر روی این گزینه شما را به مکالمات مرسوم و استاندارد با فرستنده ایمیل رهنمون نخواهد کرد و در عوض گوگل ایمیلی را به طور خودکار به آن شخص ارسال کرده و از وی میخواهد تا شما را از لیست آتی دریافتکنندگان ایمیلهای تبلیغاتی حذف کند.

این تغییر درواقع تکاملی است برای قابلیتی که گوگل در سال ۲۰۰۹ شروع به استفاده از آن کرد و در واقع به کاربر گزینهای برای لغو کردن دریافت چنین نامههایی نمایش داده میشد، با این تفاوت که کاربر ابتدا باید ایمیل یادشده را به عنوان یک هرزنامه گزارش میداد.

در آن زمان، شرکت گوگل اذعان کرده بود که قابلیت لغو خودکار دریافت هرزنامهها همیشه درست کار نمیکند. این گزینه بر روی نامههای مورد تایید نمایش داده نخواهد شد و البته بدین ترتیب ارسال پیغامی با موضوع لغو دریافت در این سری نامهها میتواند به سرازیر شدن بیشتر هرزنامهها به صندوق ورودی کاربر منجر شود.

به هرحال استفاده از این گزینه، از جهات زیادی راحتتر از جستجو برای یافتن لینکی کوچک در انتهای نامه برای درخواست لغو دریافت نامههای تبلیغاتی میباشد.

برچسبها: جیمیل دکمه unsubscribe را برای خلاصی از هرزنامهها اضافه میکند,

1-استفاده از کلمه های عبور یکتا برای وب سایت های مهم

مانند سايت بانکی و ايميل خود با اين کار در صورت افشا کلمه عبور يکی از حسابهای کاربری، امکان دسترسی به تمام حسابهای کاربری مهم شما وجود ندارد، در عين حال بايد کلمه های عبور قوی انتخاب کنيد.

2- امن نگه داشتن کلمه عبور و نام کاربری

هر زمان از شما کلمه عبور و نام کاربری خواسته شد، حتما قبل از ارائه آنها فکر کنيد. هرگز اين اطلاعات را در پاسخ به ايميلی ارائه نکنيد.

اگر به نظر میرسد ايميل از بانکی که در آن حساب داريد ارسال شده است، حتما به جای کليک بر روی لينک يا تماس با شماره تلفن ارسال شده، به وب سايت بانک مراجعه کرده و از آن طريق اقدام نماييد.

3- روی لينکهای داخل ايميل کليک نکنيد و ضميمههای ايميل را باز نکنيد.

مگر اينکه ارسال کننده آن را بشناسيد و همچنين بدانيد که آن لينکها و ضميمهها چه هستند. کليک بر روی لينکها يا ضميمه نامهها ممکن است منجر به نصب برنامههای مخرب بر روی رايانه شما گردد.

همچنين شما هم لينکهای تصادفی را برای دوستانتان ارسال نکنيد.

4- نرم افزارهای رايگان را فقط از سايت هايی که میشناسيد و مورد اعتماد است دانلود کنيد.

اگر نمیدانيد سايتی مطمئن است يا نه، حتما قبل از دانلود نرم افزار از آن سايت، از مورد اطمينان بودن آن سايت مطمئن شويد.

فراموش نکنيد که برخی از بازیها، برنامههای به اشتراک گذاری فايل و برخی نوار ابزارهای رايگان حاوی برنامههای مخرب هستند.

5- با رايانه های عمومی مانند رايانههای شخصی برخورد نکنيد

اگر از طريق رايانههای عمومی به ايميل يا ساير حساب های کاربری خود دسترسی میيابيد، کلمه عبور خود را در مرورگرهای وب ذخيره نکنيد و حتماً مطمئن شويد که در انتهای کار از حساب کاربری خود خارج شدهايد .

همچنين در هنگام استفاده از شبکه های wi-fi عمومی هم بايد مواظب باشيد .

برچسبها: قبل از اينکه ايميل شما هک شود، چه کاری بايد انجام دهيد,

ایسوس سریعترین روتر وایرلس گیگابیتی با دو باند فرکانسی بر اساس استاندارد ۸۰۲.۱۱ac معرفی نمود.

در روتر RT-AC۶۸U سرعت انتقال اطلاعات با استاندارد ۸۰۲.۱۱ac به ۱۳۰۰ مگابیت بر ثانیه و با استاندارد ۸۰۲.۱۱n به ۶۰۰ مگابیت بر ثانیه میرسد که سریعترین روتر وایرلس در جهان است.

روتر RT-AC۶۸U Wireless-AC۱۹۰۰ با دوباند فرکانسی و پهنای باند گیگابیتی با گواهی تایید استاندارد ac نسل پنجم است که سرعت آن به ۱۹۰۰ مگابیت بر ثانیه میرسد.

روتر RT-AC۶۸U سریعترین روتر جهان با پهنای باند همزمان در دو باند ۸۰۲.۱۱ac و ۸۰۲.۱۱n است که در فرکانس ۵ گیگاهرتز سرعت آن به ۱۳۰۰ مگابیت بر ثانیه و در باند ۲.۴ گیگاهرتزی به ۶۰۰ مگابیت بر ثانیه میرسد.

روتر RT-AC۶۶U به دلیل سرعت فوقالعاده خود در استاندارد ۸۰۲.۱۱ac مورد تحسین قرار گرفته و در بررسیهای مختلف برای کاربردهای حرفهای جوایز متعددی را بدست آورده است.

در میان ویژگیهای پیشرفته این مدل میتوان به پردازنده دوهستهای و پورت نسل سوم USB اشاره کرد که از طریق آن میتواند به تجهیزات جانبی با سرعت بالا متصل شود.

طراحی منحصر به فرد این محصول و سیستم نرمافزاری ASUSWRT برای مدیریت آسان شبکه، توازن میان کارایی پیشرفته و امکانات مدیریتی را ارایه میدهد و یک محصول ایدهآل برای کاربران خانگی است که از بازیهای آنلاین تا تماشای فیلمهای HD را اجرا میکند.

روتر ASUS RT-AC۶۸U دارای گواهی وایرلس ac همزمان در دوباند فرکانسی است و پهنای باند فرکانس ۵ گیگاهرتز با استاندارد ۸۰۲.۱۱ac با شبکه کابلی رقابت میکند.

همچنین فناوری Broadcom® TurboQAM™ کارایی شبکه ۸۰۲.۱۱n در باند فرکانس ۲.۴ گیگاهرتز راافزایش میدهد و پهنای باند شبکه برای ابزارهایی که با سرعت بالا سازگار هستند به ۴۵۰ تا ۶۰۰مگابیت بر ثانیه میرسد.

به دلیل استفاده از طراحی آنتنهای ۳x۳ با چندین ورودی و خروجی همزمان روتر RT-AC۶۸U میتواند کارای شبکه وایرلس را پایدار و مقاوم نگاه دارد و با افزایش پوشش شبکه برای مساحتهای بزرگ نیز استفاده شود.

محدوده تحت پوشش این روتر با فناوری AiRadar Tx beamforming ایسوس به طور خودکار آنتن را در سمت کاربر تقویت میکند.

از دیگر ویژگیهای این مدل میتوان به پردازنده دوهستهای اشاره کرد که در زمان ترافیک بالای شبکه، کاربردهایی مثل جریان فیلم و محتوای چندرسانهای با کیفیت عالی ادامه پیدا میکند و زمان تاخیر در بازیهای آنلاین یا تماسهای اینترنتی به حداقل میرسد.

با کمک سیستم نرمافزاری ASUSWRT راهاندازی روتر تنها در ۳۰ ثانیه انجام میشود و به سادگی میتوان مدیریت شبکه را انجام داد. این سیستم نرمافزاری با استفاده از یک رابط گرافیکی قدرتمند برای کاربران غیرحرفهای نیز کارایی قابل توجهی دارد.

برچسبها: روتر سریع ایسوس معرفی شد,

به گزارش مایكروسافت، یك برنامه آنتیویروس جعلی كه بین كاربران دست به دست میشود، حداقل از دوازده گواهینامه دیجیتالی امضای كد استفاده میكند كه نشان میدهد مجرمان سایبری به شدت در حال نفوذ به شبكههای توسعه دهندگان نرمافزارها هستند.

این برنامه كه Antivirus Security Pro نام دارد، نخستین بار در سال ۲۰۰۹ شناسایی شد و در طول سالها با نامهای مختلف به فعالیت خود ادامه داده است. مایكروسافت این آنتیویروس جعلی را با نام Win۳۲/Winwebsec معرفی میكند.

گواهینامههای دیجیتال كه توسط CA ها (Certification Authority) صادر میشوند، توسط توسعه دهندگان نرمافزارها برای امضای برنامههای نرمافزاری مورد استفاده قرار میگیرند. به این ترتیب میتوان تشخیص داد كه یك برنامه واقعاً متعلق به كدام نویسنده نرمافزار است.

درصورتیكه هكری به اطلاعات احراز هویت مربوط به استفاده از یك گواهینامه دست یابد، میتواند برنامههای خود را با استفاده از آن امضا كند و در نتیجه به نظر میرسد كه آن برنامه، متعلق به یك تولید كننده معتبر نرمافزار است.

به گفته مایكروسافت، نمونههای جمعآوری شده Antivirus Security Pro از گواهینامههای سرقتی صادر شده توسط CA های مختلف در نقاط مختلف جهان استفاده میكنند.

این گواهینامهها برای نرمافزار نویسانی در هلند، ایالات متحده آمریكا، روسیه، آلمان، كانادا و انگلستان و توسط CA هایی مانند VeriSign، Comodo، Thawte و DigiCert صادر شدهاند.

استفاده از گواهینامههای سرقتی، تاكتیك جدیدی نیست، اما معمولاً كار سختی است، چرا كه هكرها باید به یك سازمان یا یك نهاد صادر كننده گواهینامه نفوذ نمایند.

یكی از این گواهینامهها تنها سه روز پیش از نمونهبرداری مایكروسافت صادر شده بود كه این مسأله نشان میدهد كه تولید كنندگان این بدافزار همچنان در حال سرقت گواهینامههای جدید هستند.

همچنین مایكروسافت هشدار داده است كه آنتیویروس جعلی دیگری به نام Win۳۲/FakePav نیز با استفاده از گواهینامههای سرقتی در حال انتشار است.

برچسبها: استفاده آنتیویروس جعلی از گواهینامههای سرقتی ,

محققان امنیتی به تازگی موفق به کشف تروجان تازهای با عنوان Obad.a شدهاند که با سوءاستفاده از سیستم عامل اندروید، راه خود را به گوشی موبایل کاربران باز کرده و از طریق ارسال اس.ام.اس خود را گسترش میدهد.

از روابط عمومی شرکت ایمن رایانه پندار، نماینده رسمی و انحصاری شرکت پاندا سکیوریتی در ایران، براساس آنچه توسط این محققان کشف و مورد بررسی قرار گرفته است، این تروجان در قالب یک اس ام اس ساده از کاربر میخواهد تا اسم ام اس های قبلی و خوانده شده را برای وی یکبار دیگر بارگذاری کند.

هنگامی که کاربر این پیغام را تائید می کند، آلودگی کل گوشی را فرا می گیرد. در این مرحله پس از آنکه تروجان خود را بطور کامل بر روی گوشی قربانی نصب کرد، به منظور گسترش خود همین پیغام را برای کلیه افرادی که در فهرست تماس های قربانی قرار دارند، ارسال می کند.

این تروجان علاوه بر ارسال اس ام اس می تواند خود را در قالب هرزنامه و یا پیام های تبلیغاتی نمایش داده و به سایر دستگاه های موبایل نیز نفوذ کند.

این تروجان اگرچه ممکن است به روش های مختلف راه خود را به گوشی موبایل قربانی باز کند اما در همه این روش ها، پیام حاوی یک لینک از نرم افزاری مخرب است که بطور خودکار و بدون اطلاع کاربر تغییراتی را در دستگاه وی ایجاد می کند. هم اکنون این تروجان در کشورهای اوکراین و قزاقستان رشد بسیار زیادی داشته است اما محققان آزمایشگاه پاندا سکیوریتی پیش بینی کرده اند به سرعت به دیگر کشورهای آسیایی نیز نفود خواهد کرد.

بنابراین محققان امنیتی شرکت پاندا سکیوریتی به کلیه کاربران که از گوشی های مجهز به سیستم عامل اندروید استفاده می کنند توصیه کرده اند بعد از دریافت هر اس ام اس مشکوک به راحتی آن را باز نکرده و بر روی لینک های مخرب آن کلیک نکنند. بلکه همیشه از یک آنتی ویروس خوب و بروز ویژه سیستم عامل اندروید بر روی گوشی های موبایل خود استفاده کنند.

برچسبها: مراقب این تروجان اس ام اسی باشید,

یک سرور اختصاصی درواقع نوعی از سرویس میزبان است که به کلاینت امکان اختصاص کل فضای سرور جهت پاسخگویی به نیازهایش را میدهد.

رخورداری از یک سرور اختصاصی نه تنها باعث کنترل بیشتر شما بر سرورهای اشتراکی میشود بلکه از لحاظ هزینه هم بسیار مقرون به صرفه است.

هم اکنون اغلب کسب و کارهای متوسط جهت رفع نیازهای خود به این نوع میزبانی روی آوردهاند.

یک سرور اختصاصی درواقع نوعی از سرویس میزبان است که به کلاینت امکان اختصاص کل فضای سرور جهت پاسخگویی به نیازهایش را میدهد.

این مطلب بدان معناست که این سرور برخلاف میزبان اشتراکی با هیچ کس دیگری مشترک نیست.

مالکان وب سایتها قادرند با چنین تنظیماتی که عملا با هیچ کس دیگری در اشتراک نیست یک کنترل تمام و کمال روی سرور داشته باشند.

کنترل کامل سرور به این معناست که شما می توانید به آسانی در مورد سیستم عامل و سختافزار دست به انتخاب بزنید. به همین دلایل، هم اکنون این نوع از میزبانی مورد علاقه بسیاری از مالکان وب سایتها میباشد.

در هر صورت قبل از اینکه تصمیم عجولانهای بگیرید بهتر است با حساسیت بیشتری به تمام جنبههای میزبانی که قرار است برای وب سایت خود برگزینید دقت نمایید.

علاوه بر آن، بررسی نقاط قوت و ضعف هریک از انواع میزبانهای وب امری ضروری است.

فوايد

یکی از فواید سرورهای اختصاصی، انعطاف پذیری آن در رابطه با فضای ذخیرهسازی و میزان انتقال دادهها است.

در سروروهای اختصاصی، مشخصهها و کاربریها کاملا مشخص هستند و شما میتوانید از تمام ظرفیتهای آن بهره ببرید. علاوه بر این، هیج نیازی به خریداری تجهیزات مخصوص نیست زیرا تمامی تجهیزات ضروری مورد نیاز برای خدمات توسط شرکت میزبان وب فراهم میآیند.

همچنین استفاده از این نوع میزبان وب برای کسانی که اطلاعات فنی سطح بالایی ندارند بسیار مطلوبتر از میزبانهای نیازمند تعمیر و نگهداری و بهروزرسانی است. ارتقاء آن نیز به راحتی از طریق سرورهای اختصاصی مشابه و فراهم آورنده میزبان وب میسر است. بعلاوه، شما به راحتی میتوانید پس از صدور دستور به سایت میزبان، سرور خود را ظرف کمتر از ۲۴ ساعت بهینهسازی نمایید.

فراتر از تمامی اینها، یک میزبان سرور اختصاصی از سرعت بسیار بالایی برخوردار است که میتوان آن را در ظرفیتهای بسیار بالا خریداری کرد.

معايب

اما از سوی دیگر، شاید بتوان یکی از آشفتهترین قسمتهای یک میزبان اختصاصی مدیریت شده را قیمت آن دانست. خریداری یک میزبان اختصاصی در مقایسه با خرید یک میزبان اشتراکی مستلزم هزینه بالاتری است.

این مسئله به قابل اتکا بودن فراهم آورنده میزبانی وب نیز بستگی دارند زیرا درصورتی که میزبان منتخب شما قابل اطمینان نباشد عملکرد سرور اختصاصی نیز تحتالشعاع آن قرار خواهد گرفت.

یکی دیگر از معایب میزبان سرور اختصاصی، بالا رفتن هزینهها همزمان با بالا رفتن میزان انتقال اطلاعات است.

معمولا جهت میزبانی فیزیکی و سختافزاری که سایت روی آن جایگذاری شده است هر ماه تعرفههای سنگینی شارژ میشود. هرچند که این نوع ساز و کار در مقایسه با سرمایه گذاری های عظیم مورد نیاز جهت راهاندازی سرورهای مشترک در کوتاه مدت ارزان به نظر میرسد اما در مدت زمان طولانیتر سنگین بودن هزینههای آن آشکار خواهد شد.

برچسبها: فواید و معایب داشتن سرور هاستينگ اختصاصی,

سیستم عامل ویندوز تاکنون فاقد این امکان مفید بوده است، اما خوشبختانه نسخه سازمانی ویرایش اخیر از ویژگی بوت توسط دیسک و یا حافظه فلش با عنوان Windows To Go پشتیبانی میکند.

Windows To Go در واقع بخشی از نسخه سازمانی ویندوز هشت است که امکان اجرای این نسخه را بدون نیاز به نصب فراهم میکند. قبل از شروع باید به یک نسخه نصب شده از ویندوز هشت نسخه سازمانی (Enterprise) و یک حافظه ۳۲ گیگابایتی دسترسی داشته باشید.

حافظه فلش را به سیستم متصل کنید و به صفحه اصلی ویندوز بروید. عبارت Windows to go را تایپ کرده و از ستون کناری سمت راست با زدن کلید Settings آن را اجرا کنید. پنجره ویزارد Windows To Go باز میشود و در مرحله اول حجم حافظه فلش شما را بررسی میکند. دکمه Next را بزنید.

در گام بعدی باید محل فایل منبع install.wim را مشخص کنید. درصورتیکه نمیخواهید از فایل Image ویندوز هشت استفاده کنید سیستمعامل بهطور پیشفرض اینکار را برای شما انجام خواهد داد. اگر Image ویندوز هشت را ندارید از دیویدی مربوط به آن استفاده کنید و به مرحله بعدی بروید.

در این صفحه امکانی در اختیارتان قرار میگیرد که توسط آن قادر به رمزگذاری حافظه فلش هستید. در صورت نیاز میتوانید کلمه عبوری را وارد کنید تا فرد دیگری نتواند از سیستمعامل لایو شما استفاده کند. درصورتیکه این مساله امنیتی برایتان اهمیتی ندارد گزینه Use BitLocker with my Windows To Go Workspace را تیک نزنید و روی Next کلیک کنید.

در مرحله بعدی خلاصهای از تنظیمات انتخاب شده را مشاهده خواهید کرد. در اینجا با کلیک روی دکمه Create فرآیند ایجاد ویندوز هشت قابل حمل خود را شروع کنید. بسته به سرعت حافظه فلش و سیستم، چند دقیقهای تا تکمیل فرآیند طول خواهد کشید.

هنگامی که کار به اتمام رسید، به صفحه Choose a Boot Option منتقل میشوید. اگر گزینه Yes را بزنید سیستم ریاستارت شده و ویندوز در رایانه فعلی بارگذاری میشود. درصورتیکه میخواهید از ویندوز لایو خود را روی سیستم دیگری اجرا کنید، گزینه No را انتخاب وSave and Close را بزنید.

اگر قصد دارید حافظه Windows To Go خود را در سیستم دیگر راهاندازی کنید، باید به منوی بوت آن سیستم بروید (توسط کلیدهای ESC, F۱۰, DEL و یا هر کلید تعریفشده دیگر). به بخش اولویت بوت بروید و USB/Mass Storage را بهعنوان اولین گزینه انتخاب کنید.

برچسبها: ویندوز جدید در جیب ,

ندروید 5.0 یا پای لیمو، نسخهی بعدی اندروید خواهد بود که بنابرگفتهی کارشناسان، گوگل حاصل تجربهی چندین سالهی خود را برای توسعهی سیستمعامل، در این نسخه به کار گرفته و سعی دارد تا سیستمعامل خود را با کمترین نقصان ارائه کند. در ادامه تصویری مفهومی از بخشهای مختلف رابط کاربری اندروید را مشاهده خواهید کرد که توسط Codebuild ارائه شده است. با ما همراه باشید.

شاید بتوان ملموسترین نشانهی این سیستمعامل را در اندروید کیتکت یافت. گوگل با ایجاد امکانی برای استفاده از ماشین مجازی ART، سعی دارد تا آن را محک زده و بازخورد کاربران را در قبال آن دریافت کند. دالویک ماشینمجازی کهنهکار اندروید است که گویا جوابگوی نیازهای کنونی نبوده و مشکلاتی از جمله عدم مدیریت صحیح حافظه بههمراه دارد.

از دیگری ویژگیهای اندروید 5.0 میتوان به احتمال پشتیبانی از پردازشهای 64 بیتی اشاره کرد که محتملا شاهد ارائهی آن در اندروید 5.0 خواهیم بود.

اما یک سیستمعامل کامل در پشت پرده و پردازشهای آن خلاصه نمیشود، بلکه بخش اعظمی از مقبولیت یک سیستمعامل بر عهدهی ظاهر آن و در واقع رابط کاربری سیستمعامل است.

شاید صحبت دربارهی اندروید 5.0 کمی زود باشد، چراکه هنوز اندروید کیتکت برای بسیاری از پرچمداران نیز عرضه نشده است. اما میتوان گمانهزنیهایی در این مورد انجام داد. آیا صفحهی قفل اندروید خلوتتر خواهد شد؟ آیا فرم مربوط به تنظیمات تغییرات گستردهای به خود خواهد دید؟ Codebuild طرحی از اندروید 5.0 را از پنجرهی نگاه خود ارائه داده است؟

تصوير زير يک تيکه و حجم بالايي دارد لطفا تا بارگذاري کامل صبر کنيد

بهنظر میرسد طراحانی که این طرح را ارائه دادهاند، تا حدودی تحت تاثیر طراحی iOS 7 قرار گرفتهاند.

برچسبها: انتشار يک طرح مفهومی جذاب از رابط گرافیکی اندروید 5, 0,

آنلاين به نقل از پايگاه خبري پليس، امروزه هرزنامه (اسپم) به پديده اي بحراني در دنياي اينترنت و كاربران شبكه تبديل شده به نحوي كه اين پيام هاي ناخواسته روزانه آدرس هاي پست الكترونيك كاربران را هدف حمله خود قرار مي دهند و در بسياري از مواقع نيز موفق به فريب كاربران مي شوند.

آنلاين به نقل از پايگاه خبري پليس، امروزه هرزنامه (اسپم) به پديده اي بحراني در دنياي اينترنت و كاربران شبكه تبديل شده به نحوي كه اين پيام هاي ناخواسته روزانه آدرس هاي پست الكترونيك كاربران را هدف حمله خود قرار مي دهند و در بسياري از مواقع نيز موفق به فريب كاربران مي شوند.ايميل ناخواسته تنها يك اختلال شبكه و يا مزاحمت اينترنتي نيست بلكه اين پديده با هدف فريب كساني كه در اينترنت جستجو مي كنند و روش هاي مختلف را براي دسترسي به اطلاعات شخصي، اطلاعات مربوط به هويت و حتي حساب مالي كاربران امتحان مي كند به خصوص كه اغلب اين پيام ها با خطر بالاي ويروس ها نيز همراه هستند.

ايميل هاي ناخواسته، بسياري از كاربران اينترنت را به ستوه آورده تا جايي كه كاربران دنياي رايانه ترجيح مي دهند آن را از صفحه اين فضا محو كنند اما در برخي مواقع اين پيام ها به دليل نزديك بودن به واقعيت، باعث فريب كاربران مي شود و در كشور ما نيز چندي است كه اين موضوع افزايش قابل توجهي داشته و باعث بروز مشكلات بسياري براي كاربران اينترنت شده است كه به نمونه هايي از آن اشاره مي شود.

ايميل هايي كه از طرف دوستانتان ارسال مي شود

اخيرا بسياري از كاربران اينترنتي در پست الكترونيك خود با ايميل هايي روبرو مي شوند كه به نظر مي رسد از افرادي كه آدرس ايميل آنها را ذخيره كرده و آشنا هستند، ارسال شده كه اين پست هاي الكترونيكي بدون عنوان يا با عناويني مانند HI وHello بوده و در آن فقط آدرس يك لينك مشاهده مي شود كه در صورت بازكردن اين آدرس كاربر مورد حمله كلاهبرداران اينترنتي قرار مي گيرد.

براين اساس، كاربران بايد توجه داشته باشند كه اگر ايميل هاي بدون عنوان كه فقط لينك آدرس يك سايت در آن قرار دارد را دريافت كردند، ممكن است از طرف دوستانشان نباشد و حتي بدون آگاهي و اطلاع فرستنده ارسال شده باشد، پس آن را باز نكنند؛ چون اين ايميل ها به صورت خودكار براي كاربران فرستاده مي شود و علاوه بر جنبه تبليغاتي و جذب كردن افراد، مثل ويروس تكثير مي شود و هم به صورت خودكار از طرف كاربر و از طريق آدرس ايميل هايي كه ذخيره كرده است براي دوستان، آشنايان و همكاران وي فرستاده شده و حتي ممكن است باعث سوء تفاهم هايي شود.

كنكوري ها در معرض فريب ايميل هاي جعلي

داوطلبان متقاضي كنكور سال 89 دانشگاه آزاد كه در اين دانشگاه پذيرفته نشده اند نيز چندي پيش ايميل هاي مشكوكي با مضمون اينكه «شما در اين كنكور پذيرفته شده ايد و نتايج اين كنكور پيش از اين به اشتباه محاسبه شده بوده است» دريافت كرده اند كه در آن از كاربر خواسته شده بود فايل ضميمه اين پست الكترونيكي را دانلود كنند.

در اين راستا مركز آزمون دانشگاه آزاد اعلام كرد كه نتايج آزمونهاي اين دانشگاه صرفاً از طريق پايگاههاي اطلاعرساني مركز آزمون صورت ميگيرد و مركز آزمون هيچگونه مكاتبه و يا اطلاعرساني از طريق نامه الكترونيكي به داوطلبان ندارد.

در همين رابطه معاونت اجتماعي پليس فضاي توليد و تبادل اطلاعات نيروي انتظامي نيز با اعلام هشدار در مورد ارسالكنندگان ايميل و پيامكهاي جعلي از دستگيري فردي كه نسبت به راه اندازي سايت جعلي دانشگاه آزاد اقدام كرده بود، خبر داد.

نظير اين اتفاق براي برخي داوطلبان كنكور پيام نور نيز رخ داد كه پليس فتا در اين زمينه نيز از بررسي و تحقيقات تكميلي در مورد عاملان ارسال اين پيام ها خبر داد.

به ايميل كنترل پهناي باند اينترنت اعتماد نكنيد

اخيرا يك ايميل در فضاي اينترنت براي مشتركان اينترنت پرسرعت ارسال شده كه با معرفي نرمافزاري با عنوان «كنترل پهناي باند اينترنت» براي رفع مشكلات پهناي باند كاربر، از گيرنده پيام ميخواهد با كليك روي لينك، اين نرمافزار را دريافت كند كه اين نرمافزار حاوي بدافزاري است كه اطلاعات كاربران را به سرقت ميبرد.

اين نرمافزار فشرده شده كه از خانواده keylogger ها محسوب ميشود، حاوي دو فايل اجرايي به نامهاي network.exe و password.exe است و در مراحل نصب از كاربر ميخواهد تا براي اتصال نرمافزار فايل اول و براي ورود كلمه عبور فايل دوم را اجرا كند كه در صورت اجراي اين دو فايل، اين نرمافزار جاسوسي روي سيستم قرباني نصب شده و در صورتي كه قرباني اطلاعات حساسي نظير اطلاعات حسابهاي بانكي در هنگام خريدهاي اينترنتي (شماره كارت رمز دوم، تاريخ انقضاي كارت، CVV2) را استفاده كند، آن اطلاعات به راحتي براي مجرم ارسال ميشود.

همچنين اين نرمافزار امكان سرك كشيدن به فعاليتهاي كاربر را نيز دارد و در فواصل زماني كوتاه مدت نيز ضمن عكسبرداري از صفحه دسكتاپ كاربر، آن تصاوير را نيز براي مجرم ارسال ميكند.

ايميل ها و پيامك هاي ناخواسته و جعلي نه تنها در ايران بلكه در بسياري كشورها كاربران اينترنت كه بدون آگاهي و توجه به محتوا و عناوين اين پيام ها آنها را بازمي كنند را مورد فريب قرار داده و به دام مي اندازد كه در اين راستا توصيه مي شود كاربران به ايميلهاي جعلي اعتماد نكنند و از نصب نرمافزارهاي ناشناخته، خصوصاً نرمافزارهايي كه ادعاهاي خارقالعادهاي را مطرح ميكنند، خودداري كنند.

برچسبها: نحوه مقابله با هرزنامه ها رايج ترين ايميل ارسالي به كاربران,

سيستم عامل نصبشده روي رايانه ممكن است به دلايل مختلفي بوت نشود؛ آلودگي به ويروس، خاموش شدن ناگهاني و به همريختگي اطلاعات هاردديسك، از دسترفتن ناگهاني فايلها، صدمهديدن فايلهاي سيستمي و بسياري از مشكلات ديگر ازجمله عواملي است كه در بوتنشدن سيستم عامل تاثيرگذار است و ميتواند كاربران را با مشكلات فراواني مواجه كند.

سيستم عامل نصبشده روي رايانه ممكن است به دلايل مختلفي بوت نشود؛ آلودگي به ويروس، خاموش شدن ناگهاني و به همريختگي اطلاعات هاردديسك، از دسترفتن ناگهاني فايلها، صدمهديدن فايلهاي سيستمي و بسياري از مشكلات ديگر ازجمله عواملي است كه در بوتنشدن سيستم عامل تاثيرگذار است و ميتواند كاربران را با مشكلات فراواني مواجه كند.

يكي از مهمترين مشكلات كاربران هنگام بروز اين مشكلات، ناتواني در ورود به سيستم عامل و استفاده از نرمافزارهاي طراحيشده با هدف رفع اين گونه مشكلات است.

در مواردي نيز كاربران كمي حرفهايتر با در اختيارداشتن ديسكهاي راهانداز، اين توانايي را پيدا ميكنند تا رايانه را از روي حافظههاي فلش يا ديسك راهانداز بوت كرده و نسبت به اجراي ابزارهاي مناسب براي رفع مشكلات اقدام كنند، اما بهكارگيري اين روش نيز براي بسياري از كاربران مقدور نيست و دربرخي موارد نيز همان كاربران حرفهاي با مشكلاتي همچون در اختيار نداشتن نرمافزارهاي لازم براي رفع مشكلات مواجه ميشوند.

به عنوان مثال، اين امكان وجود دارد كه كاربر براي رفع مشكلات مربوط به پارتيشنها ابزار لازم را در اختيار داشته باشد؛ اما اگر فايلهاي ضروري كاربر به دليل آلودگي به ويروس از بين رفته باشد و ابزار لازم براي بازيابي اطلاعات از دست رفته را در اختيار نداشته باشد، اين شرايط موجب ميشود وقت زيادي صرف جستجو و دريافت ابزار مناسب به منظور بازيابي اطلاعات شود كه علاوه بر صرف وقت بسيار زياد، ممكن است به دليل كارايي نداشتن نرمافزار يافتشده، بازيابي اطلاعات توسط نرمافزارهاي ديگر نيز بسيار سخت و حتي غيرممكن شود!

تا به حال با مشكل بوت نشدن سيستم عامل برخورد كردهايد؟ اگر خودتان هم با اين مشكل مواجه نشده باشيد احتمالا از دوستان يا آشنايانتان بودهاند افرادي كه فايلهاي خود را روي دسكتاپ قرار داده و به طور ناگهاني پس از راهاندازي مجدد رايانه يا خاموشكردن آن با بوت نشدن سيستم عامل مواجه شده و فايلهاي خود را از دست دادهاند يا در موارد ديگر اين امكان وجود دارد كه دوستان يا آشنايانتان از شما خواسته باشند روشي براي دورزدن رمز ورود به سيستم عامل را در اختيارشان قرار دهيد؛ زيرا رمز ورود به سيستم عامل را فراموش كردهاند و قادر به استفاده از آن نيستند!.

اين قبيل مشكلات جزو متداولترين مشكلاتي است كه براي كاربران پيش ميآيد و علاوه بر اين، مشكلات بسياري نيز وجود دارد كه كاربران در صورت مواجهه با آنها فكر ميكنند راه حل خلاصي از مشكل فقط بهدست متخصصان رايانه است!.

اين هفته قصد داريم نرمافزاري را به شما معرفي كنيم كه به كمك آن شما نيز ميتوانيد همچون يك متخصص رايانه، بسياري از مشكلات را خودتان براحتي و در كمترين زمان ممكن بدون پرداخت هزينه رفع كنيد.

كار راهانداز

مجموعه نرمافزاري Active@ Boot Disk يكي از محصولات بينظير شركت LSoft Technologies است كه بسياري از نرمافزارهاي ارائهشده توسط اين شركت را در خود جاي داده و اين قابليت را دارد بدون نياز به سيستم عامل، رايانه شما را بوت كرده و امكان استفاده از اين ابزارها را در اختيار شما قرار دهد.

پشتيبانگيري از اطلاعات، بازنشاني رمز ورود به سيستم عامل، پاككردن امن اطلاعات ذخيرهشده روي هاردديسك، بازيابي اطلاعات حذف شده از روي هاردديسك، مديريت پارتيشنها، بازيابي پارتيشنهاي از دست رفته، بررسي عملكرد هاردديسك، مديريت شبكه و افزايش امنيت در آن، ويروسيابي و ويروسزدايي، ابزارهاي سودمند براي استفاده در سيستم عامل، حذف ردپاي گشتوگذارهاي اينترنتي و... ازجمله امكاناتي است كه توسط ابزارهاي موجود در اين مجموعه نرمافزاري در اختيار شما قرار خواهد گرفت و ميتوانيد براحتي از آنها استفاده كنيد.

پشتيبانگيري

يكي از ابزارهاي موجود در اين مجموعه، ابزار پشتيبانگيري است. پشتيبانگيري توسط اين ابزار به دو روش قابل انجام است:

Backup Disk Image: در اين روش شما ميتوانيد از اطلاعات موردنظر خود اعم از فايلهاي شخصي، برنامهها، سيستم عامل و... يك نسخه پشتيبان تهيه كنيد كه فايل پشتيبان ايجاد شده نيز داراي حجمي معادل فايلهاي موجود در آن خواهد بود. فشردهسازي، رمزگذاري و قطعهقطعهكردن فايل پشتيبان از جمله امكاناتي است كه ميتوانيد روي فايلهاي پشتيبان خود اعمال كنيد.

Raw Disk Image: در اين روش پشتيبانگيري، از كل سكتورهاي هاردديسك يا پارتيشن انتخابي، يك نسخه كپي ايجاد ميشود و حجم فايل پشتيبان نهايي شامل كل فضاهاي اشغال شده و خالي هاردديسك است كه موجب ميشود اين فايلها فضاي بسيار بيشتري را به خود اختصاص دهد. اين روش پشتيبانگيري براي بازيابي اطلاعات بسيار مناسب است و در مواردي كه قصد نداريد از سيستم عامل نسخه پشتيبان تهيه كنيد، كاربرد دارد.

مشاهده محتواي فايلهاي پشتيبان و استخراج انتخابي آنها، بررسي فايل پشتيبان براي اطمينان از صحت اطلاعات موجود در آن، فشردهسازي، محافظت توسط رمزعبور و انتقال اطلاعات از ديسكي به ديسك ديگر ازجمله امكانات موجود در اين بخش بهشمار ميروند.

بازنشاني رمز

اگر رمز ورود به سيستم عامل را فراموش كردهايد يا به هر دليل ديگري قصد داريد بدون در اختيار داشتن رمز عبور، عمليات ورود به سيستم عامل را به انجام برسانيد، ميتوانيد از بخش بازنشاني رمزعبور كمك بگيريد با اين ابزار شما ميتوانيد براحتي همه كاربران تعريف شده روي سيستم عامل را مشاهده و نسبت به تغيير رمز هر يك از آنها اقدام كنيد.

اعمال تغييرات در سطح دسترسي كاربر (مدير سيستم، كاربر و مهمان) نيز ازجمله امكانات موجود در اين بخش است.

حذف امن و هميشگي

همانطور كه ميدانيد بازيابي اطلاعات حذفشده از روي هاردديسك به روشهاي مختلفي امكانپذير است. اين قابليت در مواردي سودمند و در مواردي خطرآفرين است! اگر اطلاعات شخصي و محرمانه خود را از روي هاردديسك رايانه حذف كنيد و هاردديسك شما توسط افراد غيرمجاز بازيابي شود، مطمئنا بازيابي اطلاعات محرمانه شما خطرات بسياري را در پي خواهد داشت.

براي جلوگيري از بروز اين مشكل ميتوانيد از ابزار Active@ Kill Disk موجود در اين مجموعه نرمافزاري كمك بگيريد. به كمك اين ابزار اطلاعات شما براي هميشه از روي هاردديسك حذف ميشود و بازيابي آنها نيز غيرممكن خواهد شد.

حذف غيرقابل بازگشت و سريع اطلاعات مطابق با شش استاندارد بينالمللي ازجمله ويژگيهاي اين بخش بهشمار ميرود.

بازيابي از دست رفتهها

آلوده شدن رايانه به ويروس، حذف ناگهاني و ناخواسته فايلها، صدمه ديدن هاردديسك و... از جمله مواردي است كه موجب ميشود اطلاعات شما بدون خواسته قبلي شما از روي هاردديسك حذف شده يا دسترسي به آنها امكانپذير نباشد.

در اين شرايط استفاده از ابزار بازيابي اطلاعات ميتواند بهترين راهحل باشد. به كمك اين ابزار ميتوانيد براحتي نسبت به بازيابي اطلاعات پس از حذف، فرمت و حتي از دسترفتن يك پارتيشن اقدام كنيد.

پشتيباني از انواع رسانههاي ذخيرهساز، پشتيباني از فايلسيستمهاي متفاوت، بازيابي فايلهاي داراي نام طولاني و نامگذاري شده توسط كاراكترهايي غير از زبان انگليسي ازجمله امكانات اين بخش بهشمار ميرود.

تست سلامت هاردديسك

اگر ميخواهيد هيچيك از مشكلات مرتبط با هاردديسك شما را غافلگير نكند، پيشنهاد ميكنيم از ابزار Active@ Hard Disk Monitor كمك بگيريد.

به كمك اين ابزار، وضع عملكرد هاردديسك رايانه موردبررسي قرار گرفته و در صورت نياز پيش از بروز مشكلات براي آن، هشدارهاي لازم به شما داده ميشود تا نسبت به خريد هاردديسك جديد و انتقال اطلاعات روي آن اقدام كنيد.

مديريت پارتيشنها

ايجاد پارتيشن جديد، فرمت كردن پارتيشنهاي موجود، نامگذاري و تغييرنام پارتيشنها، حذف پارتيشنهاي موجود و بسياري از موارد ديگر قابل اعمال روي پارتيشنها، ازجمله قابليتهايي است كه توسط Active@ Partition Manager در اختيار شما قرار خواهد گرفت.

يكي براي همه

دسترسي به اطلاعات اشتراك گذاشته شده در شبكه، نمايش وضع شبكه، دسترسي به رايانه از راه دور، اجراي ابزار Check Disk ويندوز، دسترسي به خط فرمان داس براي اجراي فرمانهاي دلخواه، تغيير ساعت و تاريخ سيستمعامل، نمايش جزئيات سختافزاري و نرمافزاري رايانه، مرور صفحات وب بدون نياز به سيستمعامل، ارسال ايميل با پشتيباني از فايلهاي پيوست، دانلود از سرورهاي FTP و آپلود فايل روي آنها، نمايش محتواي ذخيره شده روي هاردديسك، ويرايش رجيستري، دسترسي به دو ويرايشگر متني Notepad و WordPad، دسترسي به ابزار ماشين حساب و برنامه نقاشي ويندوز، تهيه شات از صفحه نمايش، كپي اطلاعات موردنظر روي سيدي يا ديويدي و دهها امكان ديگر، ازجمله امكاناتي است كه توسط ابزارهاي موجود در اين نرمافزار در اختيار شما قرار خواهد گرفت

برچسبها: تعمير آسان بدون نياز به سيستم عامل ,

شاخص ارزيابي محبوبيت زبانهاي برنامه نويسي (PYPL) نشان ميدهد در سال ۲۰۱۲ زبان سي شارپ برترين زبان برنامه نويسي بوده است.

به گزارش ايتنا از همكاران سيستم به نقل از وب سايت itworld، برآوردهايي كه با استفاده از شاخص ارزيابي محبوبيت زبانهاي برنامه نويسي انجام شده، نشان ميدهد زبان برنامه نويسي مايكروسافت كه به سي شارپ (#C) معروف است، برترين زبان در سال ۲۰۱۲ بوده است.

بر اساس اين بررسي، در سال ۲۰۱۲ جاوا همچنان پركاربردترين زبان برنامه نويسي بوده است، اما زبان سي شارپ رشدي ۳. ۲ درصدي را تجربه كرده و از اين نظر يك گام جلوتر از ديگر زبانهاي برنامه نويسي است.

ارزيابيهاي انجام شده نشان ميدهد رشد بالاي زبان سي شارپ به قيمت كاهش استفاده از زبانهاي سي (C) و بيسيك (Basic) تمام شده است.

بر اساس اين گزارش، زبان برنامه نويسي جاوا در سال ۲۰۱۲ توانسته توجه ۳. ۲۸درصد از توسعه دهندگان نرمافزاي را به سوي خود جلب كند.

با اين همه اين زبان از نظر ميزان استفاده با رشد منفي ۳. ۰ درصدي مواجه بوده است.

زبان برنامه نويسي پي.اچ.پي (PHP) نيز در اين بازار با كاهش ۶. ۱ درصدي سهم خود مواجه شده و در سال گذشته ميلادي مورد استفاده فقط ۴. ۱۵ درصد از توسعه دهندگان نرمافزاري قرار گرفته است.

زبانهاي برنامه نويسي سي شارپ و سي پلاس پلاس (C++) نيز در مجموع توانستهاند نظر ۵. ۱۰ درصد از توسعه دهندگان نرمافزاري را به خود جلب كنند.

زبانهاي سي و جاوا اسكريپت نيز رشد منفي قابل توجهي را تجربه كرده و در مقايسه با جايگاه قبلي خود دو رتبه سقوط كردهاند.

اين دو زبان در سال ۲۰۱۱ رتبه سوم بازار برنامه نويسي را از آن خود كرده بودند، اما امسال در جايگاه پنجم ايستادهاند.

زبان برنامه نويسي پيتون نيز از رتبه پنجم به رتبه ششم تنزل يافته است، هر چند كه از نظر ميزان استفاده ۹. ۰ درصد رشد داشته و دومين زبان مورد علاقه برنامه نويسان و توسعه دهندگان نرم افزاري در آمريكا بوده است.

گفتني است براي ارزيابي سنجش محبوبيت زبانهاي برنامه نويسي از شاخص ديگري با نام تيوبي (TIOBE) نيز استفاده ميشود اما روش محاسبه اين دو شاخص با هم متفاوت است.

شاخص ارزيابي محبوبيت زبانهاي برنامه نويسي (PYPL) از طريق تحليل جستوجوهاي صورت گرفته براي درسهاي مربوط به اين زبانها در گوگل محاسبه ميشود.

هر چه درسها و كلاسهاي مربوط به يك زبان بيشتر جستوجو شده باشد، آن زبان محبوبتر تصور ميشود.

در مقابل، براي محاسبه شاخص تيوبي از جستجوگرها و وب سايتهاي ديگري مثل بينگ، ياهو، آمازون، يوتيوب، ويكي پديا نيز استفاده ميشود، اما در اين روش به بررسي جستوجوهاي صورت گرفته براي عنوان «زبان برنامه نويسي» اكتفا ميشود.

تحليلگران معتقدند شيوه محاسبه شاخص PYPL دقيقتر از تيوبي است.

برچسبها: سي شارپ برترين زبان برنامه نويسي سال ۲۰۱۲ شناخته شد,

به گزارش فارس به نقل از سينت، ميكروپردازنده Tile-Gx72 كه آخرين و پيشرفتهترين تراشه ساخت اين شركت محسوب ميشود، براي اهداف عام رايانشي از جمله بهكارگيري در نسل جديد گوشيهاي هوشمند يا رايانههاي شخصي ساخته نشده است. در عوض، اين تراشه براي آن دسته از سيستمهايي طراحي شده است كه يك وظيفه مشخص را ميتوانند به بخشها و عملياتهاي مختلف تقسيم كنند. از جمله اين سيستمها ميتوان به شبكههاي رايانهاي اشاره كرد كه چندين سيستم اطلاعاتي به آن متصل هستند يا سرورهايي كه براي انجام كارهاي گسترده فعاليت ميكنند.

با اين وجود اگرچه كاربران عمومي اين پردازنده پرقدرت و منحصر بهفرد را در رايانه لوحي جديد خود در اختيار نميگيرند، اما اين پردازنده 72 هستهاي به گونهاي ساخته شده است كه نظر كاربران عمومي را نيز به خود جلب ميكند و نشان ميدهد كه چگونه رايانهها ميتوانند با سرعت بالاتر و توان بيشتر فعاليت كنند. شركت Tilera اين روزها ميكوشد سرعت رايانهها را با افزودن هستههاي پردازشگر به تراشه اصلي حل كند و اين در حالي است كه شركتهاي بزرگي همچون سامسونگ، اينتل، كوالكام، اينتل، اضل، اوراكل، IBM و AMD فعاليت مشابه را انجام ميدهند. البته بايد توجه داشت كه اين روزها استفاده از پردازندههاي دو و چهار هستهاي بسيار معمول است و پردازندههاي هشت هستهاي نيز در حال ورود به بازار جهاني هستند.

برچسبها: پردازنده 72 هستهاي هم ساخته شد,

اين ويروس ها گاهي اوقات مانع فرمت فلش و نمايش فولدر هاي درون آن ميشوند.

شما با انجام مراحل زير ميتوانيد از وجود ويروس هاي درون فلش آگاه شويد و آن را در صورتي كه فرمت نميشود ،فرمت كنيد.

1-براي نمايش فايل هاي ويروسي :

1.1-وارد كنترل پنل شده و فولدر آپشن را انتخاب كنيد.

2.1-در سربرگ فولدر آپشن وارد تب ويو شويد.

3.1 در اين تب گزينه ي شو هيدن فايلز اند فولدرز را انتخاب كنيد.

4.1-در اين بخش هم گزينه ي هايد پروتكتد اوپريتينگ سيستم فايلز را غير فعال كنيد.

و دكمه ي يس را بزنيد.

5.1-با اين كار از وجود فايل هاي ويروسي مطمئن ميشويد.

2-اكنون شما با انجام اين مراحل فلش خود ،در صورتي كه فرمت نمي شود؛فرمت كنيد.

1.2- نخست كامپيوتر را ريست كنيد و پس از بالا آمدن،دكمه ي اف 8 را به صورت مكرر فشار دهيد.

2.2-وارد بخش سيف مود شده و منتظر شويد تا ويندوز بالا بيايد.

3.2-پس از بالا آمدن ويندوز وارد ماي كامپيوتر شويد و روي آيكون فلش كليك راست كنيد.

4.2-در مرحله ي آخر آن را فرمت كنيد.

5.2-اگر فلش فرمت نشد،ويروس شما دچار مشكل شده است.

برچسبها: چگونه ويروس هاي سرسخت فلش را فرمت كنيم؟!,

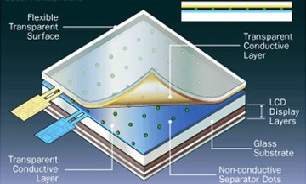

به گزارش اورژانس IT باشگاه خبرنگاران،بيشتر گجتهاي لمسي موفق در چند سال گذشته در يك چيز مشترك بودهاند؛ يك صفحه لمسي خازني كه (capactive) داراي قابليت تشخيص وروديهاي متعدد در يك زمان است. به اين ترتيب تعامل با يك موبايل جديد اندرويدي درست مانند تعامل با مدل اوليه يك آيفون است. با آنكه زيربناي فناوري ساخت آنها يكسان است؛ اما موارد اختلاف بين آنها فهرستي بلند بالاست. صفحه نمايشهاي لمسي امروزي كه در تبلتها و تلفنهاي همراه به كار ميروند، از نظر ساخت كمي با صفحه لمسيهاي خازني كه پيشتر ذكر كرديم، تفاوت دارند.

آنها از لايههاي متعددي تشكيل شدهاند. در بالا شما يك لايه شيشهاي يا پلاستيكي را براي حفاظت از كل لايههاي مجتمع صفحه لمسي داريد. اين لايه معمولا از جنسي ضد خش مانند شيشه Corning’s Gorilla glass ساخته ميشود تا صفحه موبايلتان در مجاورت با محتويات داخل جيب شما آسيب نبيند. لايه زيرين آن لايه خازني است كه مسئوليت هدايت مقدار ناچيزي الكتريسيته را به عهده داشته و روي لايه نازك شيشهاي ديگري قرار دارد. در قسمت زير آن خود پنل LCD جا گرفته است. هنگامي كه انگشت شما به عنوان يك جسم رساناي طبيعي صفحه را لمس ميكند، با ميدان الكتريكي لايه خازني تداخل پيدا ميكند.

داده حاصله از اين كار به يك تراشه كنترلكننده كه موقعيت محل تماس (اغلب فشار) را ثبت ميكند، انتقال يافته و از سيستم عامل ميخواهد مطابق با آن پاسخ دهد. اين مقدمات به خودي خود به طور دقيق فقط ميتواند يك نقطه تماس را در يك زمان كشف كرده و با لمس دو نقطه يا بيشتر، موقعيت نقطه تماس را غلط تفسير كرده يا اصلا حس نميكند. براي ثبت نقاط لمس متعدد به صورت مشخص، لايه خازني بايد متشكل از دو لايه مختلف باشد؛ يكي از الكترودهاي فرستنده سود ببرد و ديگري از الكترودهاي گيرنده. اين لايههاي الكترود به صورت يك شبكه توري روي صفحه نمايش گجت آرايش گرفتهاند.

هنگامي كه انگشت شما صفحه را لمس ميكند، بين آن با سيگنال الكتريكي بين الكترودهاي گيرنده و فرستنده تداخل ايجاد ميشود. زماني كه انگشت شما به عنوان يك رساناي الكتريكي، صفحه را لمس ميكند، با ميدان الكتريكي كه به وسيله الكترودهاي فرستنده ايجاد شده و به سوي الكترودهاي گيرنده ارسال ميشود، تداخل پيدا كرده و وسيله به اين ترتيب يك لمس راثبت ميكند. به دليل آرايش شبكه ميلهي الكترودي كنترلكننده ميتواند بيش از يك نقطه لمس را به طور همزمان تشخيص دهد.

بيشتر موبايلها و رايانههاي لوحهاي امروزي بين دو تا ده نقطه تماس ر ا به صورت همزمان مورد پشتيباني قرار ميدهند. سطوح چند لمسي صفحه نمايشها حركتهاي اشارهاي مانند نيشگون گرفتن (gestures) روي صفحه جهت بزرگنمايي و چرخاندن تصوير را ممكن ميكنند. هدايت و ناوبري در داخل سيستم عامل يك موبايل امروزي از امور ضروري است كه بدون توانايي صفحه نمايشها براي تشخيص همزمان لمسهاي متعدد ممكن نيست. امروزه اينها پايه و اساس تلفنهاي همراه هوشمند، تبلتها و رايانههاي دسكتاپ (PC) لمسي هستند.

امروزه ما پوشش مخصوص اولئوفوبيك (oleophobic) يا به زبان ساده ضدچربي را داريم كه به لايه رويي صفحه نمايشها افزوده شده است. اين لايه صفحه نمايش را از چربي باقيمانده در اثر انگشت محافظت ميكند. ما شاهد دو نگارش از شيشه ضد خش و نشكن گوريلا گلس هستيم كه لايه شيشهاي محافظ را نازكتر و نسبت به خط و خش مقاومتر كرده است. آخرين فناوري هم in-cell است كه لايه خازني لمسي را در خود LCD جاسازي كرده است و مجموعههاي هماهنگي از شبكههاي ميلههاي الكترودي را به كار ميبرد.

اين فناوري باعث كاهش ضخامت كلي و پيچيدگي اجزاي تشكيلدهنده صفحات نمايش لمسي شده است. با اين فناوري گجت قادر است محل نقاط لمس متعدد را به صورت همزمان و دقيقا تشخيص دهد؛ اما هيچ يك از اين تغييرات از اهميت اساسي فناوري چند نقطه لمسي خازني اصلي برخوردار نبوده و فقط شرايط باريكتر و سبكتر شدن تلفنهاي همراه را فراهم كردهاند.

آينده در دست فناوري هوا لمسي (AirTouch)

محققها بتازگي موفق به ساخت يك قاب (frame) خالي بسيار حساس و داراي ظرفيت پاسخگويي بسيار بالاي لمسي شدهاند. حسگرهاي مادون قرمز و LED تصور واضحي از هر شيئي را كه در اين قاب قرار بگيرد، ممكن ميكنند.

اين فناوري روش گرانقيمتي براي تبديل صفحه نمايشهاي بزرگ به صفحه نمايشهاي تعاملي چند لمسي است. براي سالها اين فناوري محدود مانده و درجا ميزد تا اينكه بتازگي يك نمونه آزمايشي از اين فناوري را ساختهاند كه ZeroTouch ناميده شده و گرچه در ظاهر مانند يك قاب خالي به نظر ميآيد، اما سرشار از قابليتهاي پيشرفته باورنكردني است و يك نمونه 28 اينچي كه گوشههاي صدفي دارد، ميتواند هر چه كه داخلش قرار بگيرد از جمله تماس انگشتان دست و حركات قسمتهاي ديگر بدن را نيز در يك شبكه دو بعدي نوري تشخيص دهد.

جمعبندي

موفقيت تلفنهاي همراه و تبلتهاي لمسي دو اثر بزرگ از خود به جا گذاشته است؛ اول اينكه كاربران شروع به پذيرش لمسي حتي در جاهايي كه اين فناوري جايي نداشته است، كردهاند. در روي ديگر سكه، توليدكنندگان سختافزارها دنبال تكرار موفقيت گجتهاي لمسي در حوزههاي ديگري چون رايانههاي دسكتاپ، لپتاپها و الترابوكهاي داراي سيستم عامل كروم و ويندوز 8 و حتي ساعتهاي مچي هستند. همچنين كنسولهاي بازي مانند 4 PlayStation Vita، PlayStation سوني و وييو (Wii U) شركت نينتندو صفحه لمسيها را به عنوان دومين رابط كاربري ورودي سيستم علاوه بر دستههاي كنترل بازي اصليشان وارد ميدان كردهاند. رايانههاي يكپارچه (All-in-one) يا آيو (AiO) نيز از نمونههاي حضور فناوري لمسي در رايانههاي دسكتاپ هستند؛ اما در آينده نزديك ديگر نيازي به لمس هيچ صفحه يا شيئي براي تعامل با گجت يا رايانهتان نداريد، چرا كه همه اين تعاملها را با لمس كردن هوا انجام خواهيد داد!

برچسبها: نمايشگرهاي لمسي چگونه كار ميكنند؟,

به گزارش باشگاه خبرنگاران،يكي از مشكلاتي كه بيشتر كاربران رايانه با آن روبهرو ميشوند اين است كه ديسك درايو، ديسك را به درستي نميخواند و يا حتي گاهي ديسك را بهطور كامل شناسايي نميكند. با فرض اين كه ديسك كاملا سالم باشد، مشكل به ديسك درايو مربوط ميشود. مرسومترين علتي كه به اين مشكل ختم ميشود، ضعيف شدن لنز ديسكخوان است.

اين مشكل را ميتوان به ديسك درايوهايي مربوط دانست كه مدت زيادي از عمر آن ميگذرد و البته ديسكهاي زيادي نيز به وسيله آن خوانده شدهاند. گاهي نيز پيش ميآيد كه يك ديسك درايو، اگر چه ممكن است مدت زيادي از ساخت آن نگذشته باشد، به خاطر خاك گرفتن لنز از خواندن ديسك ناتوان باشد. اولين قدمي كه براي رفع اين مشكل بايد انجام داد، باد گرفتن ديسكگردان است.

ميتوانيد اين كار را با جارو برقيهاي جديد كه امكان باد زدن دارند انجام دهيد اما اگر اين امكان وجود نداشت، ميتوانيد از Drive Cleaner استفاده كنيد. Drive Cleaner در نگاه اول يك ديسك معمولي است كه سطح آن از بورسهاي بسيار كوچكي پوشيده شده است. اين ديسك ميتواند لنز را كاملا تميز كند اما نبايد زياد از آن استفاده كرد. قرار دادن اين ديسك در ديسك درايو نبايد طولاني باشد و در نهايت 30 ثانيه چرخش ديسك ميتواند گرد و خاك را پاك كند.

اگر اين كار را زياد انجام دهيد، خود Drive Cleaner ميتواند سبب ايجاد خراشهاي كوچكي روي لنز ديسك خوان شود. بهطور كلي ميتوان گفت كه بيشتر خرابيهاي ديسك درايو به لنز بر ميگردد و البته تعويض آن نيز ممكن و ساده است اگر چه گاهي اين اتفاق زماني رخ ميدهد كه ديسك درايو عمر خود را كرده است و خريد يك ديسك درايو جديد، منطقيتر بهنظر ميرسد.

در كنار خرابي لنزها، گاهي خرابي سيستم مكانيكي نيز ديده ميشود. اين خرابي معمولا به تسمه و يا موتور ديسك درايو باز ميگردد البته با اين كه موتور محكمتر به نظر ميرسد، معمولا بيشتر از تسمه خراب ميشود. مشكل مرسوم تسمهها، پوسيدگي آنها است كه به كند شدن دور ديسك منتهي ميشود اما مشكلات مكانيكي بيشتر به لنگ شدن موتور باز ميگردد. گاهي بعضي از ديسكهاي غيراستاندارد متعادل نيستند، به اين معنا كه بر چسب روي آنها سبب سنگينتر شدن يك سمت از ديسك شده است.

در اين صورت وقتي موتور دور ميگيرد، ديسك لنگ ميزند و اين اتفاق مكرر، به موتور آسيب ميزند. ميتوانيد موتور ديسك درايو را نيز تعويض كنيد اما در بيشتر اوقات تعويض موتور چندان منطقي نيست و باز هم خريد يك ديسك درايو جديد به صرفهتر است. اين نكته ميتواند به شما كمك كند كه از آسيب ديدن موتور ديسك درايو خود جلوگيري كنيد.

براي حفاظت از رايانه و ديسك درايو رايانه خود، به نكات زير توجه كنيد :

رايانه را در محيطهاي پر گرد و غبار و خاك آلود قرار ندهيد.

سعي كنيد رايانه را زودبهزود گردگيري كنيد. شايد كمي خندهدار باشد اما گرد و غبار كمي كه در حين گردگيري رايانه به هوا بلند ميشود، به سادگي ميتواند روي لنز بنشيند و از حساسيت آن بكاهد. پس نگذاريد آنقدر خاك جمع شود كه غبارروبي آن گرد و خاك بلند كند.

براي نامگذاري ديسكهاي خود، روي آنها بر چسب نچسبانيد و سعي كنيد از ماژيك استفاده كنيد. اين موضوع باعث سنگين شدن موضعي ديسك ميشود.

در صورتي كه از ديسكي استفاده نميكنيد، آن را از ديسك درايو خارج كنيد، چرا كه وجود ديسك در ديسك درايو باعث چرخش دائمي ديسك درايو ميشود ، اگر چه با دور كند هم كار كند باعث كم شدن عمر دستگاه ميشود

دست آخر اگر بيش از 2 سال از عمر ديسك درايوتان ميگذرد، زياد از خراب شدن آن ناراحت نشويد و به تعمير آن فكر نكنيد، چرا كه هر چيزي عمري دارد.

برچسبها: دلیل خراب شدن دیسک درایو چیست؟,

|

امنيت ، مبحثي كاملا پيچيده ولي با اصولي ساده است . در بسياري از مواقع همين سادگي اصول هستند كه ما را دچار گمراهي مي كنند و دور نماي فعاليت هاي ما را از لحاظ سهولت و اطمينان در سايه اي از ابهام فرو مي برند. بايد گفت كه امنيت يك پردازش چند لايه است. تعيين نوع و نحوه تلقين لايه هاي دفاعي مورد نياز ، فقط پس از تكميل ارزيابي قابل ارائه است . تهيه ليستي از سياست هاي اجرايي بر مبناي اينكه چه چيزي براي سازمان مهم تر و انجام آن ساده تر است در اولويت قرار دارد. پس از آنكه اين اولويت ها به تاييد رسيدند هر يك از آنها بايد به سرعت در جاي خود به اجرا گذارده شود. ارزيابي امنيتي يك بخش بسيار مهم تراز برنامه ريزي امنيتي است. بدون ارزيابي از مخاطرات ، هيچ طرح اجرايي در جاي خود به درستي قرار نمي گيرد. ارزيابي امنيتي خطوط اصلي را براي پياده سازي طرح امنيتي كه به منظور حفاظت از دارايي ها در مقابل تهديدات است را مشخص مي كند . براي اصلاح امنيت يك سيستم و محقق كردن شرايط ايمن، مي بايست به سه سوال اصلي پاسخ داد: 1- چه منابع و دارايي هايي در سازمان احتياج به حفاظت دارند؟ 2- چه تهديداتي براي هر يك از اين منابع وجود دارد؟ 3- سازمان چه مقدار تلاش ،وقت و سرمايه مي بايست صرف كند تا خود را در مقابل اين تهديدات محافظت كند؟ اگر شما نمي دانيد عليه چه چيزي مي خواهيد از دارايي هاي خود محافظت كنيد موفق به انجام اين كار نمي شويد. رايانه ها محتاج آن هستند كه در مقابل خطرات از آنها حفاظت شود ولي اين خطرات كدامند؟ به عبارت ساده تر خطر زماني قابل درك است كه يك تهديد، از نقاط ضعف موجود براي آسيب زدن به سيستم استفاده كند. لذا، پس از آنكه خطرات شناخته شدند، مي توان طرح ها و روش هايي را براي مقابله با تهديدات و كاهش ميزان آسيب پذيري آنها ايجاد كرد. اصولا شركت ها و سازمان ها ، پويا و در حال تغيير هستند و لذا طرح امنيتي به طور مدام بايد به روز شود. به علاوه هر زمان كه تعييرات عمده اي در ساختار و يا عملكردها به وجود آمد، مي بايست ارزيابي مجددي صورت گيرد. بنابراين حتي زماني كه يك سازمان به ساختمان جديدي نقل مكان مي كند، كليه دستگاه هاي جديد و هرآنچه كه تحت تغييرات اساسي قرار مي گيرد، مجددا بايد مورد ارزيابي قرار گيرد. ارزيابي ها حداقل مي بايست شامل رويه هايي براي موارد زير باشند:

a. رمز هاي عبور b. مديريت اصلاحيه ها c. آموزش كاركنان و نحوه اجراي برنامه ها d.نحوه تهيه فايل هاي پشتيبان و فضاي مورد نياز آن e. ضد ويروس f. ديواره آتش g. شناسايي و جلوگيري از نفوذ گران h. فيلترينگ هاي مختلف براي اينترنت و پست الكترونيكي i. تنظيمات سيستمي و پيكره بندي آنها

براي تامين امنيت بر روي يك شبكه، يكي از بحراني ترين و خطيرترين مراحل، تامين امنيت دسترسي و كنترل تجهيزات شبكه است. تجهيزاتي همچون مسيرياب، سوئيچ يا ديوارهاي آتش.

موضوع امنيت تجهيزات به دو علت اهميت ويژهاي مييابد :

الف – عدم وجود امنيت تجهيزات در شبكه ، به نفوذگران به شبكه اجازه ميدهد كه با دستيابي به تجهيزات ، امكان پيكربندي آنها را به گونهاي كه تمايل دارند آن سختافزارها عمل كنند، داشته باشند. از اين طريق هرگونه نفوذ و سرقت اطلاعات و يا هر نوع صدمه ديگري به شبكه، توسط نفوذگر، امكانپذير خواهد شد. ب – براي جلوگيري از خطرهاي DoS (Denial of Service) تأمين امنيت تجهيزات بر روي شبكه الزامي است. توسط اين حملهها نفوذگران ميتوانند سرويسهايي را در شبكه از كار بياندازند كه از اين طريق در برخي موارد امكان دسترسي به اطلاعات با دور زدن هر يك از فرايندهاي AAA فراهم ميشود. در اين بخش اصول اوليه امنيت تجهيزات مورد بررسي اجمالي قرار ميگيرد. عناوين برخي از اين موضوعات به شرح زير هستند : - امنيت فيزيكي و تأثير آن بر امنيت كلي شبكه - امنيت تجهيزات شبكه در سطوح منطقي - بالابردن امنيت تجهيزات توسط افزايش تعداد ( پشتيبان ) سرويسها و سختافزارها ( بمعني تهيه سرويس ها و تجهيزات مشابه بعنوان پشتيبان ) موضوعات فوق در قالب دو بحث اصلي امنيت تجهيزات مورد بررسي قرار ميگيرند : - امنيت فيزيكي - امنيت منطقي

1- امنيت فيزيكي امنيت فيزيكي حيطه وسيعي از تدابير را در بر ميگيرد كه استقرار تجهيزات در مكانهاي امن و به دور از خطر حملات نفوذگران و استفاده از افزايش تعداد ( پشتيبان ) سيستم ، از آن جملهاند. با استفاده از افزايش تعداد ( پشتيبان ) ، اطمينان از صحت عملكرد سيستم در صورت بروز و وقوع نقص در يكي از تجهيزات (كه توسط عملكرد مشابه سختافزار و يا سرويسدهنده مشابه جايگزين ميشود) بدست ميآيد. در بررسي امنيت فيزيكي و اعمال آن، ابتدا بايد به خطرهايي كه از اين طريق تجهزات شبكه را تهديد ميكنند نگاهي داشته باشيم. پس از شناخت نسبتاً كامل اين خطرها و حملهها ميتوان به راهحلها و ترفندهاي دفاعي در برابر اينگونه حملات پرداخت. 1-1- افزايش تعداد ( پشتيبان ) در محل استقرار شبكه يكي از راهكارها در قالب تهيه پشتيبان از شبكههاي كامپيوتري، ايجاد سيستمي كامل، مشابه شبكهي اوليهي در حال كار است. در اين راستا، شبكهي ثانويهي، كاملاً مشابه شبكهي اوليه، چه از بعد تجهيزات و چه از بعد كاركرد، در محلي كه ميتواند از نظر جغرافيايي با شبكهي اول فاصلهاي نه چندان كوتاه نيز داشته باشد برقرار ميشود. با استفاده از اين دو سيستم مشابه، علاوه بر آنكه در صورت رخداد وقايعي كه كاركرد هريك از اين دو شبكه را به طور كامل مختل ميكند (مانند زلزله) ميتوان از شبكهي ديگر به طور كاملاً جايگزين استفاده كرد، در استفادههاي روزمره نيز در صورت ايجاد ترافيك سنگين بر روي شبكه، حجم ترافيك و پردازش بر روي دو شبكهي مشابه پخش ميشود تا زمان پاسخ به حداقل ممكن برسد. با وجود آنكه استفاده از اين روش در شبكههاي معمول كه حجم چنداني ندارند، به دليل هزينههاي تحميلي بالا، امكانپذير و اقتصادي به نظر نميرسد، ولي در شبكههاي با حجم بالا كه قابليت اطمينان و امنيت در آنها از اصول اوليه به حساب ميآيند از الزامات است. 1-2- توپولوژي شبكه

طراحي توپولوژيكي شبكه، يكي از عوامل اصلي است كه در زمان رخداد حملات فيزيكي ميتواند از خطاي كلي شبكه جلوگيري كند. در اين مقوله، سه طراحي كه معمول هستند مورد بررسي قرار ميگيرند :

الف – طراحي سري ( Bus) :

در اين طراحي با قطع خط تماس ميان دو نقطه در شبكه، كليه سيستم به دو تكه منفصل تبديل شده و امكان سرويس دهي از هريك از اين دو ناحيه به ناحيه ديگر امكان پذير نخواهد بود.

ب – طراحي ستارهاي ( Star) :

در اين طراحي، در صورت رخداد حمله فيزيكي و قطع اتصال يك نقطه از سرور اصلي، سرويسدهي به ديگر نقاط دچار اختلال نميگردد. با اين وجود از آنجا كه سرور اصلي در اين ميان نقش محوري دارد، در صورت اختلال در كارايي اين نقطه مركزي، كه ميتواند بر اثر حمله فيزيكي به آن رخ دهد، ارتباط كل شبكه دچار اختلال ميشود، هرچند كه با در نظر گرفتن ( پشتيبان ) براي سرور اصلي از احتمال چنين حالتي كاسته ميشود.

ج – طراحي مش ( Mesh) :

در اين طراحي كه تمامي نقاط ارتباطي با ديگر نقاط در ارتباط هستند، هرگونه اختلال فيزيكي در سطوح دسترسي منجر به اختلال عملكرد شبكه نخواهد شد، با وجود آنكه زمانبندي سرويسدهي را دچار اختلال خواهد كرد. پيادهسازي چنين روش با وجود امنيت بالا، به دليل محدوديتهاي اقتصادي، تنها در موارد خاص و بحراني انجام ميگيرد.

1-3- محلهاي امن براي تجهيزات

در تعيين يك محل امن براي تجهيزات دو نكته مورد توجه قرار ميگيرد : - يافتن مكاني كه به اندازه كافي از ديگر نقاط مجموعه متمايز باشد، به گونهاي كه هرگونه ورود به محل مشخص باشد. - در نظر داشتن محلي كه در داخل ساختمان يا مجموعهاي بزرگتر قرار گرفته است تا تدابير امنيتي بكارگرفته شده براي امن سازي مجموعهي بزرگتر را بتوان براي امن سازي محل اختيار شده نيز به كار گرفت. با اين وجود، در انتخاب محل، ميان محلي كه كاملاً جدا باشد (كه نسبتاً پرهزينه خواهد بود) و مكاني كه درون محلي نسبتاً عمومي قرار دارد و از مكانهاي بلا استفاده سود برده است (كه باعث ايجاد خطرهاي امنيتي ميگردد)، ميتوان اعتدالي منطقي را در نظر داشت. در مجموع ميتوان اصول زير را براي تضمين نسبي امنيت فيزيكي تجهيزات در نظر داشت : - محدود سازي دسترسي به تجهيزات شبكه با استفاده از قفلها و مكانيزمهاي دسترسي ديجيتالي به همراه ثبت زمانها، مكانها و كدهاي كاربري دسترسيهاي انجام شده.

- استفاده از دوربينهاي حفاظتي در ورودي محلهاي استقرار تجهيزات شبكه و اتاقهاي اتصالات و مراكز پايگاههاي داده.

- اعمال ترفندهايي براي اطمينان از رعايت اصول امنيتي.

1-4- انتخاب لايه كانال ارتباطي امن

با وجود آنكه زمان حملهي فيزيكي به شبكههاي كامپيوتري، آنگونه كه در قديم شايع بوده، گذشته است و در حال حاضر تلاش اغلب نفوذگران بر روي به دست گرفتن كنترل يكي از خادمها و سرويسدهندههاي مورد اطمينان شبكه معطوف شده است، ولي گونهاي از حملهي فيزيكي كماكان داراي خطري بحراني است. عمل شنود بر روي سيمهاي مسي، چه در انواع Coax و چه در زوجهاي تابيده، هماكنون نيز از راههاي نفوذ به شمار ميآيند. با استفاده از شنود ميتوان اطلاعات بدست آمده از تلاشهاي ديگر براي نفوذ در سيستمهاي كامپيوتري را گسترش داد و به جمعبندي مناسبي براي حمله رسيد. هرچند كه ميتوان سيمها را نيز به گونهاي مورد محافظت قرار داد تا كمترين احتمال براي شنود و يا حتي تخريب فيزيكي وجود داشته باشد، ولي در حال حاضر، امن ترين روش ارتباطي در لايهي فيزيكي، استفاده از فيبرهاي نوري است. در اين روش به دليل نبود سيگنالهاي الكتريكي، هيچگونه تشعشعي از نوع الكترومغناطيسي وجود ندارد، لذا امكان استفاده از روشهاي معمول شنود به پايينترين حد خود نسبت به استفاده از سيم در ارتباطات ميشود.

1-5- منابع تغذيه از آنجاكه دادههاي شناور در شبكه به منزلهي خون در رگهاي ارتباطي شبكه هستند و جريان آنها بدون وجود منابع تغذيه، كه با فعال نگاهداشتن نقاط شبكه موجب برقراري اين جريان هستند، غير ممكن است، لذا چگونگي پيكربندي و نوع منابع تغذيه و قدرت آنها نقش به سزايي در اين ميان بازي ميكنند. در اين مقوله توجه به دو نكته زير از بالاترين اهميت برخوردار است : - طراحي صحيح منابع تغذيه در شبكه بر اساس محل استقرار تجهيزات شبكه. اين طراحي بايد به گونهاي باشد كه تمامي تجهيزات فعال شبكه، برق مورد نياز خود را بدون آنكه به شبكهي برق ، فشار بيش از اندازهاي (كه باعث ايجاد اختلال در عملكرد منابع تغذيه شود) وارد شود، بدست آورند.

- وجود منبع يا منابع تغذيه پشتيبان ( UPS) به گونهاي كه تعداد و يا توان پشتيباني آنها به نحوي باشد كه نه تنها براي تغذيه كل شبكه در مواقع نياز به منابع تغذيه پشتيبان كفايت كند، بلكه امكان تامين برق بيش از مورد نياز براي تعدادي از تجهيزات بحراني درون شبكه را به صورت منفرد فراهم كند.

1-6- عوامل محيطي يكي از نكات بسيار مهم در امن سازي فيزيكي تجهيزات و منابع شبكه، امنيت در برار عوامل محيطي است. نفوذگران در برخي از موارد با تاثيرگذاري بر روي اين عوامل، باعث ايجاد اختلال در عملكرد شبكه ميشوند. از مهمترين عواملي در هنگام بررسي امنيتي يك شبكه رايانهاي بايد در نظر گرفت ميتوان به دو عامل زير اشاره كرد : - احتمال حريق (كه عموماً غير طبيعي است و منشآ انساني دارد)

- زلزله، طوفان و ديگر بلاياي طبيعي با وجود آنكه احتمال رخداد برخي از اين عوامل، مانند حريق، را ميتوان تا حدود زيادي محدود نمود، ولي تنها راه حل عملي و قطعي براي مقابله با چنين وقايعي، با هدف جلوگيري در اختلال كلي در عملكرد شبكه، وجود يك سيستم كامل پشتيبان براي كل شبكه است. تنها با استفاده از چنين سيستم پشتيباني است كه ميتوان از عدم اختلال در شبكه در صورت بروز چنين وقعايعي اطمينان حاصل كرد.

2- امنيت منطقي

امنيت منطقي به معناي استفاده از روشهايي براي پايين آوردن خطرات حملات منطقي و نرمافزاري بر ضد تجهيزات شبكه است. براي مثال حمله به مسيريابها و سوئيچهاي شبكه بخش مهمي از اين گونه حملات را تشكيل ميدهند. در اين بخش به عوامل و مواردي كه در اينگونه حملات و ضد حملات مورد نظر قرار ميگيرند ميپردازيم.

2-1- امنيت مسيريابها حملات ضد امنيتي منطقي براي مسيريابها و ديگر تجهيزات فعال شبكه، مانند سوئيچها، را ميتوان به سه دستهي اصلي تقسيم نمود : - حمله براي غيرفعال سازي كامل - حمله به قصد دستيابي به سطح كنترل - حمله براي ايجاد نقص در سرويسدهي طبيعي است كه راهها و نكاتي كه در اين زمينه ذكر ميشوند مستقيماً تنها به امنيت اين عناصر مربوط بوده و از امنيت ديگر مسيرهاي ولو مرتبط با اين تجهيزات منفك هستند. لذا تأمين امنيت تجهيزات فعال شبكه به معناي تآمين قطعي امنيت كلي شبكه نيست، هرچند كه عملاً مهمترين جنبهي آنرا تشكيل ميدهد.

2-2- مديريت پيكربندي يكي از مهمترين نكات در امينت تجهيزات، نگاهداري نسخ پشتيبان از پروندهها مختص پيكربندي است. از اين پروندهها كه در حافظههاي گوناگون اين تجهيزات نگاهداري ميشوند، ميتوان در فواصل زماني مرتب يا تصادفي، و يا زماني كه پيكربندي تجهيزات تغيير مييابند، نسخه پشتيبان تهيه كرد.

با وجود نسخ پشتيبان، منطبق با آخرين تغييرات اعمال شده در تجهيزات، در هنگام رخداد اختلال در كارايي تجهزات، كه ميتواند منجر به ايجاد اختلال در كل شبكه شود، در كوتاه ترين زمان ممكن ميتوان با جايگزيني آخرين پيكربندي، وضعيت فعال شبكه را به آخرين حالت بينقص پيش از اختلال بازگرداند. طبيعي است كه در صورت بروز حملات عليه بيش از يك سختافزار، بايد پيكربندي تمامي تجهيزات تغييريافته را بازيابي نمود.

نرمافزارهاي خاصي براي هر دسته از تجهيزات مورد استفاده وجود دارند كه قابليت تهيه نسخ پشتيبان را فاصلههاي زماني متغير دارا ميباشند. با استفاده از اين نرمافزارها احتمال حملاتي كه به سبب تآخير در ايجاد پشتيبان بر اثر تعلل عوامل انساني پديد ميآيد به كمترين حد ممكن ميرسد.

2-3- كنترل دسترسي به تجهيزات دو راه اصلي براي كنترل تجهزات فعال وجود دارد : - كنترل از راه دور - كنترل از طريق درگاه كنسول در روش اول ميتوان با اعمال محدوديت در امكان پيكربندي و دسترسي به تجهيزات از آدرسهايي خاص يا استاندارها و پروتكلهاي خاص، احتمال حملات را پايين آورد. در مورد روش دوم، با وجود آنكه به نظر ميرسد استفاده از چنين درگاهي نياز به دسترسي فيزكي مستقيم به تجهيزات دارد، ولي دو روش معمول براي دسترسي به تجهيزات فعال بدون داشتن دسترسي مستقيم وجود دارد. لذا در صورت عدم كنترل اين نوع دسترسي، ايجاد محدوديتها در روش اول عملاً امنيت تجهيزات را تآمين نميكند.

براي ايجاد امنيت در روش دوم بايد از عدم اتصال مجازي درگاه كنسول به هريك از تجهيزات داخلي مسيرياب، كه امكان دسترسي از راهدور دارند، اطمينان حاصل نمود.

2-4- امن سازي دسترسي علاوه بر پيكربندي تجهيزات براي استفاده از Authentication، يكي ديگر از روشهاي معمول امنسازي دسترسي، استفاده از كانال رمز شده در حين ارتباط است. يكي از ابزار معمول در اين روش SSH(Secure Shell) است. SSH ارتباطات فعال را رمز كرده و احتمال شنود و تغيير در ارتباط كه از معمولترين روشهاي حمله هستند را به حداقل ميرساند. از ديگر روشهاي معمول ميتوان به استفاده از كانالهاي VPN مبتني بر IPSec اشاره نمود. اين روش نسبت به روش استفاده از SSH روشي با قابليت اطمينان بالاتر است، به گونهاي كه اغلب توليدكنندگان تجهيزات فعال شبكه، خصوصاً توليد كنندگان مسيريابها، اين روش را ارجح تر ميدانند.

2-5- مديريت رمزهاي عبور مناسبترين محل براي ذخيره رمزهاي عبور بر روي سرور Authentication است. هرچند كه در بسياري از موارد لازم است كه بسياري از اين رموز بر روي خود سختافزار نگاهداري شوند. در اين صورت مهمترين نكته به ياد داشتن فعال كردن سيستم رمزنگاري رموز بر روي مسيرياب يا ديگر سختافزارهاي مشابه است.

3- ملزومات و مشكلات امنيتي ارائه دهندگان خدمات زماني كه سخن از ارائه دهندگان خدمات و ملزومات امنيتي آنها به ميان ميآيد، مقصود شبكههاي بزرگي است كه خود به شبكههاي رايانهاي كوچكتر خدماتي ارائه ميدهند. به عبارت ديگر اين شبكههاي بزرگ هستند كه با پيوستن به يكديگر، عملاً شبكهي جهاني اينترنت كنوني را شكل ميدهند. با وجود آنكه غالب اصول امنيتي در شبكههاي كوچكتر رعايت ميشود، ولي با توجه به حساسيت انتقال داده در اين اندازه، ملزومات امنيتي خاصي براي اين قبيل شبكهها مطرح هستند.

3-1- قابليتهاي امنيتي ملزومات مذكور را ميتوان، تنها با ذكر عناوين، به شرح زير فهرست نمود : · قابليت بازداري از حمله و اعمال تدابير صحيح براي دفع حملات · وجود امكان بررسي ترافيك شبكه، با هدف تشخيص بستههايي كه به قصد حمله بر روي شبكه ارسال ميشوند. از آنجاييكه شبكههاي بزرگتر نقطه تلاقي مسيرهاي متعدد ترافيك بر روي شبكه هستند، با استفاده از سيستمهاي IDS بر روي آنها، ميتوان به بالاترين بخت براي تشخيص حملات دست يافت.

· قابليت تشخيص منبع حملات. با وجود آنكه راههايي از قبيل سرقت آدرس و استفاده از سيستمهاي ديگر از راه دور، براي حمله كننده و نفوذگر، وجود دارند كه تشخيص منبع اصلي حمله را دشوار مينمايند، ولي استفاده از سيستمهاي رديابي، كمك شاياني براي دست يافتن و يا محدود ساختن بازهي مشكوك به وجود منبع اصلي مينمايد. بيشترين تآثير اين مكانيزم زماني است كه حملاتي از نوع DoS از سوي نفوذگران انجام ميگردد.

3-2- مشكلات اعمال ملزومات امنيتي

با وجود لزوم وجود قابليتهايي كه بطور اجمالي مورد اشاره قرار گرفتند، پيادهسازي و اعمال آنها همواره آسان نيست. يكي از معمولترين مشكلات، پيادهسازي IDS است. خطر يا ترافيكي كه براي يك دسته از كاربران به عنوان حمله تعبير ميشود، براي دستهاي ديگر به عنوان جريان عادي داده است. لذا تشخيص اين دو جريان از يكديگر بر پيچيدگي IDS افزوده و در اولين گام از كارايي و سرعت پردازش ترافيك و بستههاي اطلاعاتي خواهد كاست. براي جبران اين كاهش سرعت تنها ميتوان متوسل به تجهيزات گرانتر و اعمال سياستهاي امنيتي پيچيدهتر شد.

با اين وجود، با هرچه بيشتر حساس شدن ترافيك و جريانهاي داده و افزايش كاربران، و مهاجرت كاربردهاي متداول بر روي شبكههاي كوچكي كه خود به شبكههاي بزرگتر ارائه دهنده خدمات متصل هستند، تضمين امنيت، از اولين انتظاراتي است كه از اينگونه شبكهها ميتوان داشت. |

|

برچسبها: توضیح کامل امنیت شبکه,

به گزارش بیبیسی، با به روز کردن بایوس که با 25 سال سن، یکی از قدیمیترین اجزای کامپیوتری است، زمان بوت شدن به چند ثانیه کاهش پیدا خواهد کرد. البته قرار نبود که بایوس کامپیوترها تا زمان حال باقی بمانند و در حقیقت، این تطبیق دادن کامپیوترهای مدرن امروزی با کدهای بایوس قدیمی است که زمان شروع به کار کامپیوترها را تا این حد طولانی کرده است.

قرار است جایگزین بایوس که UEFI نام دارد، تا سال 2011 در کامپیوترهای جدید نصب و ارائه شود. این کلمه مخفف «واسط نرمافزارهای قابل بسط یکپارچه» است و برای افزایش انعطاف بیشتر نسبت به نرمافزار گذشته طراحی شده است.

مارک دوران مدیر نشست UEFI که درحال کار بر روی فناوری جدید جایگزین بایوسهاست، در این باره گفت: «بایوسهای قدیمی از تراشههایی استفاده میکنند که از سال 1979 / 1358 در صنعت کامیپوتر وجود داشت. سازندگان بایوسهای اولیه انتظار داشتند نرمافزار آنها فقط برای 250 هزار دستگاه کامپیوتر کارایی داشته باشد، اما بایوسها تا زمان حال نیز روی کامپیوترها باقی مانده است».

هنوز هم برای بسیاری جالب است که چگونه بایوسها تا زمان حال باقی ماندهاند، این در حالی است که آنها هرگز برای گسترش و بهروزرسانی در طول زمان طراحی نشده بودند.

برایان ریچاردسون از تیم بازاریابی تکنیکی شرکت AMI (یکی از طراحان قدیمی نرمافزار بایوس) در این باره گفت: «بایوسها طراحی سیستمهای محاسباتی 64 بیتی را با مشکل روبه رو کردهاند، چرا که این سیستمها فراتر از کامپیوترها و لپتاپهای امروزی هستند. این در حالی است که حتی درایوهایی با اندازه دو ترابایت به زودی برای بسیاری از کاربران کامپیوترهای شخصی به یک معضل تبدیل خواهند شد، چرا که کاربران میخواهند ویدیوها و تصاویر بیشتری روی سیستمهای خود داشته باشند. به طور مشابه کامپیوترهای لوحی و تبلتها که هر روز بر محبوبیت آنها اضافه میشود باید بر اساس سیستمهای کنترلی کامپیوترهای شخصی کار کنند که این موضوع نیز میتواند مشکلزا باشد».

مشکل اصلی این جاست که بسیاری از کامپیوترهای امروزی به واسطه استفاده از بایوسها با همان سرعتی بالا میآیند که کامپیوترهای اولیه کارهای پایهای را برای ورود به سیستمعامل انجام میدادند. علاوه بر آن اضافه کردن وسایل جانبی مانند صفحهکلیدها و موسهای USB نیز نسبت به پورتهای PS/2 به طور تکنیکی با مشکلاتی همراه است. بایوسها درایوهای USB را وادار میکنند تا از طریق هارد یا فلاپی در کامپیوترها شناسایی شوند. این موضوع میتواند در هنگامی شما در حال نصب یک سیستمعامل هستید، باعث بروز مشکلاتی شود.